搜索精彩内容

包含"ei crypto"的全部内容

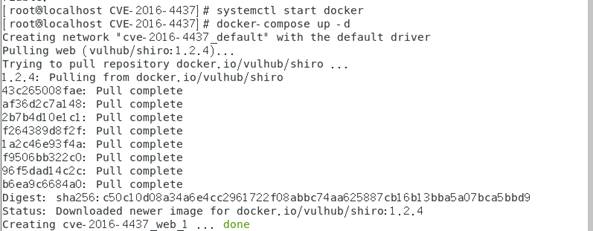

Apache Shiro Java反序列化漏洞 – 作者:龙渊实验室LongYuanLab

一、漏洞介绍Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。使用Shiro的易于理解的API,您可以快速、轻松地获得任何应用程序,从最小的移动应用程序到最大的...

一文让你理解什么是古典密码学 – 作者:云影安全团队

0x01 引言我们都知道,在当今社会,为了保证无论是我们的数据还是我们的财产的安全,我们总是会在做一些事情的时候校验我们的密码,密码成为了我们身边无处不在却又不可缺失的一部分。我们大多...

Medusalocker勒索病毒,小心勒索加密无得解 – 作者:深信服千里目安全实验室

背景概述近日,深信服安全团队接到用户的勒索求助,排查发现是一款名为MedusaLocker的勒索软件家族。该勒索病毒家族具有一些独特的功能,它不仅会感染本地计算机,而且还会通过网络进行扩散,对...

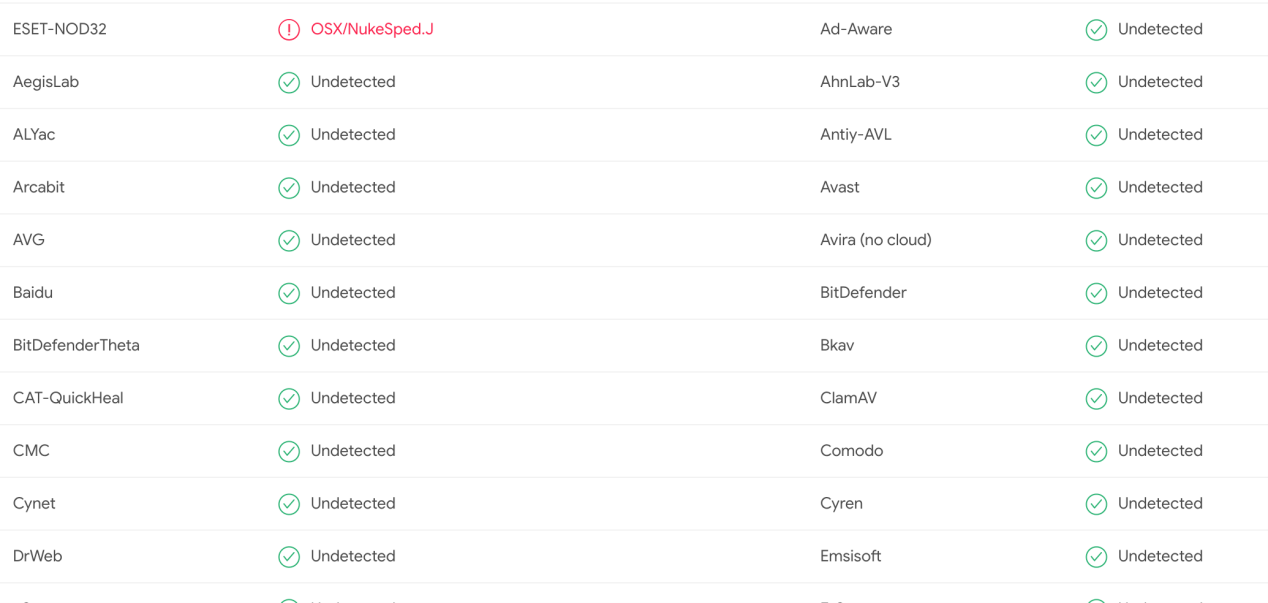

钱包黑洞:Lazarus 组织近期在加密货币方面的隐蔽攻击活动 – 作者:Threatbook

TAG:高级可持续攻击、Lazarus、Windows、MacOSTLP:白(报告转发及使用不受限制)日期:2020-11概述Lazarus 组织是一个长期活跃的 APT 组织,因为 2014 年攻击索尼影业而开始受到广泛关注,该...

“匿影”僵尸网络携新一轮勒索再临,360安全大脑独家揭秘攻击全链路 – 作者:360安全

导语:日前,360安全大脑全网独家截杀WannaRen 幕后元凶“匿影”僵尸网络的新一轮攻击活动,以全维度主动预警式安全防御,起底“匿影”僵尸网络威胁,护航党政军企多端用户网络安全。“WannaRe...

勒索软件:改写网安格局,进入突变元年 – 作者:安恒风暴中心

安全机构研究发现:勒索软件在2020年最疯狂,攻击规模和频率以惊人的速度增长,同时也是给企业造成损失最大的攻击手段,甚至造成全球首例勒索软件致死事故。国际刑警组织也宣称,勒索软件构成网...

“匿影”挖矿团伙新增勒索组件CryptoJoker,其横向扩散能力存重创企业网络风险 – 作者:腾讯电脑管家

一、概述腾讯安全威胁情报中心发现“匿影”挖矿团伙的攻击活动升级,该团伙新增加密勒索组件CryptoJoker,已从之前的挖矿计算转向勒索攻击非法牟利。匿影组织传播的勒索病毒组件在执行过程中采...

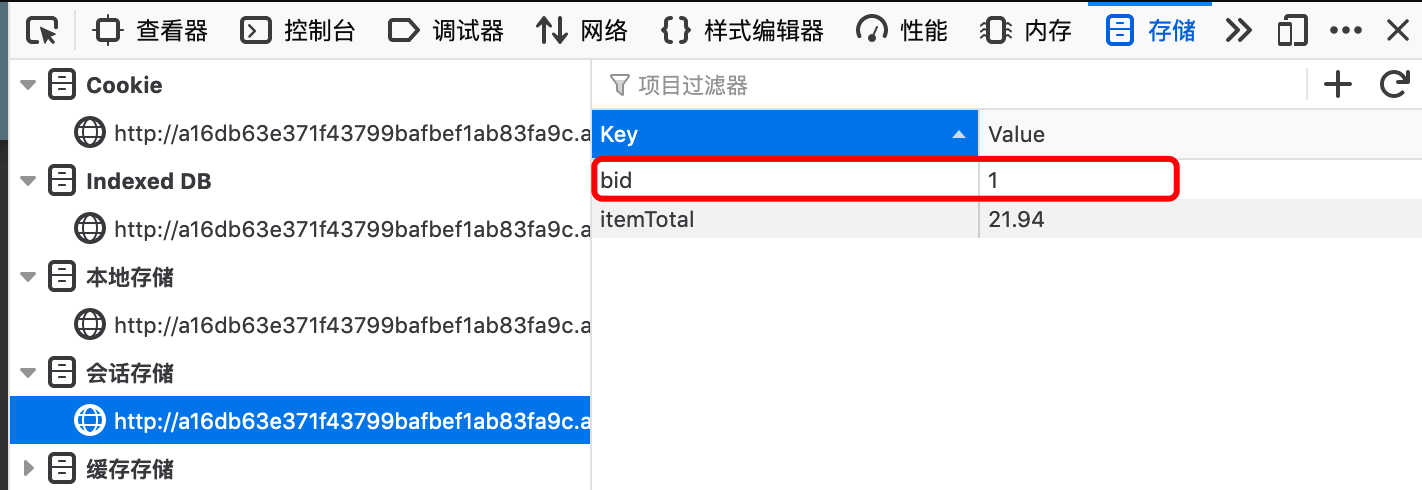

OWASP-Juice Shop v12.1.0 二星难度所有题解 – 作者:5oneXj

OWASP Juice Shop v12.1.0OWASP Juice Shop目前有100个关卡,分为了6个难度等级,模拟真实环境。这个做着做着你就解锁了其他关卡了。Tips:在这一章节需要先学习SQL相关知识点、Burp Suite工具...

30行代码搞定Monero活跃节点探测 – 作者:Threatbook

概要Monero 节点探测在这里指通过技术手段识别 Monero 区块链节点,目的是识别 Monero 网络节点的规模,以及关键节点地址,Monero(XMR,门罗币)是一种以隐私反追踪为主要卖点的加密货币,故意...

FreeBuf早报 | 金立曾暗中给手机植入木马牟利;M1 Mac无法在离线时重置设备 – 作者:Sandra1432

全球动态1. 警方在莱昂纳多国防军的数据盗窃网络攻击中逮捕了两名嫌犯意大利警方逮捕了两名涉嫌使用恶意软件从国防公司Leonardo SpA窃取10 GB的机密数据和军事机密的嫌疑人。莱昂纳多(Leonardo...