搜索精彩内容

包含"password gen"的全部内容

常用工具简单使用 – 作者:wiwei176

一. nmap简单扫描 namp ipnamp -sS -sV -T4 ip-sS 使用TCP SYN扫描 -sV 版本探测 -T4快速扫描namp -A -T4 ip -A使用全面扫描namp ip/subnetmasknumber 扫描网段nmap --top-ports 100 ip 扫描100...

说一说:Sqlmap参数 – 作者:让开尼姑是我的

简述: SQLMAP是一种开源渗透测试工具,可自动执行SQL注入缺陷的检测和开发过程,并接管数据库服务器。它有强大的检测引擎,针对不同类型的数据库提供多样的渗透测试功能选项,实现数据库识别、...

http-requests-smuggling账户劫持与waf绕过 – 作者:guocoolguo

参考链接(有可能需要翻墙):https://portswigger.net/research/http-desync-attacks-request-smuggling-rebornhttps://medium.com/@cc1h2e1/write-up-of-two-http-requests-smuggling-ff21165...

内网横向移动研究:获取域内单机密码与Hash – 作者:MrAnonymous

横向移动在内网渗透中,当攻击者获取到内网某台机器的控制权后,会以被攻陷的主机为跳板,通过收集域内凭证等各种方法,访问域内其他机器,进一步扩大资产范围。通过此类手段,攻击者最终可能获...

内网横向移动:Kerberos认证与(哈希)票据传递攻击 – 作者:MrAnonymous

在上节《内网横向移动:获取域内单机密码与Hash》中,我们讲了如何在内网渗透中抓取主机的的密码和哈希值。获取了Hash,我们可以对其进行破解,破解不出来的,我们就可以利用他们通过PTH、PTT等...

渗透测试指南(六)渗透测试工具集 – 作者:nobodyshome

渗透测试指南系列文章内容纲要:第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机...

SQL注入及其bypass – 作者:Pretty

SQL注入 整数型注入 加入单引号 语句出错,不会回显 加and 1=1 语句执行正常,返回一般页面 加and 1=2 语句正常运行,返回原网页,但无法查询结果 id=1 order by 1 查询数据库长度...

FreeBuf早报 | Seek为用户数据泄露道歉;Instagram被诉非法收集用户生物识别数据 – 作者:Megannainai

全球动态 1.TikTok回应“收集安卓设备MAC地址”:当前版本未有此现象 美国《华尔街日报》称, TikTok应用程序收集MAC地址的行为持续了15个月,这一行为违反了监管应用程序跟踪用户的谷歌政策...

安全技术|BloodHound 使用指南 – 作者:dadadadudu

作者:锦行-夜影实验室(安全平台部)-randall BloodHound是一种单页的JavaScript的Web应用程序,能显示Active Directory环境中隐藏的和相关联的主机内容。攻击者常使用BloodHound识别高度复杂...

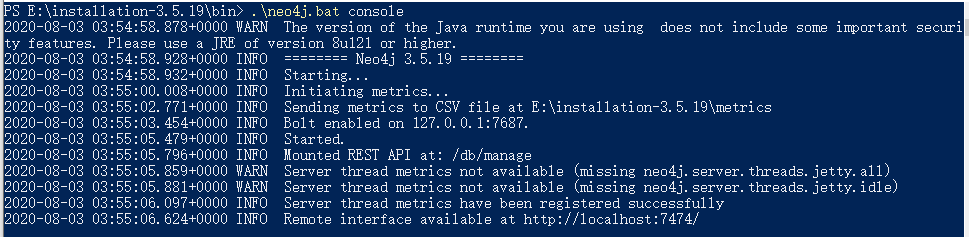

BloodHound使用指南 – 作者:dadadadudu

BloodHound是一种单页的JavaScript的Web应用程序,能显示Active Directory环境中隐藏的和相关联的主机内容。攻击者常使用BloodHound识别高度复杂的攻击路径,防御者亦可借助其识别和防御相同的...