搜索精彩内容

包含"tails"的全部内容

Tesla数据泄漏:二手车辆信息娱乐组件存储所有者的个人详细信息和密码 – 作者:比特梵德中国

根据白帽黑客GreenTheOnly的说法,特斯拉忘记从以前使用的信息娱乐系统和自动驾驶仪硬件中擦除客户的个人信息,这一发现是在格林找到并从Ebay购买了四个二手特斯拉组件后才进行的。“星期日的坏...

一次对果聊诈骗的分析:那些你不知道的套路诈骗 – 作者:Jdicsp

突然有陌生“美女”加你微信你第一反应是啥?更要命的是热聊没几天对方竟然要求果聊……殊不知其实早已落入陷阱近日,市反诈中心接到市民报警,被人通过**诈骗数千元,且该案全国多地高发,请广...

ESG报告—CISO应立即关注端点攻击面管理 – 作者:比特梵德中国

每周都会出现引人注目的安全漏洞,下一个上新闻头条的会是谁?最近的严重数据泄露包括 美国征信巨头Equifax,Marriot万豪和 British Airways英国航空,这几家公司因泄露其****而获得GDPR历史上...

手撕伪YARRAQ勒索病毒 – 作者:langyajiekou

2020 年的勒索病毒愈加猖狂,各种变种层出不穷,对一般企业的威胁非常之大,尤其是现在的定点投放勒索已经不再局限于之前的盲打,除了勒索还泄露资料外,功利性也愈加明显,企业在没有做好基础...

WireShark网络安全分析 – 作者:secguo

wireshark介绍wireshark的官方下载网站: http://www.wireshark.org/wireshark是非常流行的网络封包分析软件,功能十分强大。可以截取各种网络封包,显示网络封包的详细信息。wireshark是开源软...

《锁王创造营》第二关:暗度陈仓 – 作者:TC111金牛座

前言“2020年4月30日起,丰巢快递柜开始实行超时收费的“会员制”,非会员包裹只可免费保存12小时,超过需收取0.5元/12小时的费用。”这则新闻甫出,可谓一石激起千层浪,各方媒体、民众声讨声...

Java命令注入原理并结合Java Instrument技术 – 作者:buglab

一、前言 命令注入:恶意用户构造恶意请求,对一些执行系统命令的功能点进行构造注入,从而达到执行命令的效果。 二、演示环境搭建 这里采用springboot+swagger搭建一个模拟的web环境...

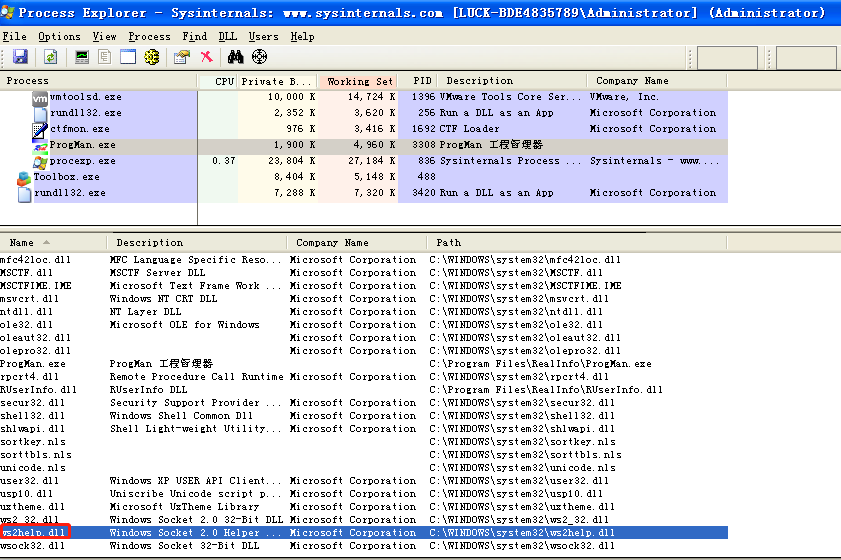

工控软件dll劫持漏洞分析 – 作者:fangyu0216

一、概述工业控制软件规模不断扩大、复杂性不断提高,工业控制系统自身的漏洞和攻击面日益增大,本文针对一款工控软件的dll劫持漏洞进行权限提升的研究。二、环境准备a)工控组态软件:紫金桥监...

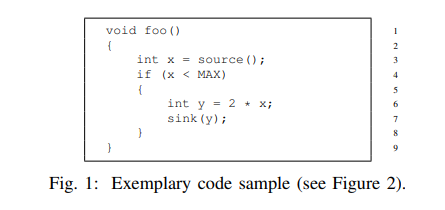

复活Navex:使用图查询进行代码分析 – 作者:斗象智能安全平台

从了解到修复 Navex, 其中花了一年多, 从对自动化代码审计一无所知到学习PL/Static Analysis, 翻阅十几年前的文档, 补全Gremlin Step, 理解AST, CFG, DDG, PDG, CPG, ...

从AST到100个某知名OA前台注入 – 作者:斗象智能安全平台

2019年2月在写这篇文章 挖掘暗藏ThinkPHP中的反序列利用链 , 寻找PHP反序列化的POP Chain时, 我就在想这种纯粹的体力劳动可不可以更现代化一点, 不仅仅是Ctrl+Shift+F这种机械重复的...