搜索精彩内容

包含"my vp"的全部内容

等级保护中的密码技术-02.对称加密算法 – 作者:100001001

1. 基本概念1.1 密码技术的体系结构模型:在体系结构模型中,如果加密密钥和解密密钥完全相同,这类加密算法就称为对称加密算法。对称加密算法在实际应用时,要求发送方和接收方在工作前商定一...

穷举篇 – 作者:781333978

一、hydra详解和利用hydra是著名黑客组织thc的一款开源的暴力密码破解工具,可以在线破解多种密码。该工具是kali自带的,无需下载,常用参数如下1.1 hydra参数详解hydra [[[-l LOGIN|-L FILE] [...

以防御视角分析Canvas工具泄露事件 – 作者:华云安huaun

近日,著名商业渗透框架Canvas源码泄露,华云安思境安全团队对该事件进行跟踪分析,并且详细分析了Canvas工具的结构以及工具内涉及到的可利用漏洞。Immunity Canvas框架简介Immunity CANVAS是一...

VulnHub靶场篇15-DerpNStink:1 – 作者:Kr1pt0

靶机地址:DerpNStink:1~ VulnHub难易程度:3.0 / 10.0文章简要记录渗透靶机每一个过程,对于渗透过程中的每一步并非十分的详细,其中部分内容会有错,望读者指出错误,谢谢!摘要:基础信息扫...

回顾Nahamcon CTF 2021,zer0pts CTF 2021 – 作者:csodajet

Ret2basic50 points题目描述查看文件信息,64位ELF文件,no canary。解题IDA反编译,可以看到有一个简单的栈溢出漏洞。win函数会输出flag。所以栈溢出返回到win函数即可Exploitfrom pwn import ...

Cheetah V1.31 (更新接近接近两百个poc和exp以及一百个个渗透辅助脚本) – 作者:Wker666

Cheetah V1.31这次更新主要是增加了一些功能的支持。增加了全局数组的导入,增加了一些细节功能,不列举了目前已经含有250个脚本了,当前含有的内容:__ __ __ / \ / \ | __ _______...

深入浅出-XXE漏洞 – 作者:shuteer

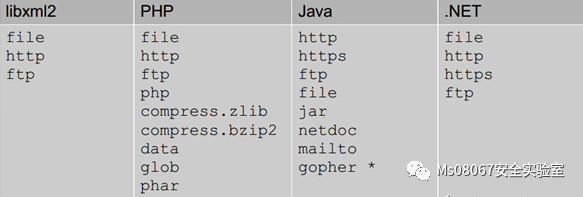

本文作者: 可乐(Ms08067实验室Web小组成员)前言写这篇的主要目的是因为很多CTFer还有一些安全人员不是很清楚xxe漏洞,还有在面试当中,xxe漏洞也经常被问到,所以就写这么一篇文章来学习xxe...

验证神锁离线版插件的安全机制 – 作者:idguardoffline

“在互联网上,没人知道你是一条狗”。知名国际大厂也未必像他们说的一样保护我们的数据安全:心真大!Facebook明文存储6亿用户密码事件始末苹果回应 Siri 窃听和审听:使用了1%的用户录音备受...

密码学与物联网安全 – 作者:klovey

HW期间,为防范钓鱼,即日起FreeBuf将取消投稿文章的一切外部链接。给您带来的不便,敬请谅解~密码学与物联网安全密码学是网络互联的安全基石,互联网离不开密码学,物联网也离不开密码学。密码...

2021HVV参考 | 溯源反制终极手册(精选版) – 作者:yannichen

最近很多兄弟后台留言让整理一些溯源反制的文章,特此整理发布。如果您觉得对自己或者身边的人有帮助,请转发。其中一些战略参考点来自于ATT&CK和七步杀伤链的模型。一.战略1.关于反杀伤链...