搜索精彩内容

包含"tails"的全部内容

Brim:网络数据包分析神器 – 作者:langyajiekou

相信各位做流量分析和应急响应的朋友经常需要使用WireShark进行网络流量包分析,比如NTA的全流量包,但不得不说,一旦数据包过大,日志条目过多,加载就变得异常缓慢,分析起来也是特别麻烦,Wi...

内网渗透测试:隐藏通讯隧道技术(下) – 作者:MrAnonymous

系列文章:内网渗透测试:隐藏通讯隧道技术(上)什么是隧道?在实际的网络中,通常会通过各种边界设备、软/硬件防火墙甚至入侵检测系统来检查对外连接情况,如果发现异样,就会对通信进行阻断...

Nmap快速上手:第一部分 – 作者:LinuxSelf

本文旨在帮助新手快速上手Nmap和回顾Nmap,文章预计分三部分,后续会总结进阶部分的Nmap使用。 1.安装 https://nmap.org/,不做过多赘述 2.靶机搭建 本文使用靶机为OWASP Broken Web Application...

朝鲜黑客窃取了美国和欧盟商店的信用卡数据 – 作者:日影飞趣51

来自网络安全公司Sansec的最新研究表明,朝鲜的黑客组织Lazarus APT一直在窃取美国和欧洲大型零售商户的支付卡信息,他们通过破坏合法网站并利用电子分离器来窃取信用卡数据。 为了避免在泄露支...

Java代码审计基础之反射 – 作者:xiaopan233

先来一段反射的概念: 在程序运行的时候动态装载类,查看类的信息,生成对象,或操作生成对象。 类在运行的时候,可以得到该类的信息,并且可以动态的修改这些信息 反射类的首要操作 - 获取...

安全研究 | Jenkins漏洞分析 – 作者:tales

1、简介 Jenkins 是基于 Java 开发的开源软件项目,主要用于 CI (持续集成)、项目管理等。Jenkins功能包括: 持续的软件版本发布/测试项目。 监控外部调用执行的工作。 2、服务探测与发现 fof...

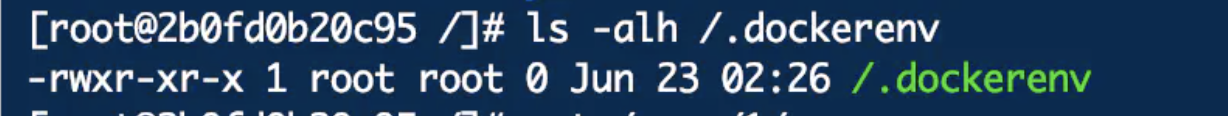

初识Docker逃逸 – 作者:诺言

前言 前不久看到几篇实战文章用到了docker逃逸技术,自己之前没接触过,整理复现下常用的Docker逃逸方法,可能存在认知错误的地方,希望各位大佬指出,感激不尽。 Docker是当今使用范围最广的开...

入侵检测之syscall监控 – 作者:罹♛殇

《Linux入侵检测》系列文章目录: 1️⃣企业安全建设之HIDS-设计篇 2️⃣入侵检测技术建设及其在场景下的运用 3️⃣ATT&CK矩阵linux系统实践/命令监控 4️⃣Linux入侵检测之文件监控 5️⃣...

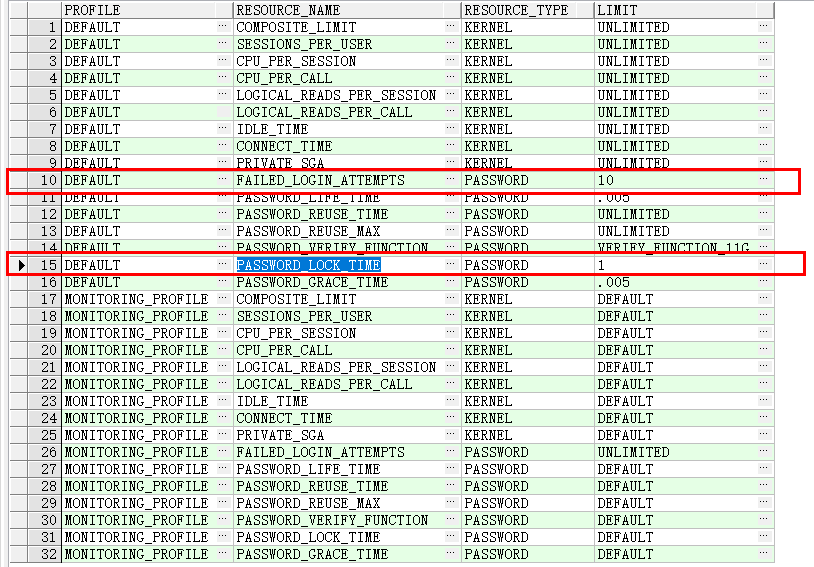

等保测评2.0:Oracle的身份鉴别(下) – 作者:起于凡而非于凡

一、说明 本篇文章主要说一下Oracle数据中身份鉴别控制点中b,c,d测评项的相关知识点和理解,以及一些其他的东西。 等保测评2.0:Oracle身份鉴别(上) 等保测评2.0:Oracle身份鉴别(中) 二...

观赏某大佬分析病毒后的一次复现分析 – 作者:倚栏静听细雨

一、样本简介及行为检测 样本伪装成了eset的升级程序 图标如下 由于再分析之初对样本行为不太清楚,这里需要用到相应的行为检测工具,此类工具有火绒剑,systracer,Procmon,Sysmon等,这里我...