搜索精彩内容

包含"enable 2fa"的全部内容

Shiro组件漏洞与攻击链分析 – 作者:深信服千里目安全实验室

一、组件介绍Apache Shiro是一个功能强大且易于使用的Java安全框架,功能包括身份验证,授权,加密和会话管理。使用Shiro的API,可以轻松地快速地保护任何应用程序,范围包括小型的移动应用程序...

攻防世界WEB(一) – 作者:tomyyyyy

攻防世界WEB攻防世界WEB1.baby_web2.Training-WWW-Robots3.unserialize34.Webphpunserialize5.php_rce6.Webphpinclude7.supersqli8.ics-069.warmup10.NewsCenter11.NaNNaNNaNNaN-Batman12.web21...

Docker安全实践分享 – 作者:洪兴照我心

1、序章随着Docker技术近年来的高速发展和广泛使用,众多互联网公司陆续采用Docker技术作为核心业务的Paas层支撑。那么势必在Docker技术下会给安全技术体系带来新的挑战。本文章目录索引如下:1...

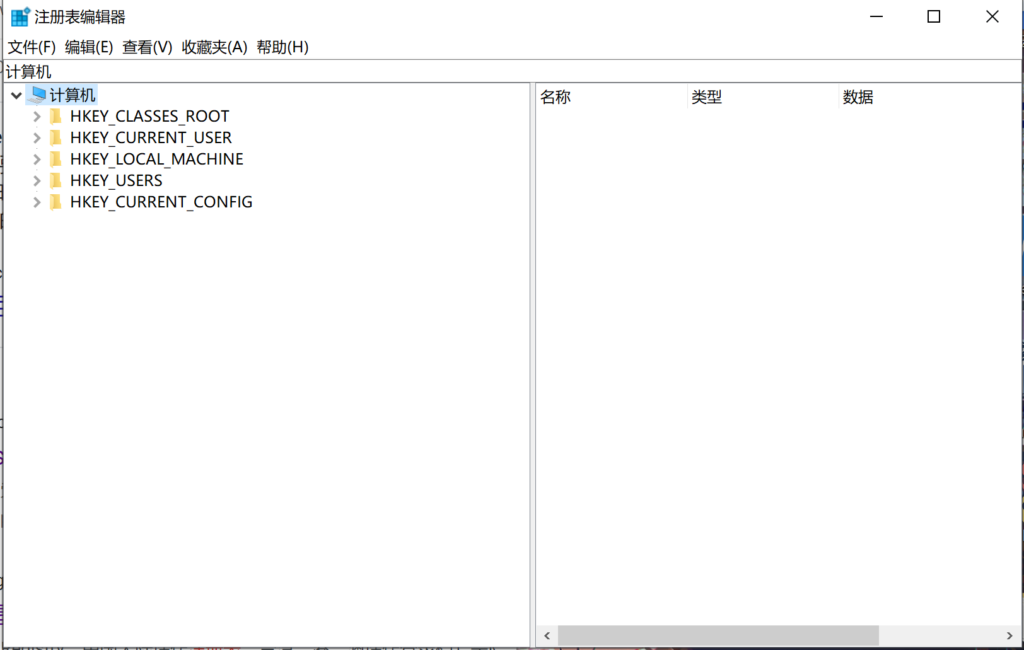

Windows注册表(上) – 作者:Deutsh

Windows注册表注册表是Windws操作系统的核心,它实际上是一个非常庞大的树状分层结构数据库(以键和子键的方式组织起来),其中存储着系统用户、硬件、软件和用户环境等所有配置信息概述(几点关于...

【原创】LDAP NULL bind导致登录绕过漏洞分析和修复方案 – 作者:文天1997

LDAP NULL bind匿名绑定导致登录绕过漏洞分析和修复方案一、背景1.1LDAP和认证过程LDAP轻型目录访问协议是一个开放的,中立的,工业标准的应用协议,通过IP协议提供访问控制和维护分布式信息的...

Linux系统后门初步研究 – 作者:regitnew

操作目的和应用场景最近正在研究与Linux系统应急响应相关的技术,想通过这篇文章简述一下Linux系统后门的创建方法。网上关于Linux后门创建的文章很多,本文也有所借鉴,并会通过详细的步骤对后...

【HTB系列】靶机Vault的渗透测试详解 – 作者:shuteer

本文作者:是大方子(Ms08067实验室核心成员)Kali: 10.10.14.213靶机地址:10.10.10.109先用nmap探测靶机| nmap -sC -sT -sV 10.10.10.109 |扫描结果如下:看看80端口有什么东西我们用gobuster...

Struts2漏洞合集(一) – 作者:TimelineSec

0x00 环境搭建这里使用 docker 环境进行的复现,下载完毕后,进入靶场环境,编译 docker 环境,启动 docker 环境,下面以一个实例举例命令:cd xxx 目录自动编译环境命令:docker-compose build...

linux操作系统入侵检查流程 – 作者:竹林再遇北极熊

1 检查概述由于无法站在攻击者视角审视其做过哪些攻击行为,因此标准化的检查内容可以规避非标准化的风险,例如操作系统虽然没有异常登录日志,但如果不检查操作系统用户即会存在遗漏从而产生风...

CobaltStrike4.3更新功能理解 – 作者:yumusb

攻防演练期间,有公众号在分享相关内容。果然发现Cobalt Strike 4.3 (March 3, 2021) 02fa5afe9e58cb633328314b279762a03894df6b54c0129e8a979afcfca83d51被泄露了。于是演练结束了便结合更新日...