搜索精彩内容

包含"everything 下载"的全部内容

某企业授权渗透报告 – 作者:艾登——皮尔斯

前言 受到疫情关系地持续影响,广东的学校迟迟未开学,而我已经在家待了快5个月了。某企业授权我去测试下他们公司的整体网络安全性,而且也不会让我白干活,好处是少不了的。因为在家没有什么...

记一次Vulnstack靶场内网渗透(二) – 作者:MrAnonymous

在上一节《记一次基础的Vulnstack渗透经验分享》中,我们简单的对vulnstack 1的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控,整个流程算是比较顺利,毕竟这个靶场环境...

渗透测试指南(六)渗透测试工具集 – 作者:nobodyshome

渗透测试指南系列文章内容纲要:第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机...

Pwn2Own -> Xxe2Rce – 作者:xq17

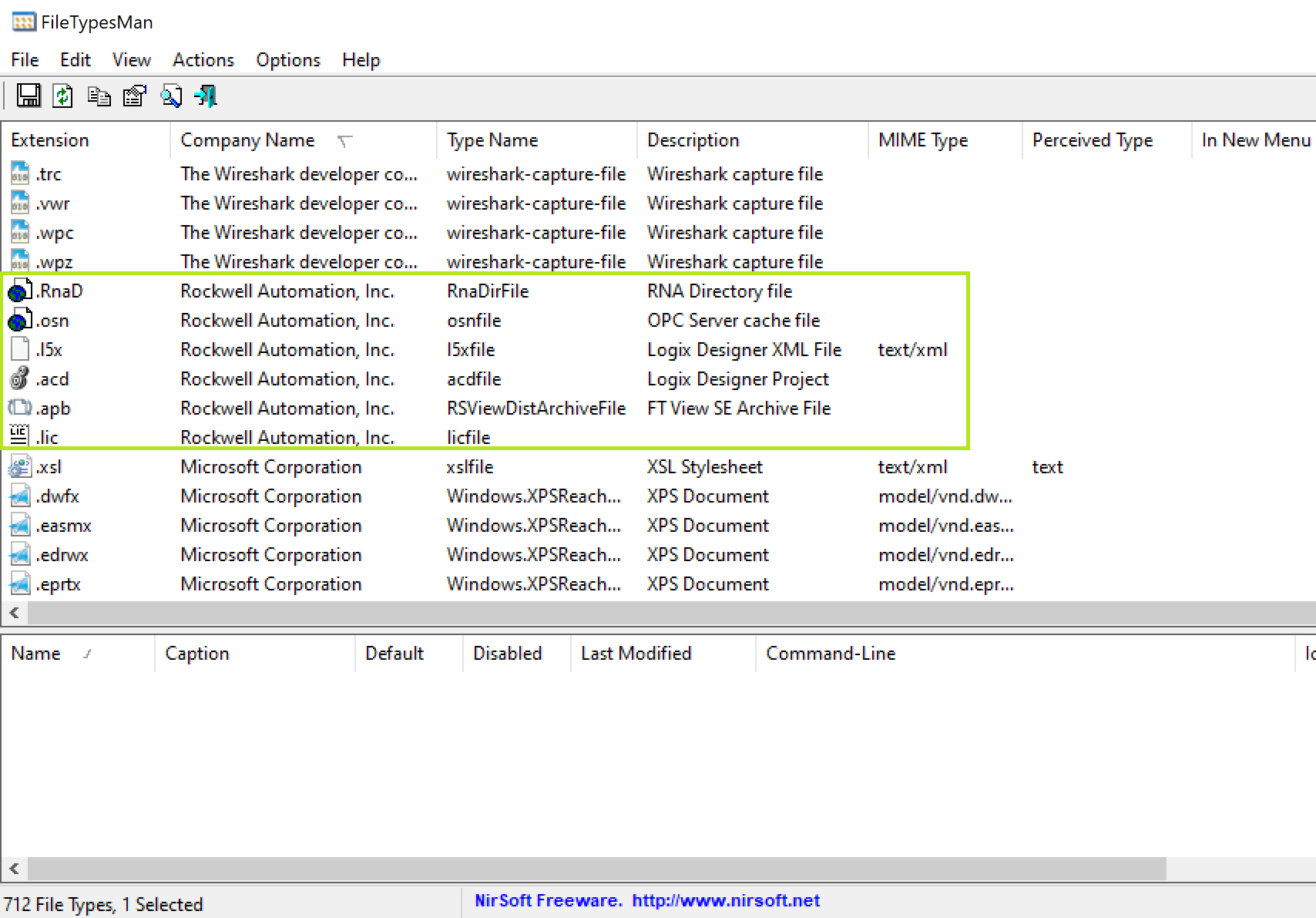

这篇文章将描述mr_me和我本人在2020年ICS Pwn2Own上攻击Rockwell Studio 5000 Logix Designer 的漏洞利用链。这是我们在比赛中最喜欢的利用链。于我而言,这条链之所以如此令人满意,是因为它不...

Everything在后渗透阶段的威力 – 作者:星空111

本文仅限技术研究与讨论,仅用于信息防御技术,严禁用于非法用途,否则产生的一切后果自行承担! 前段时间在论坛里看到有人讨论Everything不正确配置导致数据泄露风险,然后就想着就写一篇技术...

一文入门Android逆向 – 作者:tales

本文节主要介绍一下Android逆向常用的环境、工具、动静态分析思路,笔者通过学习肉丝大佬分享的一些内容,加上自己一些经验总结而来。1、环境准备环境也分三六九等,一个好的环境能让你节省大量...

网络安全之路:我的系统性渗透测试学习框架 – 作者:hacking疯狂网络人

没有兴趣,何来成就,难道就只是为了咕噜猫?hahaha(听不懂吧,没关系,只是因为加密了,你能从我的笔记中找到答案么嘿嘿嘿嘿!!!)注意:以下内容仅记录本人当时学习时任然不知的相关知识。...

XMRig挖矿机追踪 – 作者:Kriston

随着主机保护方法改进,矿工的开发人员也在不断创新研发,寻求新的攻击方案。在对开源矿机XMRig的分析过程中,发现了以下几种新的攻击方案。勒索+挖矿除了一些利用数据盗窃和勒索软件牟利的知名...

Windows主机入侵痕迹排查办法 – 作者:fu福lin林

一、排查思路在攻防演练保障期间,一线工程师在实施主机入侵痕迹排查服务时可能面临时间紧、任务急、需要排查的主机数量众多情况。为了确保实施人员在有限的时间范围内,可以高效且保证质量的前...

“匿影”僵尸网络携新一轮勒索再临,360安全大脑独家揭秘攻击全链路 – 作者:360安全

导语:日前,360安全大脑全网独家截杀WannaRen 幕后元凶“匿影”僵尸网络的新一轮攻击活动,以全维度主动预警式安全防御,起底“匿影”僵尸网络威胁,护航党政军企多端用户网络安全。“WannaRe...