搜索精彩内容

包含"mia l"的全部内容

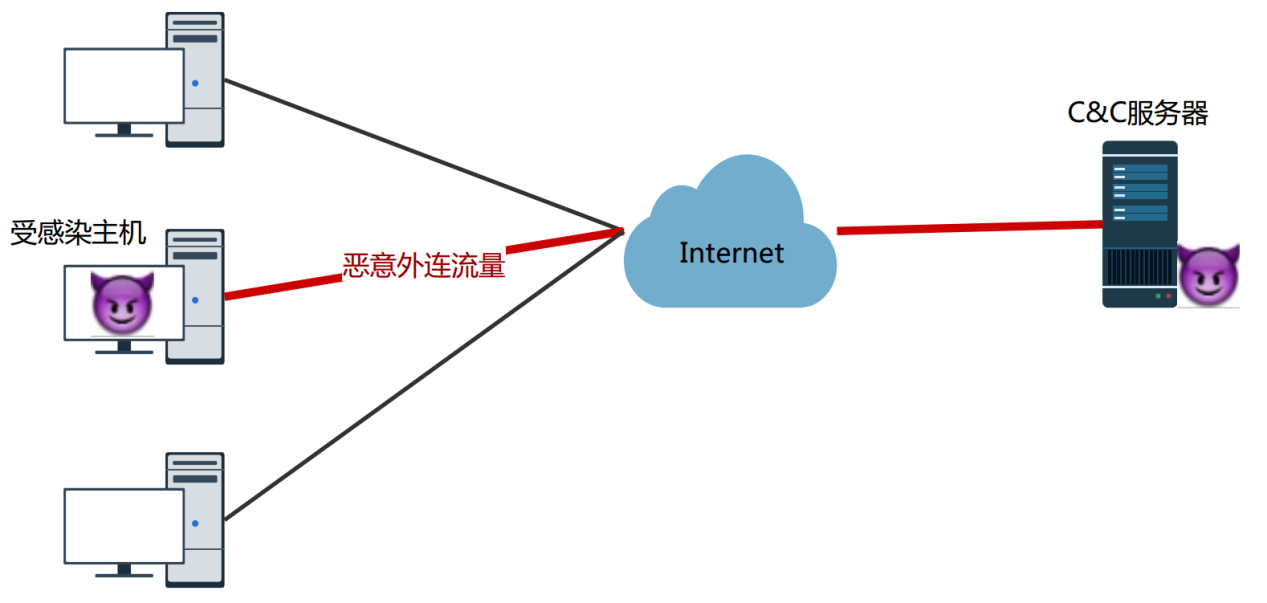

利用机器学习检测HTTP恶意外连流量 – 作者:云影实验室

本文作者:ApplePig@360云影实验室0x00背景攻击者为控制远程的受害主机,必定有一个和被控主机的连接过程,一般是通过在被控主机中植入后门等手段,由受控主机主动发出连接请求。该连接产生的流...

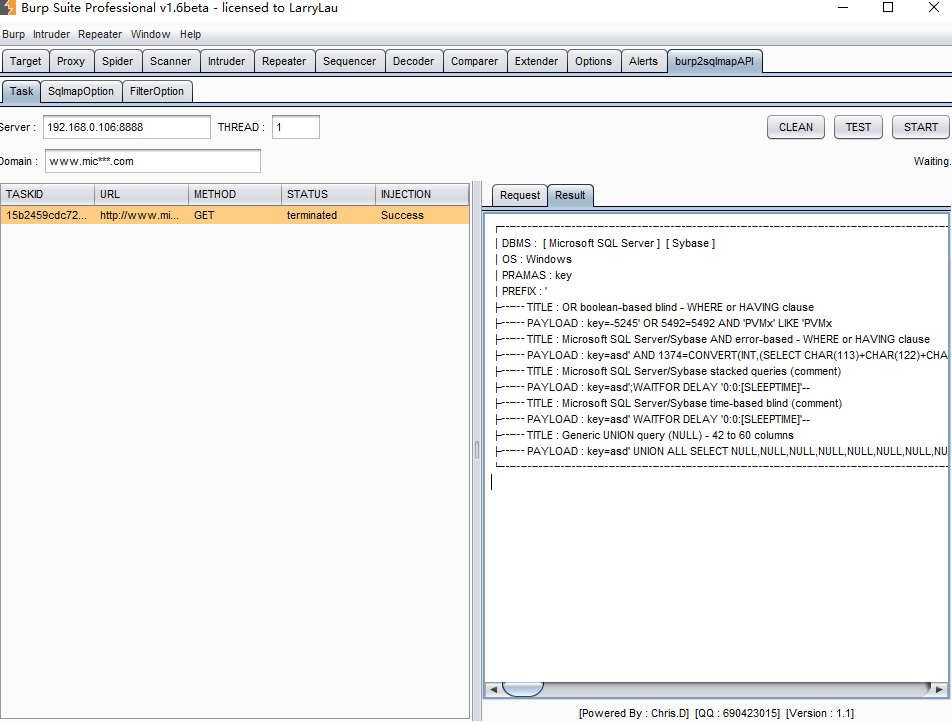

Burpsuit结合SQLMapAPI产生的批量注入插件(X10) – 作者:Chris_D

为了做一点连续性的事情,所以尝试着不段完善这个插件并优化其中的设置。此处接上一篇简短的文章:Burpsuit结合SQLMapAPI产生的批量注入插件。 1.1变动: 增加过滤设置 优化显示结果 ...

IDC白皮书:下一代防火墙——主动防御安全体系之重甲 – 作者:simia1992

日前,国际数据公司(IDC)发布《下一代防火墙----主动防御安全体系之重甲》白皮书。白皮书指出:全球企业数字化转型(以下简称:DX)浪潮正如火如荼进行,由DX催生的云计算、大数据、...

技术分享 | 劫持DNS通过流量植入木马实验 – 作者:R1ngk3y

*本文原创作者:R1ngk3y,本文属FreeBuf原创奖励计划,未经许可禁止转载 严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。前言很多时候对目标进行渗透时一般会从web、网络设备、针对...

加密货币2018大事记 | 你来偷,他来抢,币圈是否真的无宁日? – 作者:AngelaY

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。 这个夏天,也许混在安全圈的你不知不觉成了一名“菊外人”,但你...

waf开发之民主模式 – 作者:chenjc

一、前言 灵感来自于近期一次面试,面的是业务安全相关的岗位,之前对jxwaf的定位是中小企业基础安全防护,倒也没过多考虑大公司业务安全防护的情况,趁此机会好好思考一波,有些不错的想法,...

浏览器攻击框架BeEF Part 4:绕过同源策略与浏览器代理 – 作者:NT00

*本文作者:NT00,属于FreeBuf原创奖励计划,未经许可禁止转载前言从这一章开始,正式进入了攻击阶段。BeEF提供了大量的攻击模块,可以直接使用。除了已有的模块,BeEF还提供了API,可以使用API...

如何“爆破检测”加密密码字段和存在验证码的Web系统 – 作者:shystartree

*本文原创作者:shystartree,本文属FreeBuf原创奖励计划,未经许可禁止转载一、背景一直想对本人公司所在的某管理平台(下文简称为A平台)进行一下弱口令检测,但是该平台做了设置验证码(做了...

开源AI安全工具箱AdvBox – 作者:兜哥

项目简介对抗样本简介对抗样本(Adversarial Example Attack)是机器学习模型的一个有趣现象,攻击者通过在源数据上增加人类难以通过感官辨识到的细微改变,但是却可以让机器学习模型接受并做出错...

深入了解Json Web Token之实战篇 – 作者:NinthDevilHunster

前言在上一篇文章中,我介绍了 Json Web Token 的相关概念。在这篇文章中,我主要介绍JWT的相关攻击,并引用了一些CTF题目。查看上一篇文章: 深入了解Json Web Token之概念篇:http://www.f...