搜索精彩内容

包含"mitre attack"的全部内容

利用PHP的字符串解析特性Bypass – 作者:周大涛

我们知道PHP将查询字符串(在URL或正文中)转换为内部$_GET或的关联数组$_POST。例如:/?foo=bar变成Array([foo] => 'bar')。值得注意的是,查询字符串在解析的过程中会将某些字符删除或用下...

污水攻击MuddyC3开源代码分析 – 作者:DigApis

免责声明本文作者竭力保证文章内容可靠,但对于任何错误、疏漏或不准确的内容,作者不负任何责任。文章部分内容来源于网络是出于传递更多信息的目的,对此不负任何法律责任。本文仅用于技术分享...

SharPersist:一款渗透测试中实现Windows系统常驻的套件 – 作者:secist

背景 PowerShell在过去的几年里在Offensive安全社区被广泛使用。但随着防御性安全行业的推进,正致使攻击性工具包从PowerShell迁移到反射C#以逃避现代安全产品的检测。其中一些改进包括脚本...

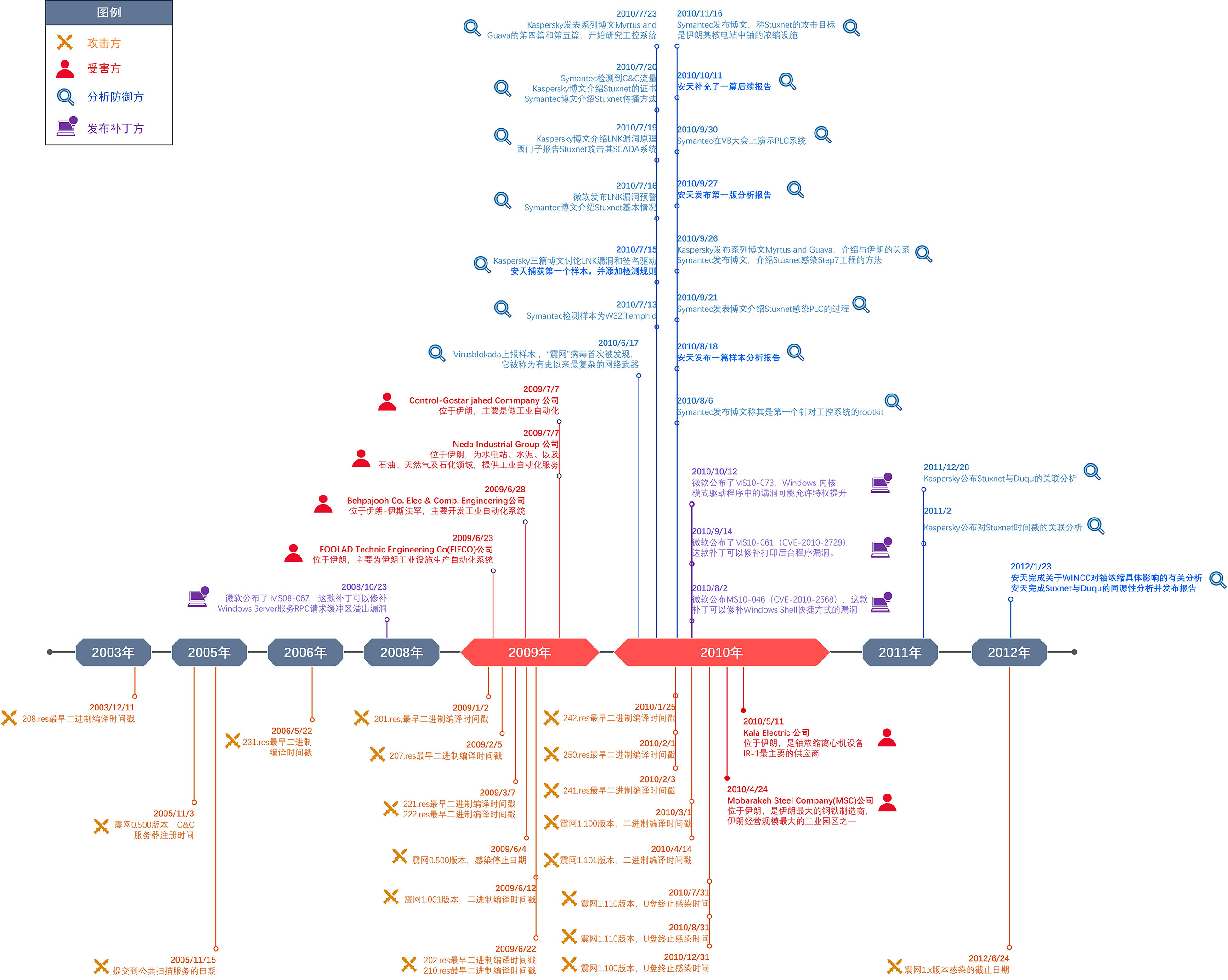

震网事件的九年再复盘与思考 – 作者:antiylab

一、小序2010年7月,“震网”(Stuxnet)蠕虫攻击事件浮出水面,引发了国际主流安全厂商和安全研究者的全面关注,安天、卡巴斯基、赛门铁克等安全厂商,Ralph Langne等著名安全研究者,以及多国...

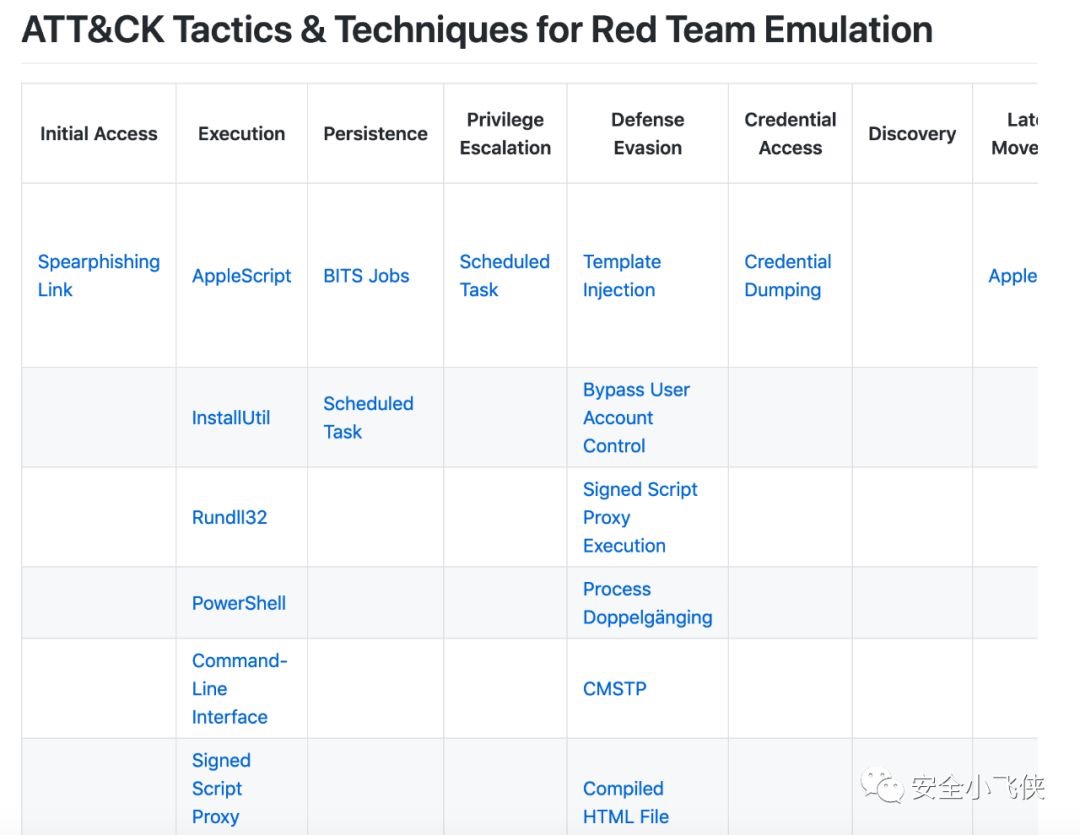

基于MITRE ATT&CK的Red Teaming行动实践 – 作者:安全小飞侠

前言如果要评选最近一年内国内信息安全圈最火的一个安全新名词,那一定是“MITRE ATT&CK”了。这个词在其被引入国内的那一刻起,就似乎备受青睐,常见于各种文章、PPT、演讲之中,大有赶超...

FreeBuf早报|世界各地银行关闭三星 S10/Note10指纹登录功能;DNC黑客APT29入侵欧盟多国外交机构;Maxthon中发现的恶意软件授予管理员权限的漏洞 – 作者:shidongqi

【全球动态】1.FTC打压两家采取误导性网络营销策略的公司美国联邦贸易委员会(FTC)周一宣布,他们发现并制止了来自两家公司的误导性网络营销策略。据悉,FTC发现社交媒体市场服务公司Devumni涉嫌...

JWT介绍及其安全性分析 – 作者:不瘦二十斤不改名

0x00 前言JWT(JSON Web令牌)是REST API中经常使用的一种机制,可以在流行的标准(例如OpenID Connect)中找到它,但是有时也会使用OAuth2遇到它。有许多支持JWT的库,该标准本身具有“对...

浅谈威胁狩猎(Threat Hunting) – 作者:Sampson

威胁狩猎,顾名思义,就是在网络安全的世界中寻找威胁,威胁每天都在变化。因此,开发新技术来防御和检测各种类型的威胁和攻击是我们的责任。从威胁狩猎的定义开始,通过主动和被动的方式搜寻网...

将MITRE ATT&CK模型应用于网络设备 – 作者:makaisghr

信息安全社区经常忽视作为端点的网络设备。大多数人专注于保护系统和检测Windows域环境中的威胁,也包括检测运行MacOS和Linux系统的端点上的威胁。 用于这些工作的常见日志记录工具是Windows...

ATT&CK攻防初窥系列–横向移动篇(一) – 作者:joyjoy

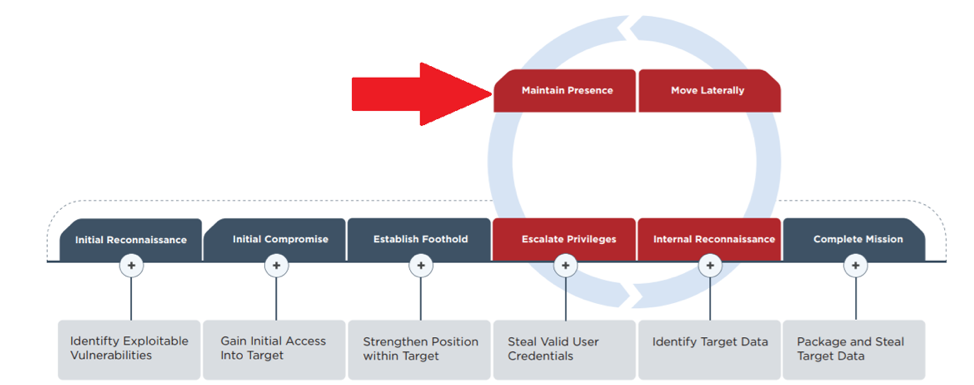

ATT&CK攻防初窥系列--横向移动篇(一)之前的文章介绍了ATT&CK执行篇中Control和XSL的用法。在网络攻防中,执行往往发生在进入入口后的初始阶段,而横向移动则发生在中间阶段。横向移动...