搜索精彩内容

包含"module 12"的全部内容

实战中如何绕过杀软用mimikatz获取账号密码 – 作者:可爱又迷人的反派角色

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。目标机system权限,安装了360,准备获取密码。mimikatz的exe,powershell版(可上github下载)网上版本已经被360已及各种杀软杀的死死...

Citrix Gateway/ADC 远程代码执行漏洞分析 – 作者:斗象智能安全平台

事件背景Citrix NetScaler 是优化Web 应用交付的综合解决方案。作为特定用途设备,NetScaler 可将Web 应用交付加速5倍或更多,同时保护Web应用不受如今最危险的安全威胁的攻击。而且,NetScaler...

DC-1靶机 – 作者:dnsill

描述DC-1是基于Debian 32位内置的VirtualBox VM。DC-1是一个专门建造的易受攻击的实验室,目的是获得渗透测试领域的经验。它的设计初学者是一个挑战,但是它的难易程度取决于您的技能和知识以及...

利用Frida手动绕过Android APP证书校验 – 作者:MactavishMeng

最近买了一个TP-Link的摄像头,顺便下载的它配套的安卓应用,想看看这个应用在与服务器交互的时候都发了些啥,因此准备抓包。当我把姿势都摆好了之后,却发现它的流量在Burpsuite里完全没出现。...

关于PLC安全的一次实验 – 作者:等待未来66大顺

一、引言(1)随着工业 4.0 的高速发展,工业自动化程度越来越高,但工控设备暴露在公网的情况也越发明显。而其中尤其以PLC最为明显,这些PLC设备的来源多为国外厂商,安全变得不可控。所以如何...

# 开源POC框架学习1-Kunpeng篇 – 作者:zmf963

开源POC框架学习1-Kunpeng篇开源POC框架学习1-Kunpeng篇1. 概述2. 编译3. 使用方法4. 使用例子5. 项目的目录结构6. web/api.go7. plugin部分代码7.1. 如何实现一个插件7.2. 插件的调用部分如何...

一次SQL注入到代码审计之路 – 作者:lesssafe

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。本文中出现的所有敏感信息已做打码处理 一、找网站SQL注入点...

应急响应系列之利用ProcessMonitor进行恶意文件分析 – 作者:feiniao

一、背景 最近几年,伴随着数字货币的兴起,促进了经济利益驱动型黑客行为的暴增。各位做安服和应急的小伙伴不可避免的会与各种勒索病毒、挖矿病毒以及各种蠕虫病毒打交道,通过分析各大厂发...

Mimikatz的18种免杀姿势及防御策略 – 作者:Tide重剑无锋

郑重声明:文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则后果自行承担! 《远控免杀从入门到实践》系列文章目录: ...

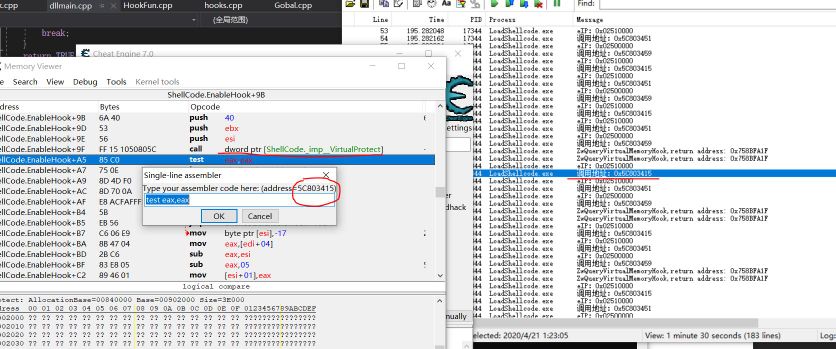

FPS游戏反作弊系统设计:API调用回溯 – 作者:huoji120

0x01 前言 目前自己在制作csgo游戏的反作弊系统。国内外有名的游戏反作弊系统有TP/NP/BE和EAC,但国内外几乎没有关于反作弊系统方面的资料(其实是完全没有...),一来是因为搞二进制安全的人...