搜索精彩内容

包含"tails"的全部内容

如何制作商城小程序 – 作者:muyu007

如何制作商城小程序,下面就和大家分享一下具体的流程: 第1步:注册并认证小程序账号 注册并认证小程序账号,打开百度搜索,“微信公众平台”,使用邮箱申请小程序账号,然后提交你的企业资料...

内网横向移动研究:获取域内单机密码与Hash – 作者:MrAnonymous

横向移动在内网渗透中,当攻击者获取到内网某台机器的控制权后,会以被攻陷的主机为跳板,通过收集域内凭证等各种方法,访问域内其他机器,进一步扩大资产范围。通过此类手段,攻击者最终可能获...

网站攻击之暴力破解 – 作者:无情剑客Burning

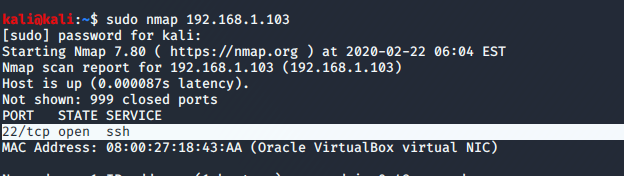

声明:谢绝一切形式的转载,禁止用作非法目的。 工具 nmap和hydra(Kali Linux自带) nmap 是扫描工具 hydra 暴力破解工具 第一步 扫描 nmap在网络扫描,漏洞发现等收集信息方面有举足轻重...

Python学习—-POC、EXP练习 – 作者:MoLing

本来按顺序应该先总结网络编程和爬虫的,但是学习了poc和exp,哇,帅的。。。原来之前我打的靶场可以这样玩儿。。今天的内容,概念性的内容很少,练习比较多,希望能跟着一起动手练练,会有很大...

记一次蜜罐溯源 – 作者:calmness

前提 在以前,蜜罐是用来抓熊的。通过伪装成“食物”引诱熊前来享用,最后猎人再将熊一举拿下。 到了今天,蜜罐技术已经成为网络安全中的一种入侵诱饵,目的是引诱黑客前来攻击,并收集黑客...

XSS攻击、BYPASS及防御 – 作者:Pretty

攻击 反射型XSS 前端 -> 后端 -> 前端 在URL中+<script>alert(1)</script> 一般存在在id=xxx 将xxx替换为<script>alert(1)</script>,观察页面是否弹出”1” 若...

应用安全:会话防劫持 – 作者:owensky

1. 背景 失效的身份认证在OWASP TOP 10 2017版中排名第二,它包括错误使用应用程序的身份认证和会话管理功能,攻击者能够破译密码、密钥或会话令牌,或者利用其他开发缺陷来暂时或永久性冒充其...

FreeBuf早报 | Seek为用户数据泄露道歉;Instagram被诉非法收集用户生物识别数据 – 作者:Megannainai

全球动态 1.TikTok回应“收集安卓设备MAC地址”:当前版本未有此现象 美国《华尔街日报》称, TikTok应用程序收集MAC地址的行为持续了15个月,这一行为违反了监管应用程序跟踪用户的谷歌政策...

内网横向移动:利用WMI来渗透 – 作者:MrAnonymous

横向移动在内网渗透中,当攻击者获取到内网某台机器的控制权后,会以被攻陷的主机为跳板,通过收集域内凭证等各种方法,访问域内其他机器,进一步扩大资产范围。通过此类手段,攻击者最终可能获...

WebLogic coherence UniversalExtractor 反序列化 (CVE-2020-14645) 漏洞分析 – 作者:知道创宇404实验室

前言 Oracle七月发布的安全更新中,包含了一个Weblogic的反序列化RCE漏洞,编号CVE-2020-14645,CVS评分9.8。 该漏洞是针对于CVE-2020-2883的补丁绕过,CVE-2020-2883补丁将MvelExtractor和Ref...