搜索精彩内容

包含"DDos"的全部内容

基于Flink构建关联分析引擎Sabre的挑战和实践 – 作者:奇安信集团

本文根据奇安信集团高级研发总监韩鹏在 Flink Forward Asia2019 上的分享整理。 随着云计算、大数据等新一代IT技术在各行业的深入应用,政企机构IT规模和复杂程度不断提高,网络流量、日志等各...

青莲晚报(第六十四期)| 物联网安全多知道 – 作者:qinglianyun

这年头共享单车都会被黑?黑客黑掉约 3 亿元 ?据悉,警方今年 8 月份接到哈罗单车等共享单车企业的报案,某公司推出了一款名为' 全能车 '的App,造成共享单车企业损失竟然高达约 3 亿元。自201...

Gafgyt家族物联网僵尸网络家族分析 – 作者:cyberti

背景随着IOT(物联网)设备被越来越多的使用,互联网上针对IOT设备的攻击也在日益增加。相对于对传统终端安全性的重视程度,如各种杀软,终端检测,防火墙的使用,个人及企业用户对IOT设备的安...

5G浪潮之下,网络安全所面临的机遇与挑战 – 作者:国际安全智库

5G是一把双刃剑。在未来大国博弈中,5G技术革命决定了一个国家能走多快,而5G安全防御能力则注定了这个国家能走多远。【导读】2019,5G产业迎来商用落地之年。5G不仅为全球数十亿人提供高速连接...

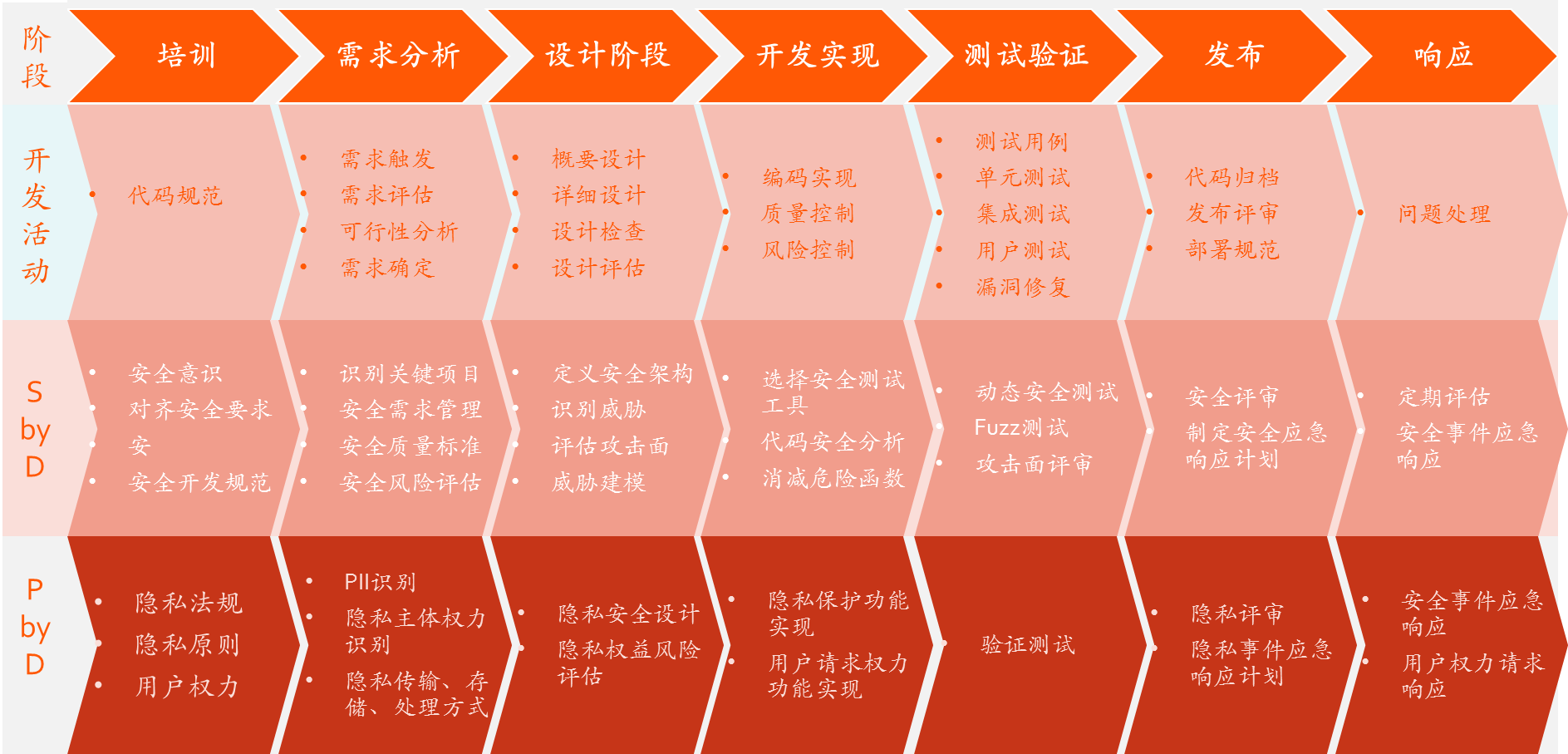

金融科技网络信息安全法规梳理与解读(三) – 作者:當春日漸暖

前情提要: 第一篇 第二篇一、金融科技网络信息安全合规建议1.1 概述监管法规的日渐严苛与监管技术的不断迭代给金融机构带来越来越多的要求和束缚,而金融机构却可以将网络信息安全合规作...

12月第3周业务风控关注 |《网络信息内容生态治理规定》发布 – 作者:wangyiyunyidun

易盾业务风控周报每周报道值得关注的安全技术和事件,包括但不限于内容安全、移动安全、业务安全和网络安全,帮助企业提高警惕,规避这些似小实大、影响业务健康发展的安全风险。1、《网络信息...

SecWiki周刊(第303期) – 作者:SecWiki

安全资讯[人物] CTF:一部黑客心灵史https://mp.weixin.qq.com/s/wEqBaZmO8FwOyGrcWDNgYQ[新闻] “震网”十年谜底终浮水面, 伊朗核计划流产源于内鬼“间谍行动”https://mp.weixin.qq.com...

网易易盾上榜雷锋网2019 AI年度榜单 获最佳业务安全守卫奖 – 作者:wangyiyunyidun

上周,雷锋网公布“2019 AI 最佳掘金案例年度榜单”,网易易盾成功入榜,并获得AI+企业服务的“最佳业务安全守卫奖”。雷锋网的AI最佳掘金案例年度榜单已连续举办三年,三年的背后是雷锋网不断...

开源WAF的建设架构说明与应急预案 – 作者:煜阳yuyang

之前有在体系建设中写到开源WAF的利用,本次就继续这个话题给出使用手册+应急预案来做生产级开源WAF的支撑。一.ModSecurity——WAF简介ModSecurity是一个入侵探测与阻止的引擎,它主要是用于We...

基于流量的网络入侵检测系统实践若干问题分析与思考 – 作者:shengl99

网络入侵检测在发展过程中,主要有两大流派:基于日志的入侵检测和基于流量的入侵检测。但因为基于日志的入侵检测的数据源来自各系统的运行日志,日志格式多种多样,标准化程度低,日志记录内容...