搜索精彩内容

包含"What"的全部内容

物联网开源组件安全:Node-RED白盒审计 – 作者:腾讯安全平台部

一、背景Node-RED是IBM开源的低代码物联网编排工具,有广泛应用,包括研华WISE PaaS、西门子Iot2000、美国groov EPIC/groov RIO等工业IoT硬件也都预装了Node-RED。此外,它亦常被作为低代码开发...

ctf中常见RSA题型总结 – 作者:D1stiny

一、基础RSA解密脚本#!/usr/bin/env python # -*- coding:utf-8 -*- import binascii import gmpy2 n=0x80b32f2ce68da974f25310a23144977d76732fa78fa29fdcbf #这边用yafu分解了n p=78090079033...

JETTY:1 靶机渗透 – 作者:WAFmax

基础信息靶机链接:https://www.vulnhub.com/entry/jetty-1,621/ 难度:简单/中等 发布日期:2020/2/9 目标:获得root特权,而且还获得所有证据来证明用户正在欺诈 描述: Aquarium Life SL公司...

CTF 一次PWN解题的小技巧 – 作者:合天智汇

前几天在国外的某个ctf社区发现了一道好玩的赛题。建议ctfer在阅读这篇文章的时候,首先要掌握以下的一些内容,因为这些东西对于ctf比赛来说,都是很有必要掌握的。基本的Linux知识对于X86有基...

Windows安装Immunity CANVAS方法 – 作者:zhenlang

一:百度云地址Immunity Canvas 7.26.zip 链接:https://pan.baidu.com/s/1fo1lRxJ2buVeg_OJeokcSQ 提取码:r6sk二:安装windows下载好之后,打开canvas.bat执行后发现,需要图中的一些python...

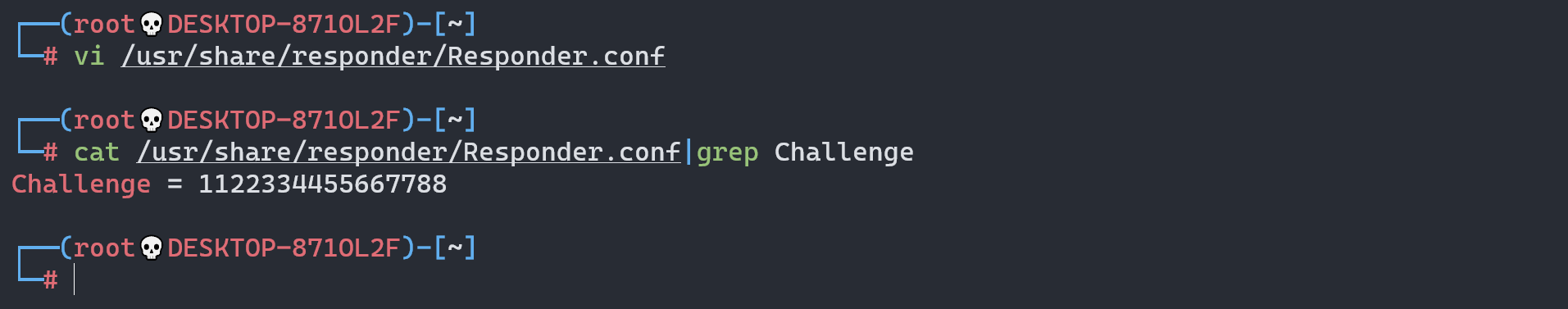

内网渗透之Responder演练(下) – 作者:观安信息

前情提要承接上文,本文主要介绍了以下几点:获取ntlmv1 hash并还原出ntlm hashNTLM hash中继攻击入门对抗responder:工具对抗、关闭协议、蜜罐检测的优势获取NTLMv1 hash并还原nt hash本次实验...

POP链+字符逃逸+stristr绕过 – 作者:星云博创科技有限公司

ctfshow前几天举办了一个比赛,其中一题web很是觉得挺好的,讲难也不难但就是很考思路和知识点的积累整合运用。0x00:写在前面此题挺好的,思路很锻炼人涉及知识点:反序列化pop链构造、反序列...

数字经济时代下的数据安全治理 – 作者:中孚信息

前言近年来,有关数据泄露、数据窃取、数据滥用等安全事件已屡见不鲜,给企业组织带来巨大损失。保护数据资产已引起世界各国高度重视,各项数据安全立法标准相继出台。在我国数字经济进入快车道...

AutoScanner:一款全自动收集所有子域名的http服务并自动化测试的工具 – 作者:我要好好学习啦

AutoScanner是什么AutoScanner是一款自动化扫描器,其功能主要是遍历所有子域名、及遍历主机所有端口寻找出所有http服务,并使用集成的工具进行扫描,最后集成扫描报告;工具目前有:oneforall...

CSO指南:全球最危险也最有名的勒索软件清单 – 作者:kirazhou

勒索软件的历史悠久,甚至可以追溯到1980年代后期。如今,勒索软件正为其背后的犯罪集团创造数十亿美元的收入。根据Sophos报告数据,2020年勒索软件攻击的平均受害成本惊人。对于支付了赎金的受...