搜索精彩内容

包含"ask ai"的全部内容

“匿影”挖矿木马持续活跃,入侵某旅游网站做病毒下载服务器 – 作者:腾讯电脑管家

一、背景腾讯安全威胁情报中心检测到“匿影”挖矿木马变种攻击。该变种木马依然利用永恒之蓝漏洞进行攻击传播,通过计划任务、WMI后门进行本地持久化,然后在攻陷机器下载XMRig矿机挖矿门罗币、...

QBot深度解析 – 作者:Kriston

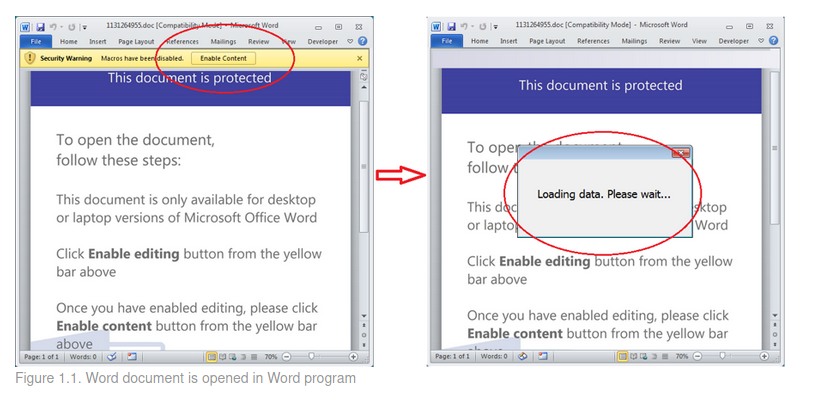

QBot也称为QakBot,已经活跃了很多年。 它最初被称为金融恶意软件,旨在窃取用户凭据和键盘记录来对政府和企业进行金融欺诈。近期在野捕获的Office Word文档中发现QBot变体,但未发现其传播方式...

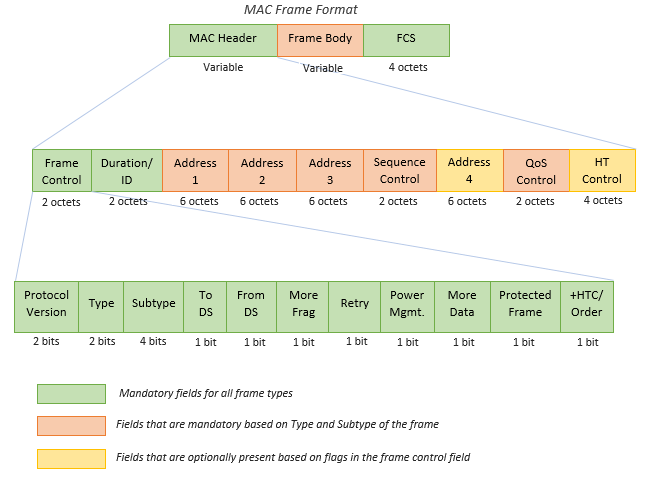

Wi-Fi攻击方式简述 – 作者:MactavishMeng

本文中涉及的原理等都是基于互联网搜集的资料,以及个人的理解。水平有限,如有错漏之处欢迎指教!Wi-Fi(发音: [/ˈwaɪfaɪ/]),又称“无线热点”或“无线网络”,是Wi-Fi联盟的商标,一个...

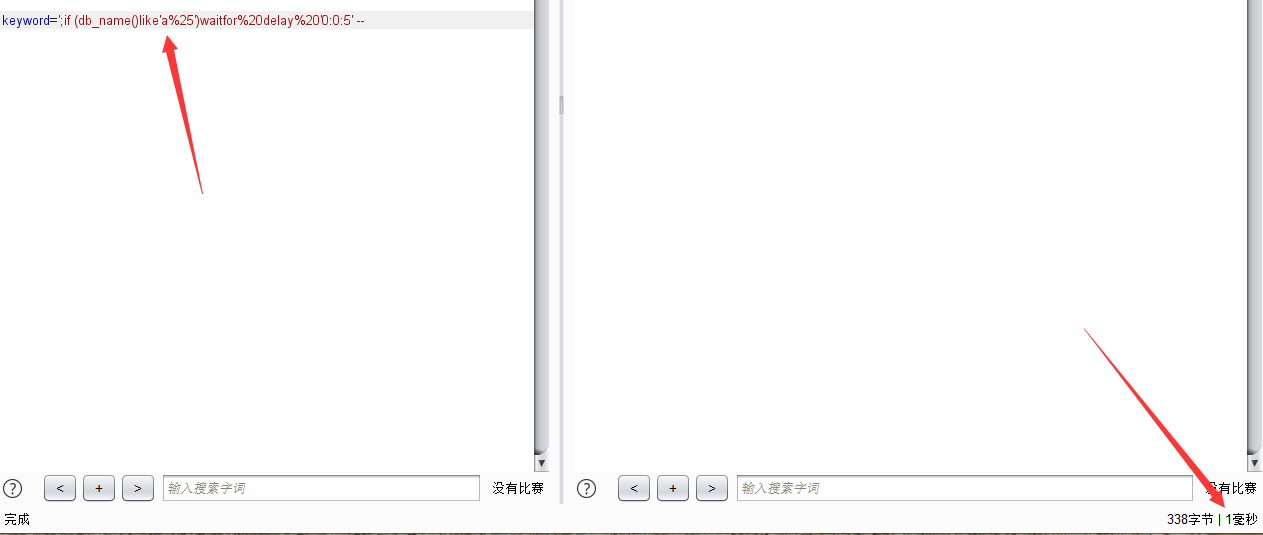

Zabbix sql注入漏洞复现(CVE-2016-10134) – 作者:你伤不到我哒

一、Zabbix简介 zabbix是一个基于WEB界面的提供分布式系统监视以及网络监视功能的企业级的开源解决方案。zabbix能监视各种网络参数,保证服务器系统的安全运营;并提供灵活的通知机...

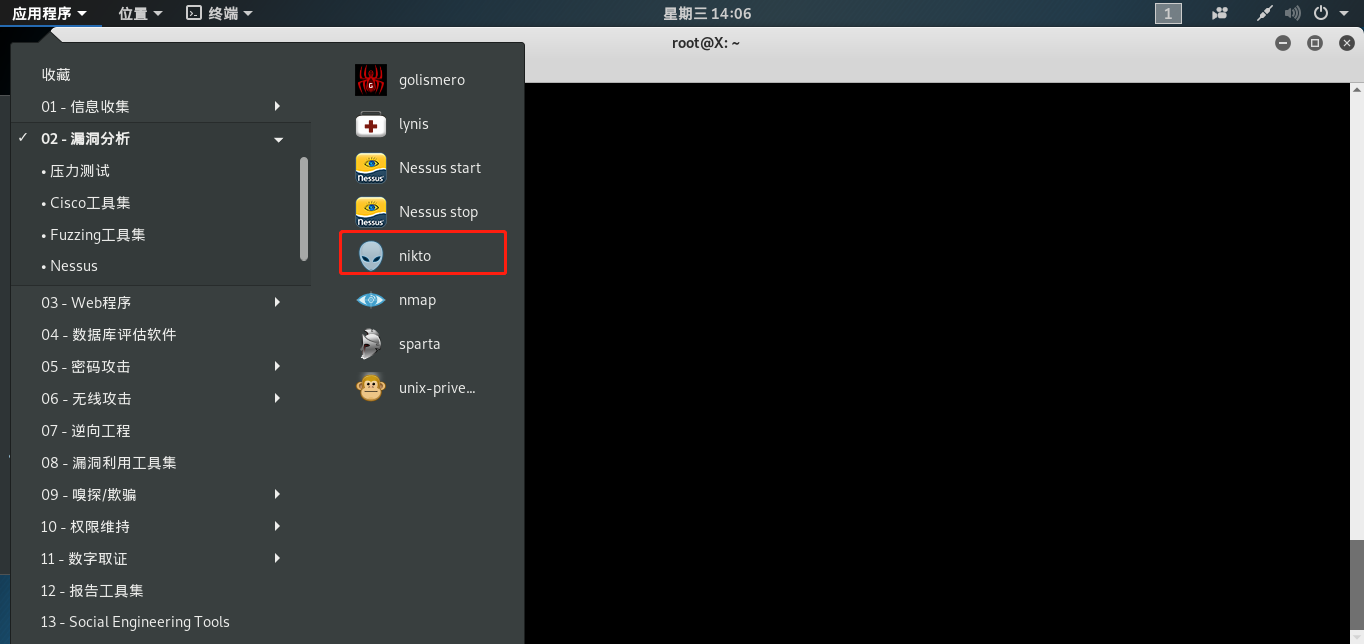

Nikto – 作者:LXNSEC

Nikto 已经在 Kali 中集成Nikto 帮助手册root@X:~# nikto -H Options: -ask+ Whether to ask about submitting updates ...

挖洞经验 | 从MicroStrategy入手发现Facebook的SSRF漏洞 – 作者:clouds

本文中,作者从Facebook子域名中部署的微策略(MicroStrategy)应用服务入手,通过Burp Collaborator构造,利用深入深入再深入的挖掘,发扬持之以恒的精神,发现了敏感信息泄露和SSRF漏洞,收获...

内网渗透测试:隐藏通讯隧道技术(上) – 作者:MrAnonymous

系列文章: 内网渗透测试:隐藏通讯隧道技术(下) 什么是隧道? 在实际的网络中,通常会通过各种边界设备、软/硬件防火墙甚至入侵检测系统来检查对外连接情况,如果发现异样,就会对通信进行...

数据泄露事件频发,“数据安全”创业机会何在? – 作者:cbccapital

编者按:本文来自微信公众号“晨山资本”(ID:chenshancapital)。 随着线上化、数字化、智能化的发展,万物互联时代的逐步到来,数据体量正在快速增长。而无论是个人隐私数据,还是企业数据,...

记一次基础的Vulnstack渗透经验分享 – 作者:MrAnonymous

靶场地址与介绍:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/ 漏洞利用 1.漏洞搜索与利用 2.后台Getshell上传技巧 3.系统信息收集 4.主机密码收集 内网搜集 1.内网--继续信息收集 2....

asp+mssql的注入和命令执行(已脱敏) – 作者:joe119

前言 在hw中有遇到一个站点,存在mssql的注入和命令执行漏洞,在进行利用的时候遇到了一些阻碍。 过程 首先进行信息收集,发现在一个高端口开着一个论坛服务,于是打开站点进行常规的测试,...