搜索精彩内容

包含"3128 port"的全部内容

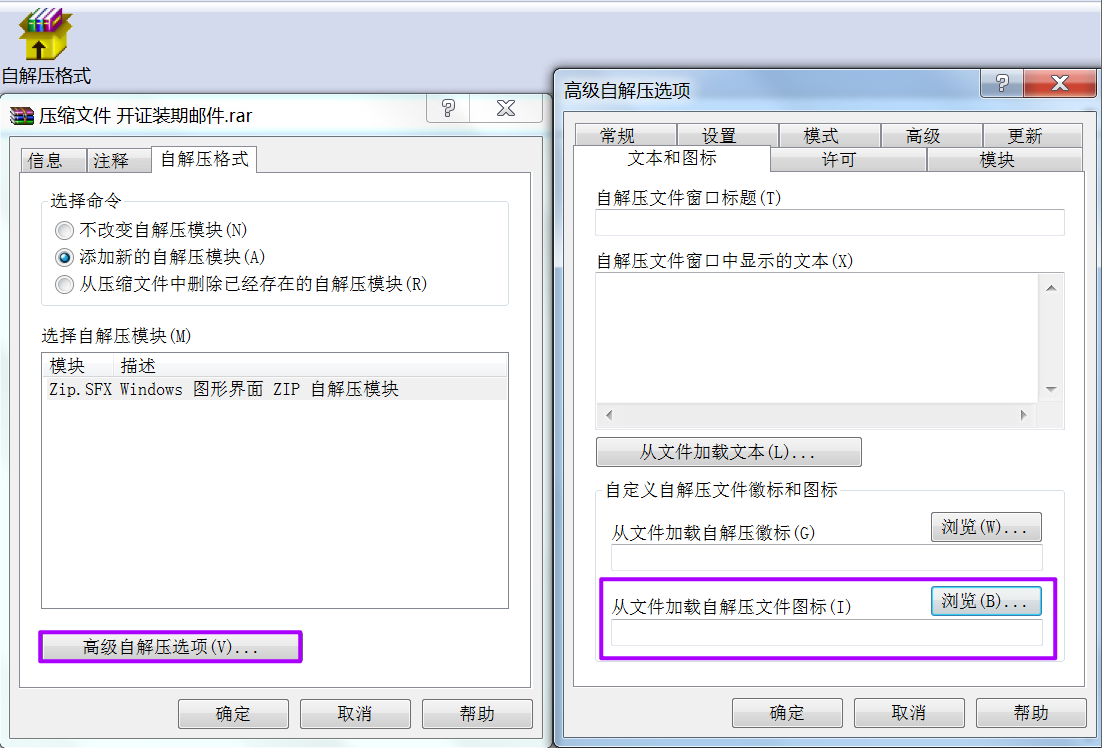

手把手教你分析APT:蔓灵花下载器样本分析 – 作者:JiangBuLiu

分析到一个简单又经典的样本,想想最近比较无聊就好好写写APT分析的部分吧!本文仅从样本分析角度出发,样本来源以及溯源部分就不多啰嗦了(写了但是太长了,一起发阅读性很差就不发了,而且也...

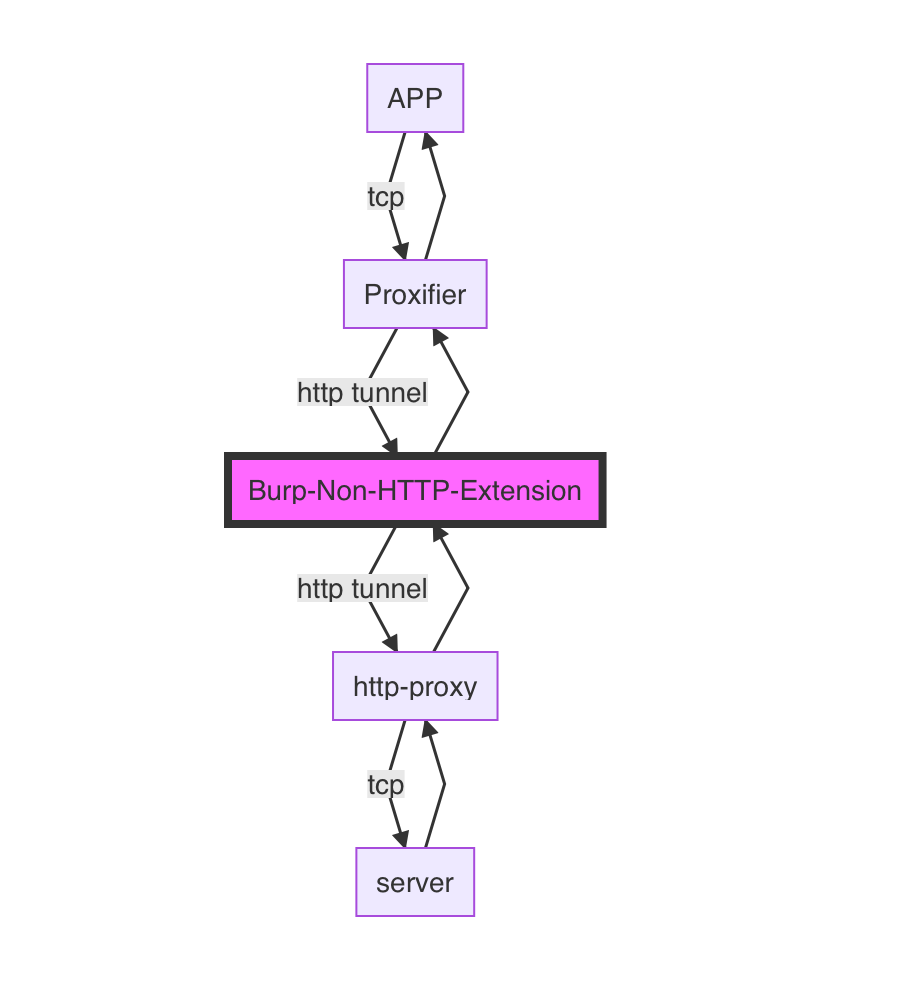

如何利用http tunnel使用burpsuite拦截某个app的tcp数据包(非http)做安全分析 – 作者:fjh1997

需求之前的burpsuite只能拦截http相关的应用流量,对于tcp方面的流量就不能做到很好的拦截,而且对于非https的tcp流量没法很好的做到http tunnel转发,导致某些需要tcp事先验证的程序无法抓http...

CTF中的RSA及攻击方法笔记 – 作者:ATL安全团队

本文结合许多当下互联网存在的资料整理出了自己对RSA的一份笔记,本版只是初版,对许多东西还有待补充。本文所有的解题脚本都经过本人亲自尝试,环境都是Python3,用到的Python库是pycrypto和gm...

Sysrv-hello 新型挖矿现身,阿里云 0 号恶意样本一手分析报告独家发布 – 作者:阿里云安全

Sysrv-hello挖矿样本初现事件背景阿里云云安全中心,针对云上海量样本进行持续监控,对奇异样本进行自动捕获标定和分析。本月初,发现一例具有持久化功能的样本,具有与此前已知程序文件的差异...

记录一次众测平台邀请码获取 – 作者:andiSEC

0x00 背景今天刚到公司,看到刚哥在群里发的消息。打开一看是个众测平台,注册的时候提示需要邀请码,而邀请码的获得方式有两种,一种是老用户邀请,另一种则需要通过平台提供的一个小游戏获取f...

ZoomEye-python 使用说明 – 作者:知道创宇404实验室

0x01 前言ZoomEye作为一款网络空间搜索引擎,通过浏览器可以快速搜索网络设备。对于技术人员来说这并不是很友好,技术人员期待一款能够便捷有效的查询ZoomEye的信息、数据以及格式化结果等操作...

ZoomEye-python 使用指南 – 作者:知道创宇

0x01 前言ZoomEye作为一款网络空间搜索引擎,通过浏览器可以快速搜索网络设备。对于技术人员来说这并不是很友好,技术人员期待一款能够便捷有效的查询 ZoomEye的信息、数据以及格式化结果等操作...

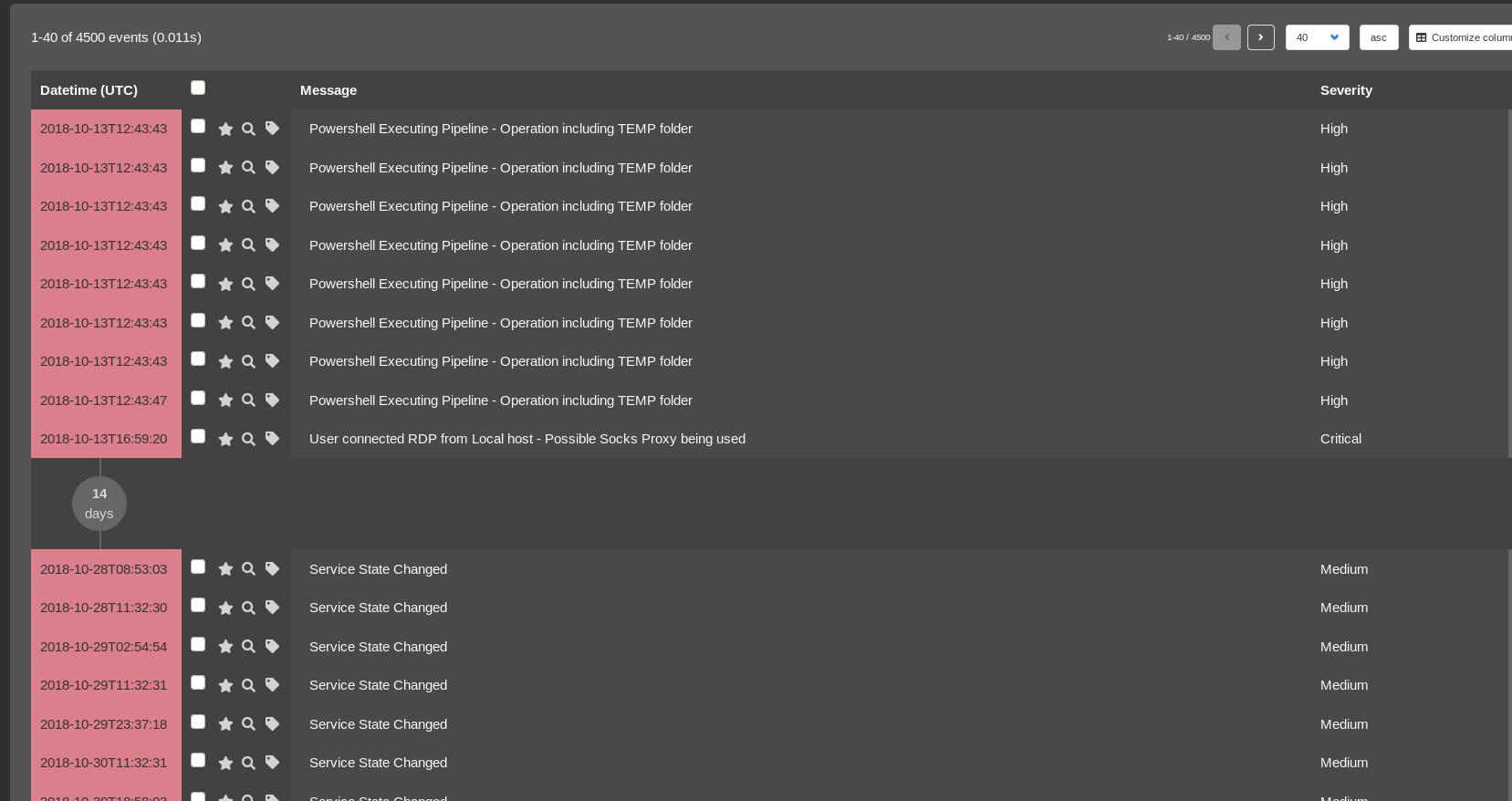

通过Windows事件日志介绍APT-Hunter – 作者:周大涛

APT-Hunter是用于Windows事件日志的威胁搜寻工具,该工具能够检测隐藏在Windows事件日志中的APT运动,如果您是弄威胁情报的人,那么我保证您会喜欢使用此工具的,为什么?我将在本文中讨论原因...

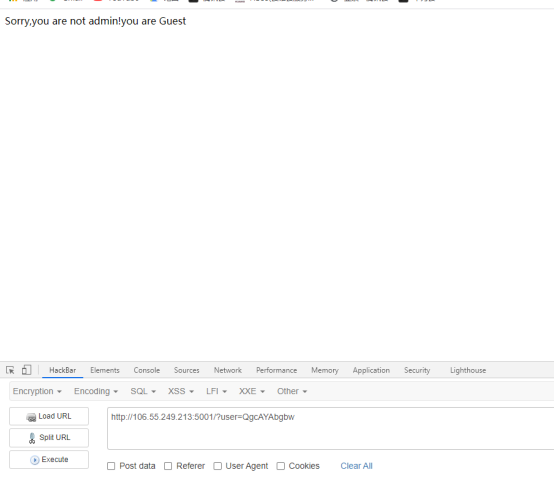

第一届SXC CTF WP – 作者:影子永远爱小菲

平台地址: sxc.starsnowsec.cn签到题看视频,后面肉眼可见flagflag{Happy_New_Year_2021} WEBBase打开网址可以看到,Sorry,you are not admin!you are Guest 根据思路可以判断当传参的加密值为...

ctf中常见RSA题型总结 – 作者:D1stiny

一、基础RSA解密脚本#!/usr/bin/env python # -*- coding:utf-8 -*- import binascii import gmpy2 n=0x80b32f2ce68da974f25310a23144977d76732fa78fa29fdcbf #这边用yafu分解了n p=78090079033...