搜索精彩内容

包含"ACTIVATION CODE"的全部内容

Xstream反序列化远程代码执行漏洞深入分析 – 作者:alphalab

0. 前言Xstream是java中一个使用比较广泛的XML序列化组件,本文以近期Xstream爆出的几个高危RCE漏洞为案例,对Xstream进行分析,同时对POC的构成原理进行讲解1. Xstream简介XStream是一个简单的...

linux操作系统入侵检查流程 – 作者:竹林再遇北极熊

1 检查概述由于无法站在攻击者视角审视其做过哪些攻击行为,因此标准化的检查内容可以规避非标准化的风险,例如操作系统虽然没有异常登录日志,但如果不检查操作系统用户即会存在遗漏从而产生风...

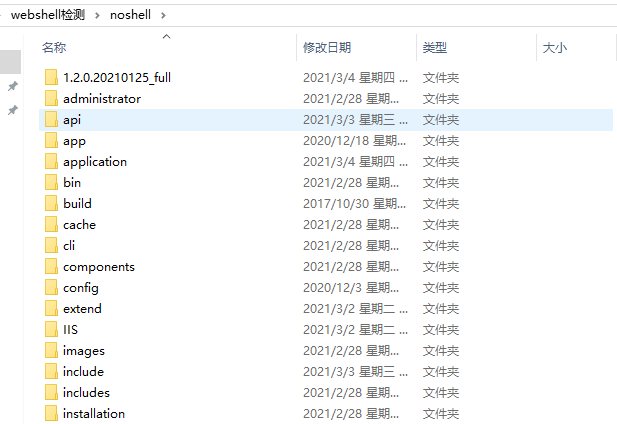

机器学习之keras基于TextCNN的webshell识别 – 作者:huoji120

本来想用zend直接解析PHP opcode然后做xxoo的,然后看了一会zend源码,发现PHP真的是”动态”语言,,,比如eval(base64_encode(“xxxx”)) opcode只能看到eval base64_encode 其他的要动态执行才行...

验证码与人工智能的激荡二十年:全面瓦解 – 作者:GEETEST极验

上一篇我们介绍了字符验证码在诞生之初面对图像识别算法时的情况,使用这种算法识别字符验证码的方式鲁棒性比较差,有可能验证码添加一种新的干扰或者底噪,识别算法就要进行大幅调整和更新,而...

XAIGen技术解析:模型知识抽取促进模型可信任 – 作者:Doraemon

“授人以鱼不如授人以渔”,为了提升黑盒模型的透明度,提升模型在高度动态网络环境下的鲁棒性、可维护性,我们通过无监督学习、可解释人工智能(eXplainable AI, XAI)、字符序列相似性分析等...

“毒群”家族:伪装破解软件站,勒索、窃密组团来袭 – 作者:安全豹

概述近期,金山毒霸捕风系统监控到STOP勒索病毒、SilentFade变种、Vidar窃密木马等多个国外病毒家族活跃度均出现上涨趋势,且感染用户存在较高的重合度。通过安全数据关联分析,我们发现传播母...

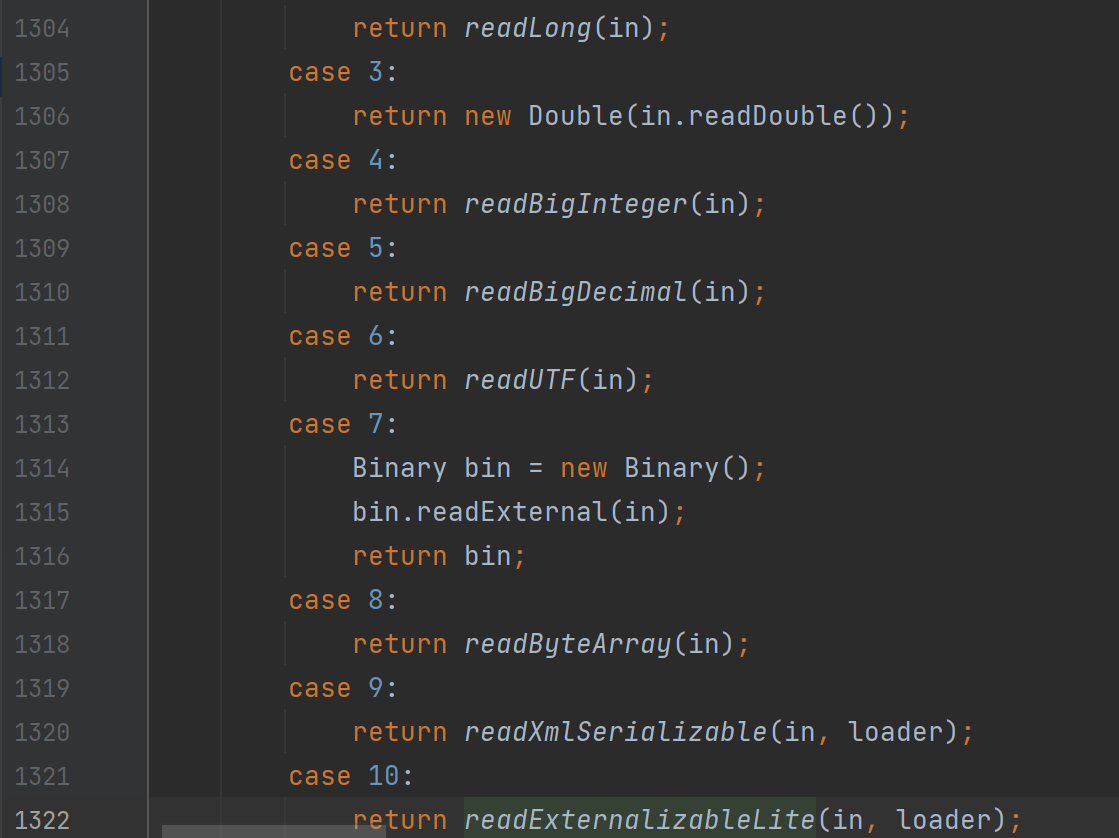

cve-2021-2394 weblogic反序列化漏洞分析 – 作者:宽字节安全实验室

前几天weblogic 7月例行更新中,修复了一个Rce漏洞。该漏洞性质属于绕过之前的反序列化漏洞补丁。要了解这个漏洞的原因,我们首先要学习其他几个漏洞的原理。一 weblogic 反序列化绕过指南本章...

phpAdsNew 2.0.4-pr1 Multiple vulnerabilities

phpAdsNew 2.0.4-pr1 Multiple vulnerabilities 漏洞ID 1053307 漏洞类型 发布时间 2005-09-30 更新时间 2005-09-30 CVE编号 ...

Joomla 3.4.6 RCE复现及分析

作者:whojoe(MS08067安全实验室SRST TEAM成员)前几天看了下PHP 反序列化字符逃逸学习,有大佬简化了一下joomla3.4.6rce的代码,今天来自己分析学习一下。