搜索精彩内容

包含"Dek be b"的全部内容

一次weblogic命令执行利用dnslog进行利用 – 作者:Jdicsp

遇到一个weblogic站点:访问常见的几个路径看是否存在:/console/login/LoginForm.jsp/uddiexplorer/SearchPublicRegistries.jsp/wls-wsat/CoordinatorPortType/_async/AsyncResponseService运...

网战风云 | 美国斥巨资悬赏500万美金“围捕”朝鲜黑客军团的幕后之因 – 作者:国际安全智库

网络战争能力是与核武器和导弹共同保障军队打击能力的尚方宝剑。【导读】近日,美国国务院、财政部、国土安全局和联邦调查局联合发布应对朝鲜黑客组织攻击的《朝鲜网络威胁指南》,警告世界朝鲜...

MITRE ATT&CK APT29挑战报告解读 — Bitdefender网络研讨会 – 作者:比特梵德中国

你是否在寻找合适的EDR产品? 是否会参考 MTRE ATT&CK® 的APT29挑战报告,作为评估的标准?4月21日,MITRE发布了APT29挑战报告,并再次对所有主要应商的EDR产品供进行了测试。ATT&CK...

Kvasir-CTF靶机实战 – 作者:陌度

下载地址 https://download.vulnhub.com/kvasir/kvasir1.tar 实战演练 查找靶机IP 扫描靶机开放端口 这个靶机只开放了80端口,浏览器打开80端口 遇见输入框第一次时间就要看有没有SQL注入 看...

某企业授权渗透报告 – 作者:艾登——皮尔斯

前言 受到疫情关系地持续影响,广东的学校迟迟未开学,而我已经在家待了快5个月了。某企业授权我去测试下他们公司的整体网络安全性,而且也不会让我白干活,好处是少不了的。因为在家没有什么...

云原生时代,如何构建开箱即用的数据加密防护? – 作者:云鼎实验室

随着产业互联网的发展,越来越多的企业将业务上云,开始使用更具可靠性和扩展性、更加易于维护的云原生应用。云原生技术以其高效稳定、快速响应的特点驱动引领企业的业务发展,帮助企业构建更加...

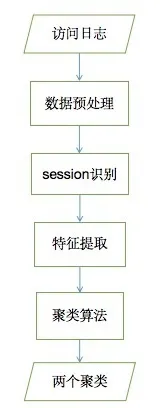

基于半监督聚类的异常访问识别 – 作者:知道创宇云安全

随着现代技术的发展,互联网已经渗入到人类社会的各个领域,网络服务在吸引电商提供个性化的服务的同时,也引来了网络机器人(web bot)的访问。异常访问或者僵尸网络的攻击服务、盗取信息等行...

企业的用户持卡数据保护实践 – 作者:datasec

背景介绍当前环境,随着监管机构对数据保护检查力度日趋严格,用户数据保护意识日趋强烈,企业在提升业务竞争力的同时,需要投入更多目光在用户数据保护工作上。一方面,通过提升数据保护水平,...

虚拟机逃逸问题分析与防范 – 作者:中孚信息

随着云计算技术的不断发展,云计算在企业、政府等单位都得到了广泛的应用。云计算技术的基础是虚拟化技术,虚拟化技术在促进云计算普遍应用的同时,也给云计算带来了一定程度的安全风险,如果不...

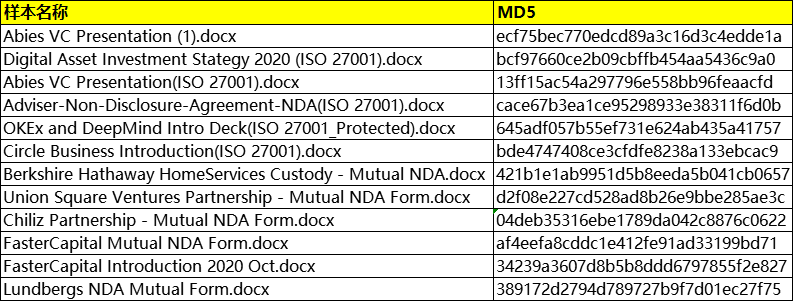

掘金行动(Operation Gold Hunting):目标瞄准前沿科技行业 – 作者:安恒威胁情报中心

01摘要近期,安恒威胁情报中心猎影实验室监测捕获到一些以创投为主题的钓鱼文档。诱饵文档标题伪装成创投资本的保密协议,利用模板注入下载后续内容,同时伪造创投相关文档内容诱导迷惑受害者。...