搜索精彩内容

包含"exploits"的全部内容

Windows漏洞利用开发教程 Part 4:SEH – 作者:zusheng

* 本文作者:zusheng,本文属FreeBuf原创奖励计划,未经许可禁止转载0x01 前言漏洞——信息安全界最常见的词汇,在百度百科是这样描述的。漏洞是在硬件、软件、协议的具体实现或系统安全策略上...

代码审计之Fiyo CMS案例分享 – 作者:Mochazz

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。 *本文原创作者:Mochazz,本文属FreeBuf原创奖励计划,未经许可禁止...

Windows漏洞利用开发教程Part 5:返回导向编程(ROP) – 作者:zusheng

* 本文作者:zusheng,本文属FreeBuf原创奖励计划,未经许可禁止转载 一、前言漏洞——信息安全界最常见的词汇,在百度百科是这样描述的: 漏洞是在硬件、软件、协议的具体实现或系统安全...

CVE-2018-8174 “双杀”0day漏洞复现 – 作者:lr3800_

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。最近360核心安全事业部高级威胁应对团队在全球范围内率先监控到了一例...

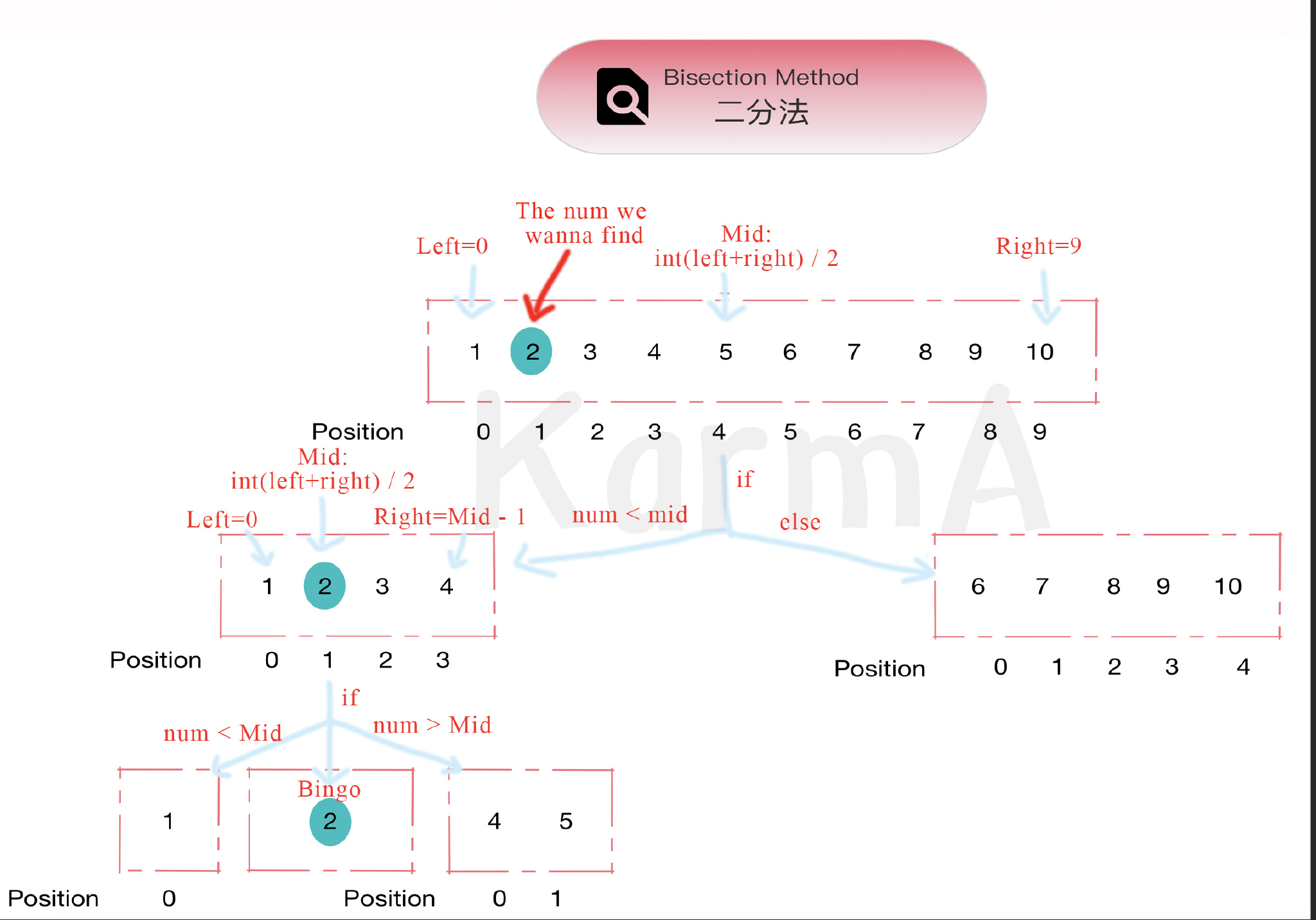

浅谈SQL盲注测试方法解析与技巧 – 作者:AKarmA

*本文作者:KarmA@D0g3,本文属FreeBuf原创奖励计划,未经许可禁止转载本文所有实战盲注例子,均来自Joomla! 3.7.0 - 'com_fields' SQL Injection。由于篇幅有限,本文就不去剖析漏洞原理,直接...

僵尸永远不死,Satori也拒绝凋零 – 作者:360Netlab

两天前,2018-06-14,我们注意到 Satori 的作者开始扫描收集 uc-httpd 1.0.0 设备的IP地址列表。这或许是为了针对4月公开的脆弱性 XiongMai uc-httpd 1.0.0 (CVE-2018-10088) 在做准备。这些扫...

四两拨千斤:Ubuntu kernel eBPF 0day分析 – 作者:腾讯安全平台部

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。0x01 背景中国武术博大精深,其中太极作为不以拙力胜人的功夫备受推崇...

Game-of-Thrones-CTF-1靶机完全攻略 – 作者:ksufer

0x00 说明虚拟机地址:https://www.vulnhub.com/entry/game-of-thrones-ctf-1,201/这个靶机的难度较高,过程并不是一气呵成,所以经过了多次更换网络和IP的过程,ip略有混乱,请见谅。之前这个...

新Underminer EK使用加密TCP隧道交付Bootkit和挖矿软件 – 作者:Hydralab

趋势科技在本周发表的一篇博文中指出,其研究人员已经发现了一个新的漏洞利用工具包(Exploit Kit),并将其命名为Underminer。Underminer EK使用了其他漏洞利用工具包所具备的功能,以阻碍安全...

Metasploit开发指北 – 作者:Green_m

0x00 前言本文将通过一些简单的例子说明如何开始学习对 Metasploit Framework 进行开发。0x01 准备工作 Metasploit 官方 wiki 就提供了非常好的文档,能解决你遇到的大部分问题。参...