搜索精彩内容

包含"free vpn for pc"的全部内容

安博通SPOS-Base产品全面升级,为用户大幅提升基础安全能力 – 作者:abtnetworks2018

在SPOS产品生态体系中,Base产品作为底层支撑组件,主要提供基础安全防御和关键信息采集能力。它是SPOS整体解决方案深入、牢固的地基,也是Trace系列和App系列产品的安全信息来源,为安全大数据...

孩子王招聘安全人才 – 作者:ClarenceHu

孩子王,全称孩子王儿童用品股份有限公司,总部位于江苏南京。孩子王是一家数据驱动的,基于用户关系经营的创新型新家庭全渠道服务商,是中国母婴童商品零售与增值服务的品牌。孩子王拥有大型实...

卡巴斯基:2018上半年物联网威胁新趋势 – 作者:vitaminsecurity

前言网络犯罪分子对物联网设备的兴趣一直在增长:在 2018 上半年,我们观察到的 IoT 恶意软件样本的数量是 2017 年全年的三倍。而 2017 年的数字则是 2016 年的 10 倍。这一趋势对于未来而言不...

Gartner:2018年10大安全项目详解 – 作者:Freddy

前言2018年6月份,一年一度的Gartner安全与风险管理峰会上,知名分析师Neil Mcdonald发布了2018年度的十大安全项目(Top 10 Security Projects)。在之前的几年里,Gartner一直做的是10大顶级技...

萌新等级保护完全指南,保证“一看就会、一做就废”(下) – 作者:redhatd

【一看就会】 是因为很多我尽可能写得很详细。 【一做就废】如果基础知识不牢固很多部分会懵逼。 本文章作者的等级保护项目相关坑点以及经验分享。本文知识点过于庞杂,有需要可以收录到自己的...

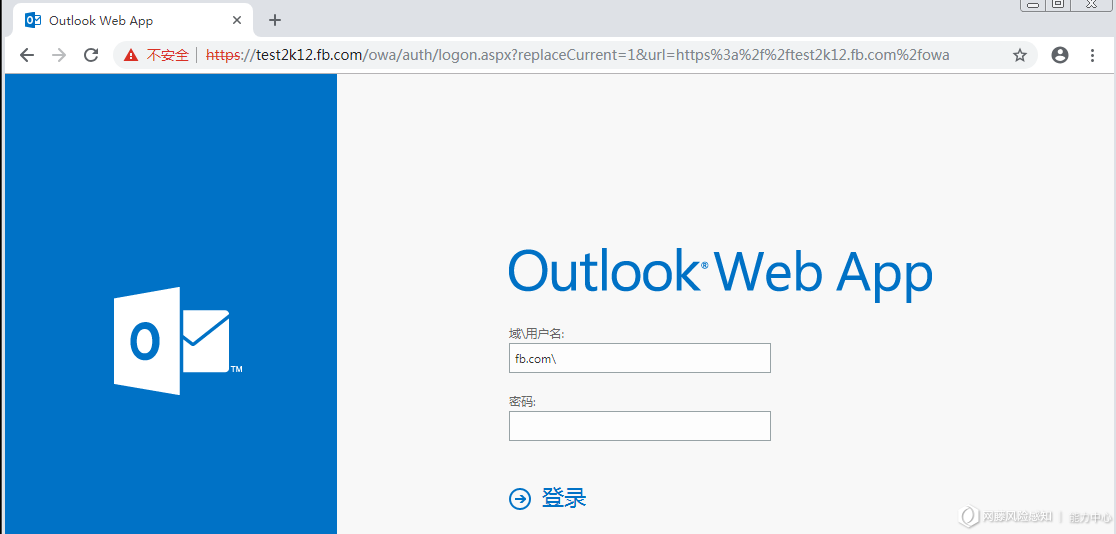

深入Exchange Server在网络渗透下的利用方法 – 作者:斗象智能安全平台

*本文作者:Cody@斗象科技TCC能力中心前言:在渗透测试中,往往会遇到企业内网环境中使用的一些常用组件,这些组件对内或对外提供了服务与接口,也给渗透测试人员与黑客提供了新的可尝试的攻击...

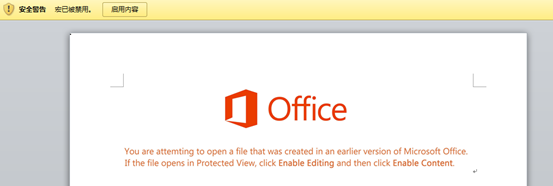

WORD宏病毒老而弥坚花样百出 – 作者:cgf99

*本文原创作者:cgf99,本文属FreeBuf原创奖励计划,未经许可禁止转载 一、前言 基于宏的 word 恶意攻击文件是社交工程类攻击的一个重要手段,虽说此类攻击技术很简单,也很老旧,在大多...

2018年信息安全大事件一览 – 作者:知道创宇

回顾2018年,网络犯罪分子通过不断升级攻击手段,进一步提高攻击成功率并加速感染设备的数量。凭借拓展攻击渠道和变换手段,发动TB级别DDoS攻击、瞄准区块链各节点、入侵IoT设备,都为现阶段的...

安全运营视角 | 安全思维模型解读谷歌零信任安全架构 – 作者:夏石科技

前言本篇是安全思维模型解读谷歌零信任安全架构系列文章的第二篇,最后一篇也将尽快推出。第一篇:安全设计视角解读 BeyondCorp项目;本篇:安全运营视角解读 BeyondCorp项目;第三篇...

2018年安全态势年度报告 – 作者:江民安全实验室

一、摘要近日,江民赤豹安全实验室针对2018年整体安全态势做了详细分析,报告中引用了Gemalto调研数据,据统计仅2018年数据泄露事件高达945次,导致的信息泄露数量达到45亿条之多,相比2017年同...