搜索精彩内容

包含"ip addresses"的全部内容

如何绕过2FA执行钓鱼攻击? – 作者:secist

*严正声明:本文仅适用于教育目的,切勿越过法律规定的边界范围! 几个礼拜前,我突然对网络钓鱼活动以及它们是如何执行的产生了浓厚的兴趣,在本文中我将这个故事分成了多个部分来进行。钓...

开源蜜罐测评报告 – 作者:陌度

被人问到各种蜜罐的测评然后就想写一下各种开源蜜罐的测评报告,各种开源蜜罐地址可以在下面找到我也将按照里面的模板进行测评。https://github.com/paralax/awesome-honeypots/blob/master/REA...

EMAGNET:从Pastebin上传的泄漏数据库中捕获电子邮件地址和密码 – 作者:secist

Emagnet是一款非常强大的工具,其主要目的是从pastebin上传的泄漏数据库中捕获电子邮件地址和密码。当密码在pastebin.com上不在列表中时,几乎不可能找到泄露的密码。他们已被pastebin的技术人...

AutoRecon:多线程网络侦察工具 – 作者:secist

AutoRecon是一个多线程的网络侦察工具,可自动化的执行服务枚举任务。其旨在减少任务的执行时间,非常适用于CTF和某些渗透环境(例如OSCP)。在实际参与中它可能对你也很有帮助。 该工具首先...

境外APT 组织“响尾蛇”对我国发起攻击事件报告 – 作者:瑞星

一、背景介绍 近日,瑞星安全研究院捕获到两起针对中国的APT攻击事件,一起是针对各国驻华大使馆,另一起是针对某科技有限公司驻外代表处。攻击者利用Office远程代码执行漏洞(cve-2017-1188...

【知了堂信安笔记】渗透测试之信息收集(二) – 作者:zltjwsys

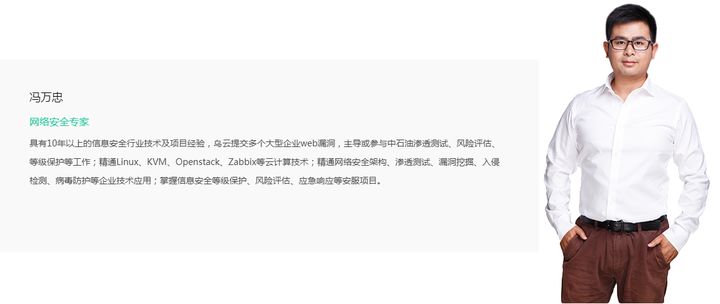

文章来源:知了堂冯老师接上篇《渗透测试之信息收集(一)》1 收集子域信息子域名也就是二级域名,是指顶级域名的域名。假设我们的目标网络规模比较大,直接从主域入手显然不明智,因为对于这...

使用python-nmap 搭建基本端口扫描器 – 作者:qixingyue

概述使用端口扫描技术,控制自己企业内部服务器开放的端口。详细一、前言注意: 本文相关教程仅供个人学习使用,切勿用于非法用途,否则造成的相关损失及影响,作者不承担任何责任林子大了什么鸟...

创建你的RedTeam基础架构 – 作者:周大涛

随着RedTeaming行业的发展,我们对构建可靠环境的需求也越来越高。至关重要的是要拥有维护健壮的基础架构的能力,该基础架构要保证一旦出现问题就可以重新创建,更重要的是,我们需要确保环境在...

如何从内存加载DLL – 作者:周大涛

本教程介绍了一种技术,该技术可如何从内存中加载动态链接库(DLL)。 文章结尾将给出github地址 Windows可执行文件– PE格式 首先我们先看看pe的结构 ...

APT28攻击活动分析报告 – 作者:Kriston

在过去的一年中,俄罗斯最大的黑客组织APT28一直在扫描和探测互联网中存在漏洞的电子邮件服务器。据报告,APT28在过去十年中的主要使用鱼叉式网络钓鱼,针对特定目标精心设计电子邮件,APT28已...