搜索精彩内容

包含"ntlm"的全部内容

路由器抓包分析之SMB篇 – 作者:꧁

前言近期路由器等边界设备漏洞频发,正好过来蹭一波热度。边界设备作为网络中必不可少的一部分,但其安全性却一直没有受到大家的重视,其原因归结为两点:1.作为硬件设备即使发现漏洞了厂家没发...

深入Exchange Server在网络渗透下的利用方法 – 作者:斗象智能安全平台

*本文作者:Cody@斗象科技TCC能力中心前言:在渗透测试中,往往会遇到企业内网环境中使用的一些常用组件,这些组件对内或对外提供了服务与接口,也给渗透测试人员与黑客提供了新的可尝试的攻击...

天融信关于Microsoft Exchange任意用户伪造漏洞(CVE-2018-8581)分析 – 作者:alphalab

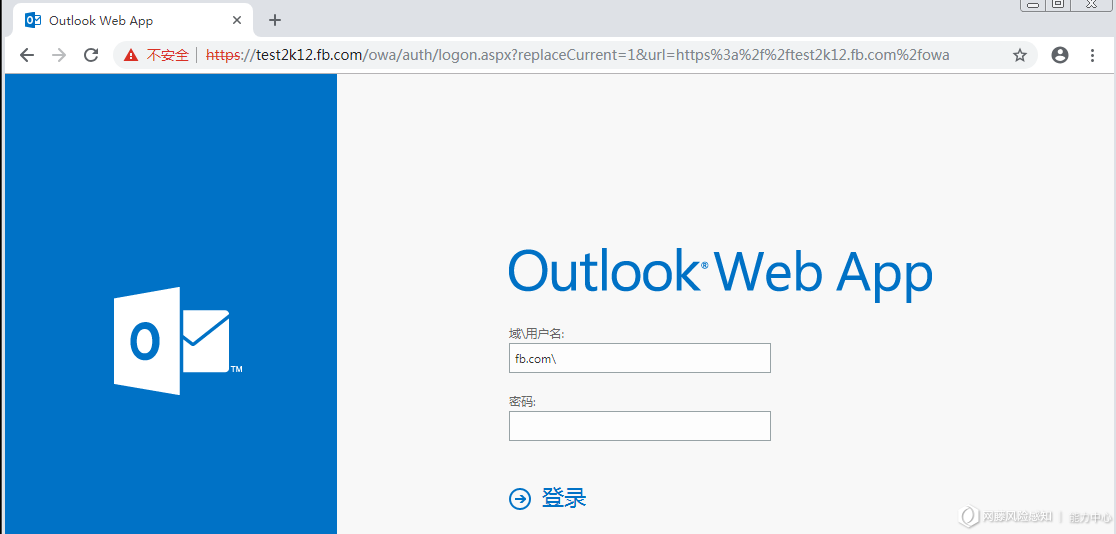

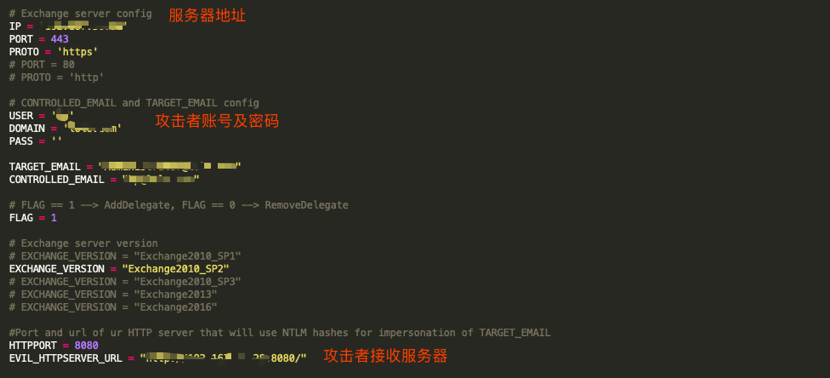

一 前言近日,Microsoft公告中披露了一则关于Exchange Server的任意用户伪造漏洞,天融信阿尔法实验室对此漏洞进行了复现及分析。漏洞复现是在exchange server 2010 SP2中进行的,复现过程中,...

利用 UACME和ps混淆来bypass AV – 作者:i春秋学院

i春秋作家:神裤衩0x00 前言拿到一个服务器的低权限shell之后,一般的思路是提权-导hash-hash传递/17-010/14-068-找文件服务器-打域控,在这一整个链条中前两个提权/导hash也是经常遇坑的地方...

Microsoft Exchange任意用户伪造漏洞(CVE-2018-8581)分析 – 作者:alphalab

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。 一 前言 近日,Microsoft 公告中披露了一则关于 Exchange Serv...

Windows环境中使用Responder获取NTLMv2哈希并利用 – 作者:周大涛

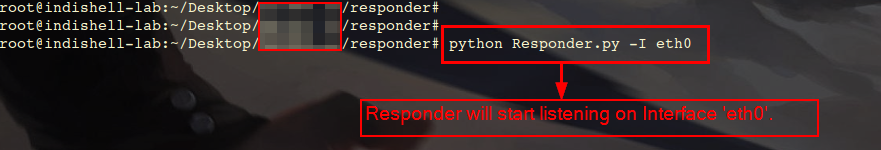

Responder下载链接,Responder工具可以毒化LLMNR和NBT-NS请求。假设我们已连接到Windows Active Directory环境,当网络上的设备尝试用LLMNR和NBT-NS请求来解析目标机器时,Responder就会伪装成...

Exchange CVE-2018-8581 提权漏洞预警 – 作者:漏洞盒子

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。 昨天,国外安全研究员 dirkjanm 通过博客文章公布了 Exchange 服...

2018年ASRC邮件安全年度分析 – 作者:softnext守内安

概要2017年最令人印象深刻的信息安全议题,大概是勒索病毒。2018年,值得注意的信息安全议题有哪些呢?根据2018 年ASRC(ASRC 垃圾信息研究中心)邮件安全年度分析结果显示,CPU的缓存安全漏洞...

从Linux到Windows的PowerShell远程处理 – 作者:周大涛

前提条件1)后期利用期间可以通过目标NTLM身份验证2)重启WinRM服务3)使用此NTLM支持PowerShell Docker镜像到Linux的PS-Remote,您可以从Linux到Windows进行PS远程到Windows。背景资料偶然发现...

拒绝超长函数,从两个curl远程漏洞说起 – 作者:腾讯安全平台部

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。一、背景Tencent Blade Team在代码审计过程中发现了curl中存在两个可...