搜索精彩内容

包含"phpinfo("的全部内容

【转】分析、还原一次typecho入侵事件

作者:Lz1y 基友szrzvdny的朋友博客被入侵了,由于是虚拟空间,所以只有apache访问日志以供分析 这里已经做去敏操作了,以供学习: 链接: https://pan.baidu.com/s/1JUII7_ZOK1SIxnWxlzu0Hw 密码: ...

【转】 无需sendmail:巧用LD_PRELOAD突破disable_functions

摘要:千辛万苦拿到的 webshell 居然无法执行系统命令,怀疑服务端 disable_functions 禁用了命令执行函数,通过环境变量 LD_PRELOAD 劫持系统函数,却又发现目标根本没安装 sendmail,无法执行...

ECSHOP 3.0命令执行漏洞

前言:这个漏洞不是新出的漏洞,是几个月之前ecshop2.x远程代码执行漏洞的延续,并且在浏览被黑站点时发现清一色ecshop的网站,正巧最近想写一些pocsuite的插件,因此想记录下复现的过程,并且...

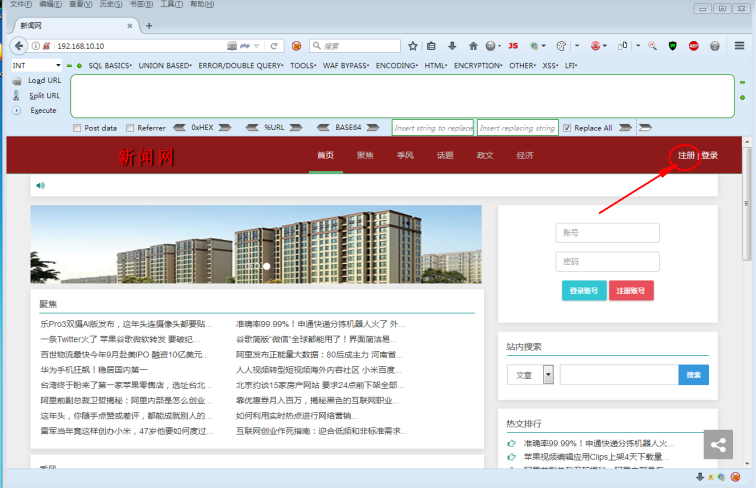

某CMS组合漏洞至Getshell

前言 首先这个文件上传的漏洞点只能上传压缩包,因此并不能直接getshell。 这里的组合原理是通过sql注入漏洞拿到数据库中存放的压缩包信息,然后利用压缩包信息去构造payload触发解压缩操作,最...

基于机器学习的jsp/jspx webshell检测

前言 在上文《基于AST的Webshell检测》中,笔者已经提出了基于抽象语法树是可以用来检测Webshell的,那么如何将这种思想应用在jsp/jspx的webshell检测便是本文讨论的重点。 简单回顾下抽象语法...

代码审计之熊海cms v1.0

偶然发现有这么一个个人开发的小型cms,正巧想好好研究下代码审计,那就借这个cms来给我的代码审计开篇吧~ 看了道哥和seay的代码审计书,总感觉自己缺少实际经验,看别人的代码审计总觉得很简单...

BlueCMS代码审计——代码执行漏洞 – 作者:带头小弟99

能通过学习前辈们审计bluecms的文章去发现一些新的漏洞感觉是自己的一大进步,所以想通过文章分享一下~一、环境搭建phpstudybluecms v1.6window 2008二、代码执行漏洞因为要用cms的话,首先要进...

记一次内网渗透 – 作者:和风sukf

内网渗透思路(注:本次渗透是在靶机上操作)本次内网渗透的思路为:通过攻击外网服务器,从而获取外网服务器的权限,然后利用入侵成功的外网服务器作为跳板来攻击内网其他服务器,最后获得敏感...

【代码小审计 PHP篇】Challenge 2 – 作者:chybeta

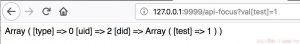

前言专栏名为【代码小审计】,面向CTFer和代码审计新手。基于代码小片段进行讲解,包含但不限于php等语言。此次题目来自:Code-Audit-Challenges: php/challenge-3Challengeindex.php<?php $...

老生常谈的无字母数字 Webshell 总结 – 作者:MrAnonymous

前言无字母数字 Webshell 是个老生常谈的东西了,之前打 CTF 的时候也经常会遇到,每次都让我头大。由于一直没有去系统的研究过这个东西,今天就好好学习学习。我的博客:https://whoamianony.t...