搜索精彩内容

包含"socks5 proxy COL"的全部内容

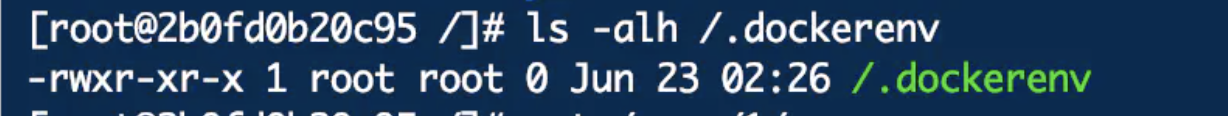

初识Docker逃逸 – 作者:诺言

前言 前不久看到几篇实战文章用到了docker逃逸技术,自己之前没接触过,整理复现下常用的Docker逃逸方法,可能存在认知错误的地方,希望各位大佬指出,感激不尽。 Docker是当今使用范围最广的开...

某企业授权渗透报告 – 作者:艾登——皮尔斯

前言 受到疫情关系地持续影响,广东的学校迟迟未开学,而我已经在家待了快5个月了。某企业授权我去测试下他们公司的整体网络安全性,而且也不会让我白干活,好处是少不了的。因为在家没有什么...

vulnhub靶机DC-2渗透分析 – 作者:Doubt0

1.信息搜集2.爆破用户名cewlwpscan常用选项其他选项登录wp3.提权 1.信息搜集 1.使用arp-scan扫描地址 sudo arp-scan -l 2.使用nmap扫描端口 nmap 192.168.100.147 -p 1-65535 3...

记一次Vulnstack靶场内网渗透(二) – 作者:MrAnonymous

在上一节《记一次基础的Vulnstack渗透经验分享》中,我们简单的对vulnstack 1的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控,整个流程算是比较顺利,毕竟这个靶场环境...

渗透测试指南(六)渗透测试工具集 – 作者:nobodyshome

渗透测试指南系列文章内容纲要:第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机...

SQIMAP参数全解析 – 作者:荷殇

面试过程中被问到SQLMAP参数,好奇之下学习了一遍。OptionsTargetRequestOptimizationInjectionDetectionTechniquesFingerprintEnumerationBrute forceUser-defined function injectionFile sys...

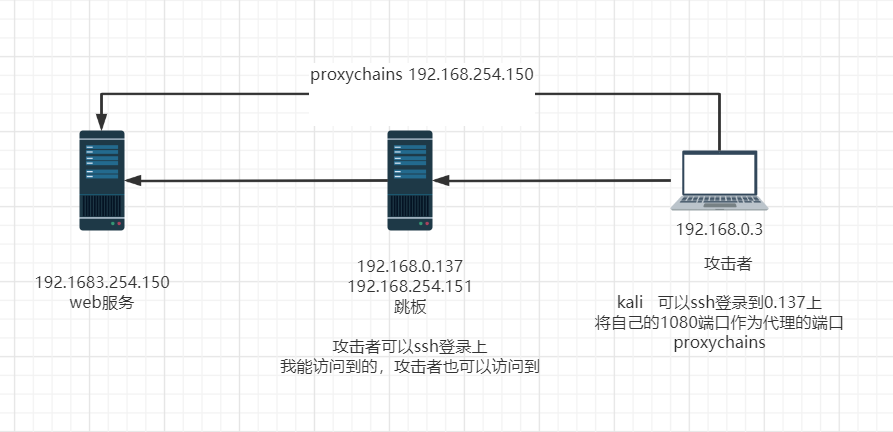

通过搭建代理进行内网渗透的几种常见方式 – 作者:安全帮anquanbang

摘要:在实际渗透过程中,当我们成功入侵了目标服务器,想在本机上通过浏览器或者其他客户端软件访问目标机器内部网络中所开放的端口,进行进一步渗透测试时,可以用到今天要介绍的socks代理。s...

ssrf知识点总结 – 作者:130421106

作者:掌控安全-柚子ssrf基础知识ssrf的定义SSRF(Server-Side Request Forgery,服务器请求伪造)是一种由攻击者构造请求,由服务端发起请求的安全漏洞,一般情况下,SSRF攻击的目标是外网无法访问的...

EarthWorm(ew)使用教程 – 作者:cloudcoll

软件介绍EarthWorm是一款用于开启 SOCKS v5 代理服务的工具,基于标准 C 开发,可提供多平台间的转接通讯,用于复杂网络环境下的数据转发。 专有主页: http://rootkiter.com/EarthWorm/参数说...

巧用SSH转发功能深入穿透内网 – 作者:hualian071

简介ssh能够提供客户端到服务端的加密传输,当http、ftp等协议被防火墙所拦截时,可以考虑使用SSH的端口转发功能,将其它TCP端口的网络数据通过SSH连接来转发。转发方式一共有三种,分别是:动...