搜索精彩内容

包含"solv protocol"的全部内容

SSRF Bypass技巧介绍 – 作者:ATL安全团队

之前的文章我们介绍了SSRF漏的基础利用方法,以及利用SSRF攻击内网的服务,不过这些攻击都是在服务器没有对地址做任何过滤的情况下,通常情况下后台的代码中都会对我们所要访问的URL做一些过滤...

SSRF的利用方式 – 作者:winhex

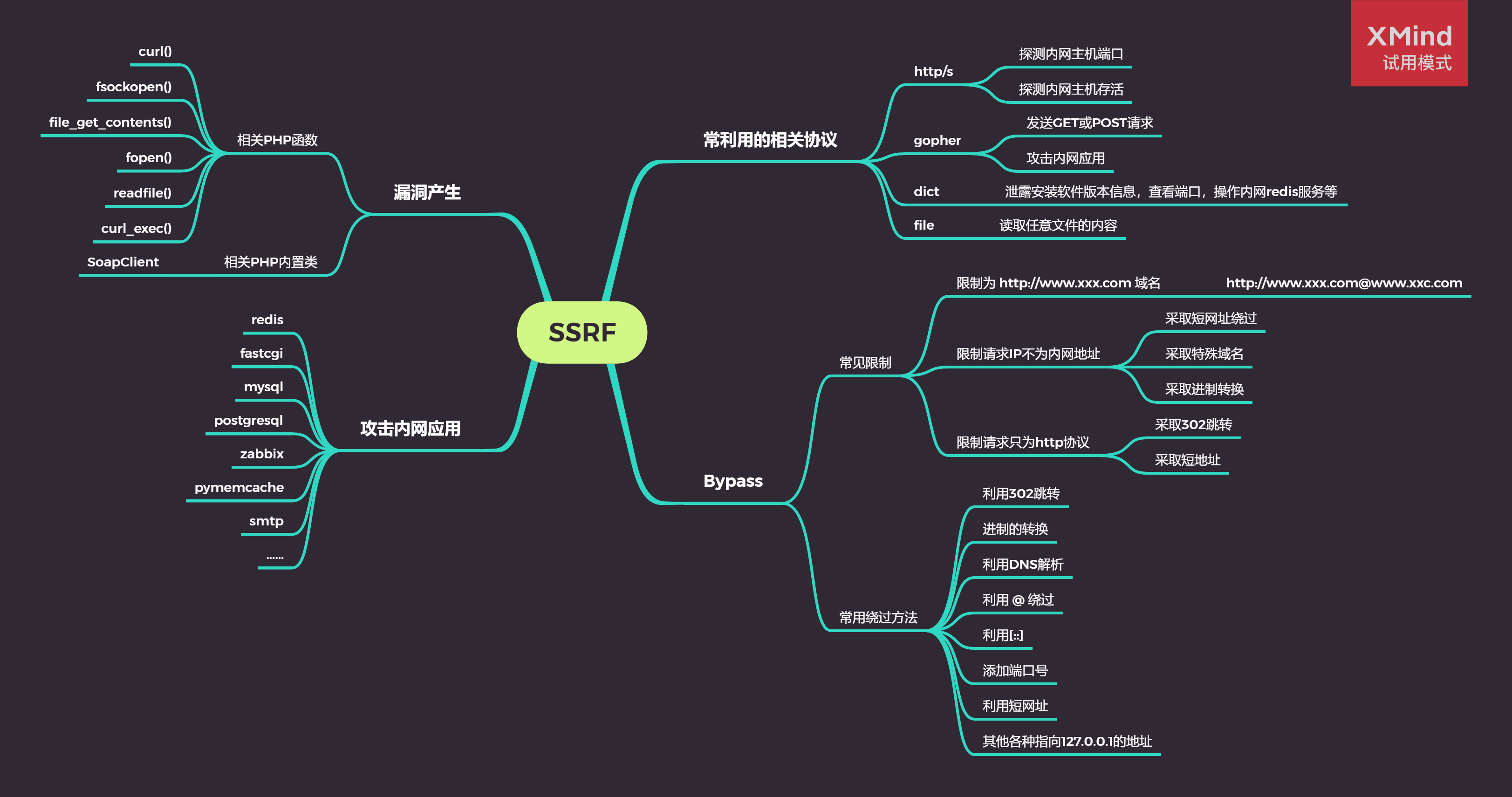

SSRF的利用方式本文对ctfhub和SSRF_Vulnerable_Lab中SSRF的利用方式进行了总结。0x00 技能树SSRF常利用的相关协议http://:探测内网主机存活、端口开放情况gopher://:发送GET或POST请求;攻击...

内网信息收集常用命令 – 作者:tomyyyyy

windows系统相关#查看系统信息 systeminfo /all #查看系统架构 echo %PROCESSOR_ARCHITECTURE% #机器名 hostname #查看操作系统版本 ver systeminfo | findstr /B /C:'OS Name' /C:'OS Versi...

星阑PortalLab | Qemu漏洞分析记录 CVE-2015-5165 – 作者:北京星阑科技有限公司

Qemu相关简介QEMU是一种通用的开源计算机仿真器和虚拟器。当用作机器仿真器(machine emulator,)时,QEMU可以在另一台机器(例如您自己的PC)上运行为一台机器(例如ARM板)制作的OS和程序。通...

Gophish钓鱼实践指南 – 作者:Jean

1. 概念1.1. 钓鱼邮件指利用伪装的电邮,欺骗收件人将账号、口令等信息回复给指定的接收者;或引导收件人连接到特制的网页,这些网页通常会伪装成和真实网站一样,如银行或理财的网页,令登录...

你真的会用Nmap吗?一文读懂Nmap的正确使用方法 – 作者:Xavier2333

0x00 引言说起端口扫描,你可以举出一大堆的工具,但有一款神器,一定是登场率最高的,那就是Nmap。作为最为大众所熟悉的工具,相信大家都“熟练掌握”了Nmap的使用技巧,我曾经也是那么认为的...

vulnhub W1R3S 1 实战 – 作者:umbrella1CE

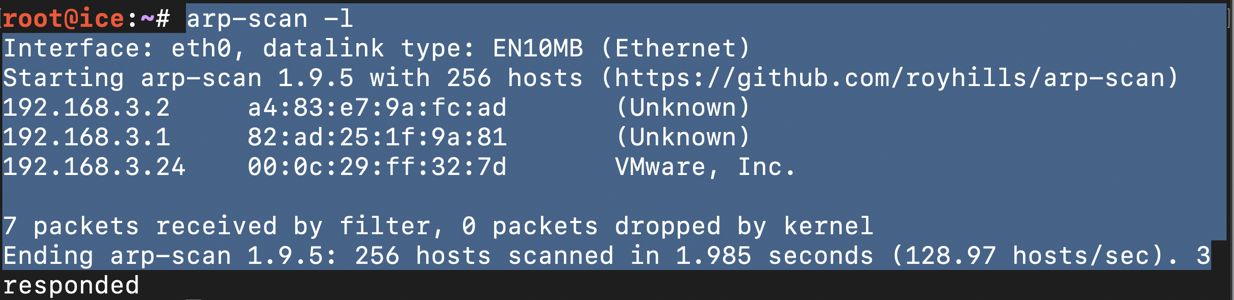

5-vulnhub W1R3S 1下载地址为:https://www.vulnhub.com/entry/w1r3s-101,220/本次的靶机ip为192.168.3.24(桥接模式自动获取)目标:得到root权限 找到flag一、信息搜集1.扫描目标ip,这里使用a...

Metasploit使用 – 作者:Cen256

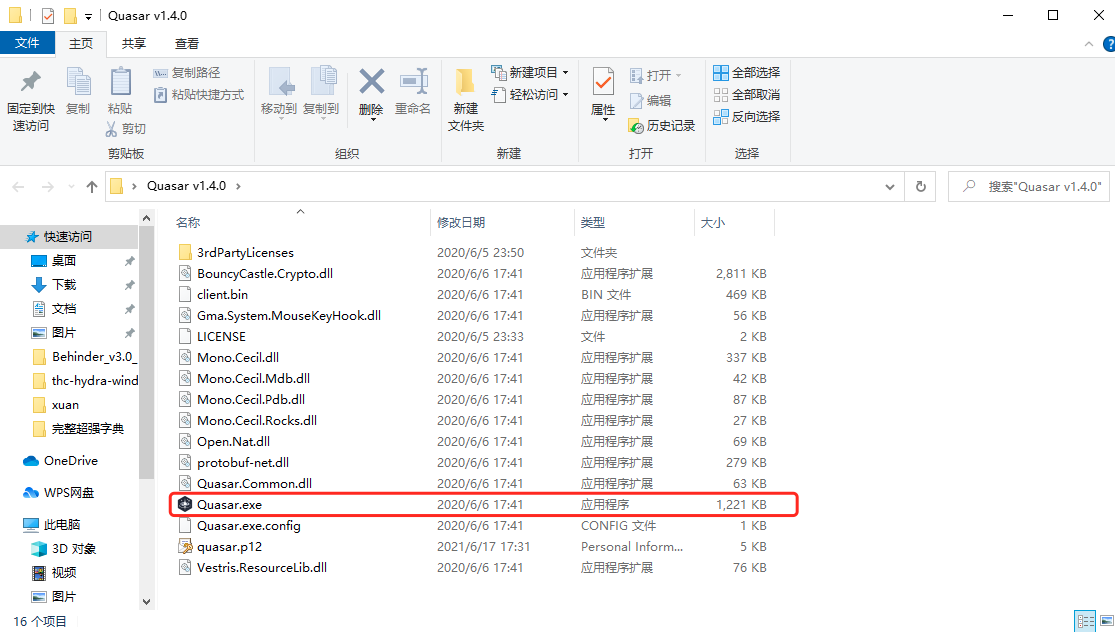

*本工具仅供技术分享、交流讨论,严禁用于非法用途。Quasar使用Quasar是一个简易的木马管理工具https://github.com/quasar/Quasar/releases/tag/v1.4.0这里可以先下载,之后运行Quasar.exe启动...

Ysoserial Commons-Collections 利用链分析 – 作者:深信服千里目安全实验室

Commons-Collections1首先构造transformers反射链,调用ChainedTransformer方法封装transformers数组,串联三次反射。final Transformer[] transformers = new Transformer[] { new Constan...

Chris Moneymaker’s World Poker Championship 缓冲区溢出漏洞

Chris Moneymaker's World Poker Championship 缓冲区溢出漏洞 漏洞ID 1109003 漏洞类型 缓冲区溢出 发布时间 2005-08-17 更新时间 2005-10-20 CVE编号 ...