搜索精彩内容

包含"u/l bit"的全部内容

vulnhub GoldenEye-v1实战 – 作者:umbrella1CE

靶机下载地址为:https://www.vulnhub.com/entry/goldeneye-1,240/本次的靶机ip为192.168.3.11(桥接模式自动获取)一、信息搜集:1.扫描ip发现靶机ip为192.168.3.112.使用nmap进行扫描端口发现...

堆利用:chunk 到底有多大 – 作者:dc198488

关于 chunk 的大小,包括ctf-wiki以及我能找到的所有视频对chunk大小的描写差不多,无非就是根据 x86 或 x64 有所不同,其大小必须是 2 * SIZE_SZ 的整数倍。如果申请的内存大小不是 2 * SIZE_S...

『CTF』津门杯国际网络安全创新大赛 WP – 作者:宸极实验室Sec

小编提示:关注 『宸极实验室』,回复 『津门杯-2021』,即可获取全部题目附件。前言成绩如下总排名:全国第十名,成功进入线下总决赛一血数量:三个 1 血(CRYPTO、MISC、WEB 各一个)二血数量...

vulnhub Tr0ll实战 – 作者:umbrella1CE

4-vulnhub Tr0ll下载地址为:https://www.vulnhub.com/entry/tr0ll-1,100/本次的靶机ip为192.168.3.17(桥接模式自动获取)目标:根目录并从/ root目录获取Proof.txt。一、信息搜集1.扫描目标ip...

格式化字符串漏洞及利用_萌新食用 – 作者:合天智汇

前言格式化字符串漏洞 具有 任意地址读,任意地址写。printfprintf --一个参数:情况1当参数 只有 1个字符串的话(含有%?), //? 即 i, x, s 等等<br>第一个参数 作为 格式化字符串...

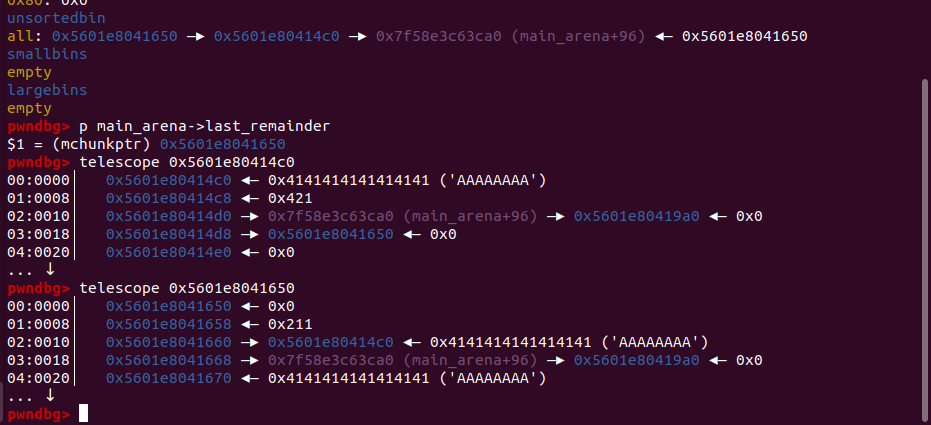

glibc2.29下unsortedbin_attack的替代方法 – 作者:合天智汇

前言:如今glibc已经发布了glibc 2.31版本,利用也变得越来越难,主要原因是新的版本中加入了更多的check,不过现在大多数的题目还是基于glibc2.23 2.27和2.29这3个版本。我们知道,glibc2.29相...

堆入门之常见漏洞利用 – 作者:合天智汇

这里把sz转换成了unsigned int ,也就是只取低四个字节,然后右移4并减2,这样我们的size 0x????????xxxxxxx?中的?可以是任意值。另:由于在Glibc 2.27中新加入了tcache机制,而tcache与fastbi...

YepYep MTFTPD CWD 格式化字符串漏洞

YepYep MTFTPD CWD 格式化字符串漏洞 漏洞ID 1108594 漏洞类型 格式化字符串 发布时间 2005-03-29 更新时间 2005-10-20 CVE编号 ...

LCDproc LCDd多个远程漏洞

LCDproc LCDd多个远程漏洞 漏洞ID 1107858 漏洞类型 缓冲区溢出 发布时间 2004-04-08 更新时间 2005-10-20 CVE编号 ...

Sudo密码提示命令行参数堆破坏漏洞

Sudo密码提示命令行参数堆破坏漏洞 漏洞ID 1106510 漏洞类型 边界条件错误 发布时间 2001-11-01 更新时间 2005-05-02 CVE编号 ...