搜索精彩内容

包含"password gen"的全部内容

vulnhub GoldenEye-v1实战 – 作者:umbrella1CE

靶机下载地址为:https://www.vulnhub.com/entry/goldeneye-1,240/本次的靶机ip为192.168.3.11(桥接模式自动获取)一、信息搜集:1.扫描ip发现靶机ip为192.168.3.112.使用nmap进行扫描端口发现...

vulnhub Lampiao实战 – 作者:umbrella1CE

2-vulnhub Lampiao实战简介:下载地址为:https://www.vulnhub.com/entry/lampiao-1,249/本次的靶机ip为192.168.3.13(桥接模式自动获取)一、信息搜集1.扫描ip2.扫描端口这里使用nmap进行:(...

python实现sql布尔盲注 – 作者:fancyele

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。一、python代码以下代码可自用,未经允许不可转载下面的代码是基于pikachu的漏洞平台SQL-Inject的布尔盲注关卡开发的,主要目的是缩短...

python实现sql时间盲注 – 作者:fancyele

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。一、python代码以下代码可自用,未经许可不可转载#!/usr/bin/python3 # coding=utf-8 ''' functions for time-based sql injection(...

python实现sql宽字节注入+布尔盲注 – 作者:fancyele

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。一、注意点本文代码是对着pikachu漏洞靶场的宽字节注入关卡开发的,代码中的payload和参数都基于此,使用本文代码需要修改payload和部...

记录一次打靶(三层网络域渗透) – 作者:zhouzp

前言从本科开始就断断续续地学习了一些安全方面的知识,到最近发现提升的最好方式就是不断地练习。经过一番查找,寻得一个不错的靶场,参考链接:自主搭建的三层网络域渗透靶场打靶记录,漏洞详...

(CVE-2021-27651)Pega Infinity任意重置密码漏洞复现 – 作者:linluhaijing

1、 简介PEGA infinity是美国PEGA公司的一个应用软件。提供从数字混乱过渡到真正的数字转换。2、 漏洞描述该漏洞允许攻击者可以直接重置任意账号的密码,从而配合系统内部中的功能...

GitHub代码泄露监控快速实践 – 作者:两块

利用开源项目,快速实现Github代码监控,及时发现员工将公司代码托管到GitHub的行为并预警,能够降低代码泄露风险。针对GitHub代码泄露监控类开源项目有多个,Hawkeye、VKSRC开源的Github-Monit...

ciscn-web(更新upload) – 作者:rickkk

ciscn-web第一次参加这种大型比赛,第一张卷子的web做完了,但是后面的一道也不会0.0,有道middle_source当时由想到session_upload_progress但是没有深入0.0,晚上没有007,身体第一位。可惜的...

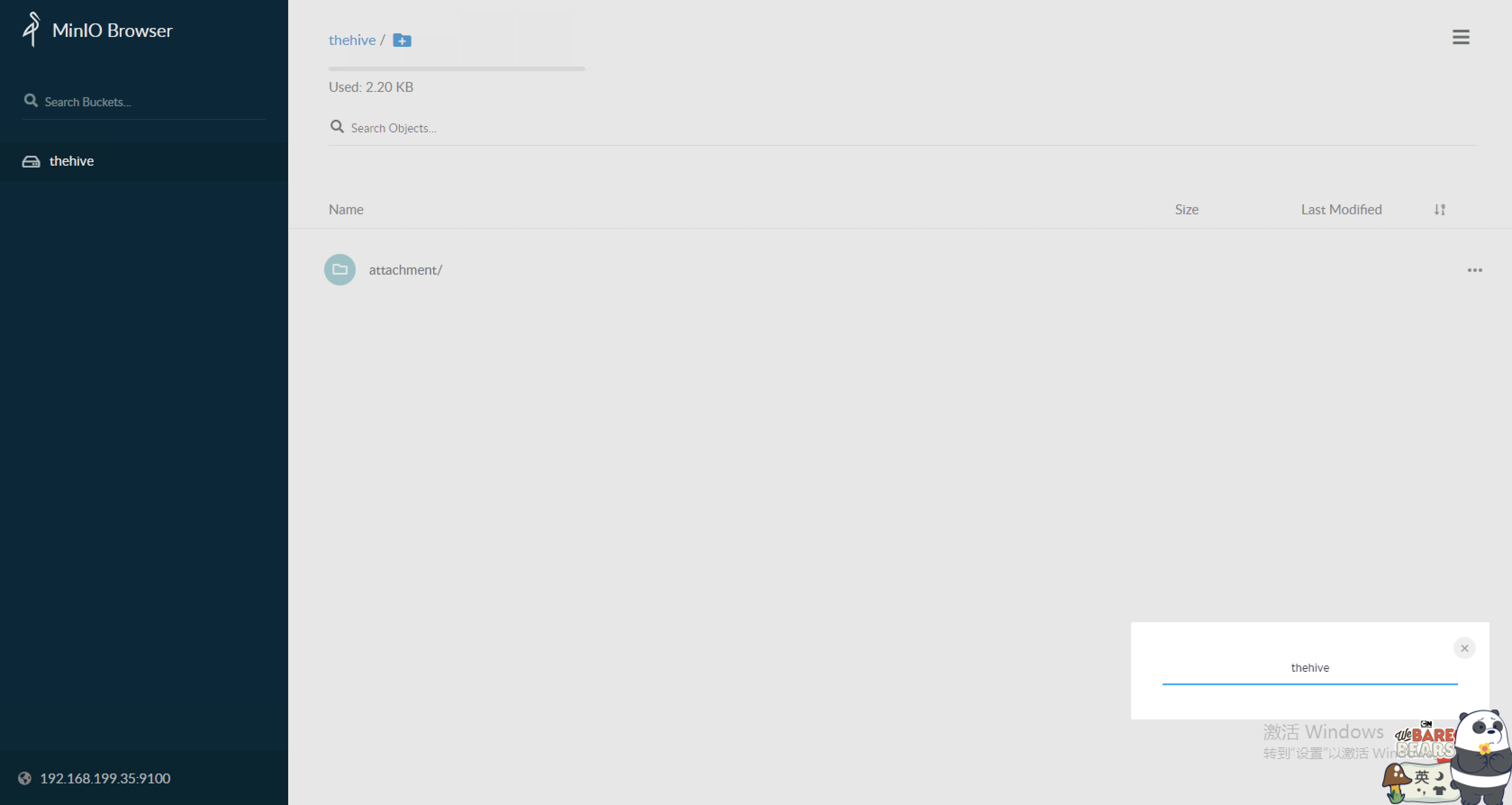

浅谈TheHive平台在安全运营工作中的落地 – 作者:Shell.

背景随着企业安全建设的不断完善,信息安全的工作也进入了Happy(苦逼)的运营阶段。谈起安全运营工作,自然避不开事件响应这个话题。对于安全事件响应而言,我们时常会需要进行跨部门的协作。...