搜索精彩内容

包含"192.168.1.1 login"的全部内容

SQL注入部分讲解 – 作者:4ut15m

若有错误,还请斧正。1.SQL注入攻击者可在正常的SQL语句中注入自己的语句,使得原SQL语句改变并执行则为SQL注入.整型注入注入点数据类型为整型则为整型注入,如下输入的id不同,会从数据库中取出...

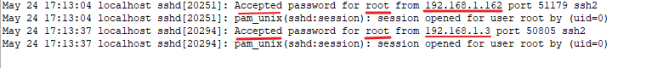

账号安全那些事儿 – 作者:secisland

随着《网络安全法》正式成为法律法规,等级保护系列政策更新,“安全” 对于大部分企业来说已成为“强制项”。然而,网络空间安全形势日趋复杂和严峻。账号安全,也在不断的威胁着企业核心数据...

《揭秘家用路由器0day漏洞挖掘技术》磊科全系列路由器后门漏洞分析 – 作者:cougar

这里记录一下书中第 14 章 磊科全系列路由器后门漏洞分析的复现过程这种类型的后门漏洞不同于溢出漏洞,其利用的关键点在于对后门程序的执行流程和通信协议的分析。磊科路由器的这个后门漏洞有...

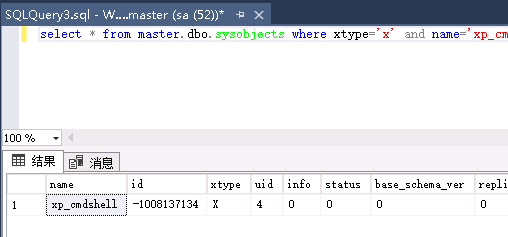

MSSQL数据库攻击实战指北 – 作者:深信服千里目安全实验室

前言一年一度的网络安全建设成果检验即将开始,在网络安全实战攻防演练这场最关键的战役中,办公应用系统、Web中间件,数据库等是攻击方主要的攻击对象,由于使用量最大,数据库往往会成为攻击...

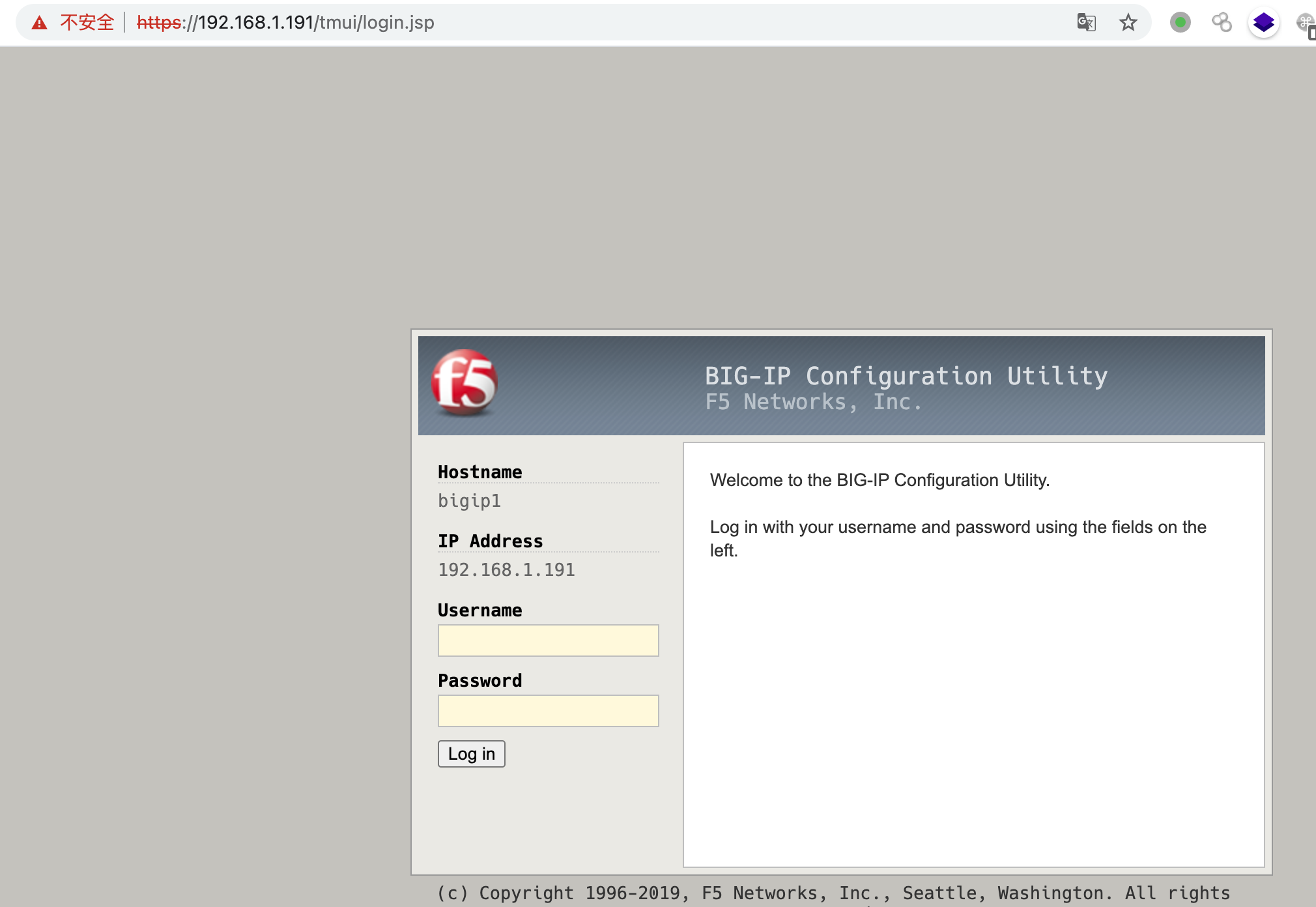

漏洞复现-F5 BIG-IP远程代码执行漏洞(CVE-2021-22986) – 作者:yhy独孤九剑

燕子来时新社,梨花落后清明。0x01 漏洞描述F5 BIG-IP 是美国 F5 公司的一款集成了网络流量管理、应用程序安全管理、负载均衡等功能的应用交付平台。CVE-2021-22986 该漏洞允许未经身份验证的攻...

WEB安全基础简单总结(有些无序,大佬勿喷) – 作者:youhao108

一、admin的url-utf8编码%61%64%6d%69%6e二、协议变换dict://192.168.1.1:8080/test:dict gopher://192.166.1.1/gopher在ssrf中可攻击内网的FTP、Telnet、Redis、Mecache,也可进行GET、POST请...

vulnhub GoldenEye-v1实战 – 作者:umbrella1CE

靶机下载地址为:https://www.vulnhub.com/entry/goldeneye-1,240/本次的靶机ip为192.168.3.11(桥接模式自动获取)一、信息搜集:1.扫描ip发现靶机ip为192.168.3.112.使用nmap进行扫描端口发现...

红队基础操作命令手册 – 作者:爱网络爱安全

结合项目谈红队基础命令项目背景:前期通过绿*扫描器得到sturct2远程命令执行和wenblogic反序列获取两枚webshell。发现外网无法通过直接访问服务器的3389端口,但通过shell查看服务器是本地监听...

记一次内网靶场实战(下篇) – 作者:合天智汇

绕过disable_functions但是这里命令执行返回的是127,应该是disable_functions禁用了命令执行的函数,在windows下绕过disable_functions的方法虽然很少,但是在linux里面绕过disable_functions...