搜索精彩内容

包含"Internet security"的全部内容

CISO元素周期表 – 作者:青藤云安全Q

距离4月19日在美国举办的RSA大会,时间过去了将近一个月,大会的盛况已经逐渐淡出人们的视线,但是大会上发布的新的理念和产品却在安全圈逐步发酵,相信未来会对安全市场产生深远的影响。我在会...

近年APT组织常用的攻击漏洞 – 作者:evil7en9

0x00前言APT攻击(Advanced Persistent Threat,高级持续性威胁)是利用当下先进的攻击手法对特定目标进行长期持续性的网络攻击。APT攻击的高级体现在于精确的信息收集、高度的隐蔽性、以及使用...

闲聊Windows系统日志 – 作者:TomKing

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。* 本文作者:TomKing,本文属FreeBuf原创奖励计划,未经许可禁止转载...

BUF早餐铺 | 微软7月补丁修复15个产品的53个漏洞;幽灵安全漏洞Spectre 1.1新变种曝光;京东回应斐讯事件严禁0元购宣传推广 – 作者:Akane

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。各位Buffer早上好,今天是2018年7月12日星期四,农历五月廿七。今天份...

贪狼Rootkit僵尸家族再度活跃:挖矿+DDOS+劫持+暗刷 – 作者:安全豹

概述“Ghost”盗版系统和系统激活工具一直都是国内病毒传播的重要渠道之一,尤其以Rootkit/Bootkit类型的顽固病毒居多,此类病毒安装普遍早于安全软件,大多会通过内核层来隐藏保护自身模块,并...

“贪狼”Rootkit僵尸家族再度活跃:挖矿+DDOS+劫持+暗刷 – 作者:安全豹

概述“Ghost”盗版系统和系统激活工具一直都是国内病毒传播的重要渠道之一,尤其以Rootkit/Bootkit类型的顽固病毒居多,此类病毒安装普遍早于安全软件,大多会通过内核层来隐藏保护自身模块,并...

新Underminer EK使用加密TCP隧道交付Bootkit和挖矿软件 – 作者:Hydralab

趋势科技在本周发表的一篇博文中指出,其研究人员已经发现了一个新的漏洞利用工具包(Exploit Kit),并将其命名为Underminer。Underminer EK使用了其他漏洞利用工具包所具备的功能,以阻碍安全...

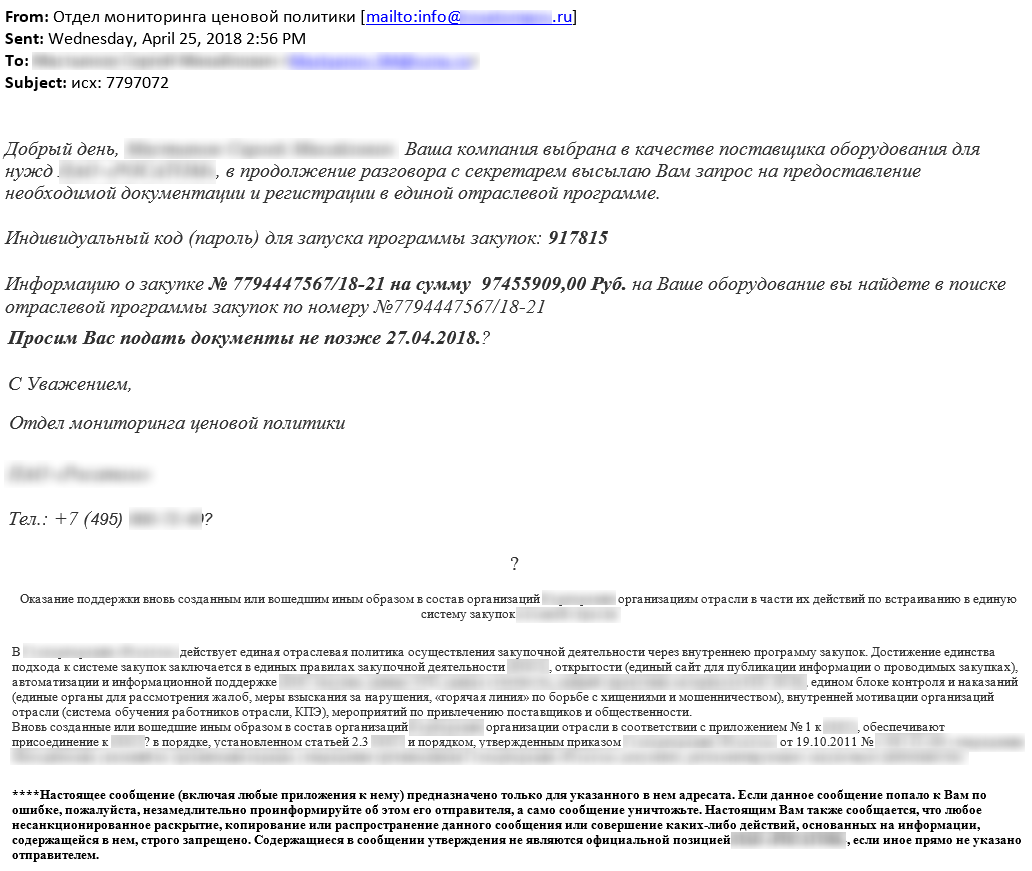

俄罗斯400多家工业企业遭遇网络钓鱼攻击 – 作者:Hydralab

概要卡巴斯基实验室(Kaspersky Lab)ICS CERT发现了一系列带有恶意附件的网络钓鱼电子邮件,主要针对的是与工业生产相关的企业和机构。网络钓鱼电子邮件伪装成合法的商业邀请函,主要被发送给...

大数据隐私保护算法前沿 – 作者:mcvoodoo

一、背景为了保护大数据隐私,这些年来已经开发出各种各样的方法。从数据生命周期来讲,在各阶段都有了一些方法沉淀。数据生成阶段,有使用访问限制和伪造数据技术。数据存储阶段主要基于加密技...

技术讨论 | 如何利用Microsoft Edge漏洞获取本地文件? – 作者:Hydralab

在2015年,微软发布了Edge浏览器。当它最初被开发时,它被命名为Project Spartan。与Internet Explorer不同,Edge支持更为广泛的现代安全措施,如内容安全策略(CSP),以及现代JavaScript和CSS...