搜索精彩内容

包含"event id list"的全部内容

逆向Notability文件格式,逆向工程其实也不难! – 作者:ijzmesec

本文虫虫编译,源blog地址请参考。原作者Julia Evans是一个科技漫画作者。有很多很不错的编程漫画作品,可以观看学习。我日常喜欢画些有关编程的漫画。 在上周四,我买了一个iPad 和Apple ...

Gh0st大灰狼RAT家族通讯协议分析 – 作者:云影实验室

0x00 概述本报告由360云影实验室编写发布,主要分析Gh0st/大灰狼远控木马的通讯协议和其源代码中关于通讯协议实现的细节,以及对Gh0st/大灰狼通讯实现从自身安全性,实现的合理性上给出评价,举...

FreeBuf 2018年企业安全月报(三月刊) – 作者:Sphinx

People always make the best exploits. I've never found it hard to hack most people. If you listen to them, watch them, their vulnerabilities are like a neon sign screwed into their...

Android应用程序逆向入门详解 – 作者:ning1022

我们每天都会在Google Play商店看到一系列新的Android应用程序,从游戏到公用设施,再到物联网设备客户端等等,几乎我们生活中的每一个方面都可以通过一个app以某种方式进行控制。我们有智能家...

PHP中通过bypass disable functions执行系统命令的几种方式 – 作者:我是大王123

* 本文作者:我是大王123(adwin@安信实验室 ),本文属FreeBuf原创奖励计划,未经许可禁止转载声明:本文公开的方法和脚本仅供学习和研究使用,任何团队和个人不得使用本文披露的相关内容从...

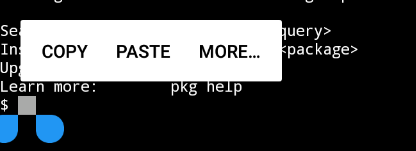

Termux高级终端安装使用配置教程 – 作者:国光

* 本文作者:国光,本文属FreeBuf原创奖励计划,未经许可禁止转载简介Termux是一个Android下一个高级的终端模拟器,开源且不需要root,支持apt管理软件包,十分方便安装软件包,完美支持Python,P...

挖矿恶意程序纪实分析之 Windows 篇 – 作者:cgf99

* 本文作者:CGF99,本文属FreeBuf原创奖励计划,未经许可禁止转载一、背景近期接到客户反馈,其网络中有部分 Windows 系统终端机器异常,安全团队经过分析,发现其仍旧是一起网络挖矿事件。二...

Windows漏洞利用开发教程Part 5:返回导向编程(ROP) – 作者:zusheng

* 本文作者:zusheng,本文属FreeBuf原创奖励计划,未经许可禁止转载 一、前言漏洞——信息安全界最常见的词汇,在百度百科是这样描述的: 漏洞是在硬件、软件、协议的具体实现或系统安全...

基于 Nginx & Lua 的简易CC防护方案 – 作者:知道创宇云安全

前言 CC攻击(ChallengeCollapsar)是常见网站应用层攻击的一种,目的是消耗服务器资源,降低业务响应效率;极端情况会让站点无法正常提供服务。本文旨在描述如何通过ngx_lua模块开发...

Pwn2Own华为某漏洞原理与利用分析 – 作者:Tasfa

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*本文原创作者:Tasfa,本文属FreeBuf原创奖励计划,未经许可禁止转载...