搜索精彩内容

包含"ngrok"的全部内容

从“复盘”到“复仇”,谈如何正确的复盘 – 作者:kelvin2294

引言安全运营有一个很重要的环节:闭环。如何从“复盘”到“复仇”,实现问题闭环?复盘一般意味着防守方被找到了安全问题,“复仇”是指同类问题不会再犯。我们鼓励通过复盘分析,确定事件的根...

利用Kali Linux进行一些简单攻击 – 作者:youhao108

一、arp欺骗断网arpspoof -i eth0 -t+IPV4+网关要确认IP转发功能的状态,可以查看/proc文件系统,使用下面命令: cat /proc/sys/net/ipv4/ip_forward如果上述文件中的值为0,说明禁止进行IP转发...

隐藏源IP,提高溯源难度的几种方案 – 作者:a972182797

本文目标读者是对网络攻防技术、网络安全技术感兴趣的相关读者,可以将本篇文章作为一个思路上的启发科普文章。切记遵纪守法,交流技术!网络不是法外之地!为什么会有此文:原因一:保护个人隐...

如何使用MeterPwrShell自动生成PowerShell Payload – 作者:Alpha_h4ck

关于MeterPwrShellMeterPwrShell是一款功能强大的自动化工具,可以帮助广大研究人员以自动化的形式生成完美的PowerShell Payload。MeterPwrShell基于Metasploit框架和amsi.fail实现其功能,可以...

攻击者隐藏踪迹的5种方式 – 作者:晶颜123

从受信任的渗透测试工具到LOLBIN(living-off-the-land binaries),攻击者正在通过滥用受信任的平台和协议来逃避安全检测。CISO们拥有一系列不断升级的工具来帮助其发现和阻止恶意活动,例如网...

勒索组织DarkSide“发家史” – 作者:yannichen

唯利是图的网络黑客、劫富济贫的罗宾汉、俄罗斯背景的地缘政治攻击者。以上是DarkSide勒索软件集团在大众面前凹的“人设”。自今年5月攻击美国输油管道公司Colonial Pipeline之后,DarkSide“一...

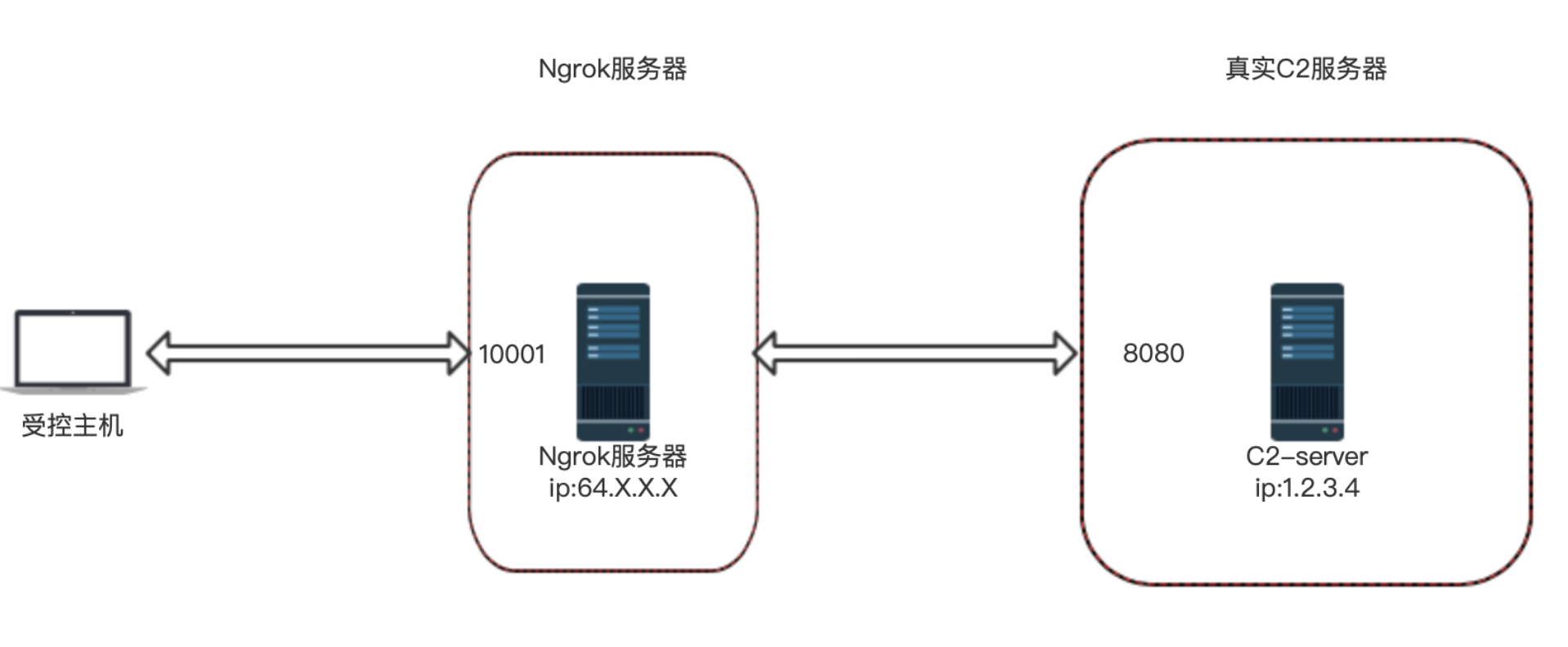

Ngrok 内网穿透数据转发-MSF控制外网主机 – 作者:root22

Ngrok 内网穿透数据转发-MSF控制外网主机条件:控制端宽带IP:112.35.122.5 控制端某主机kali系统IP:192.168.1.101 被控端宽带IP:183.155.23.121 被控端某windows系统IP:192.168.1.112 意义...

注意容器安全:Doki 感染云中的 Docker 服务器

Linux威胁变得越来越普遍。造成这种情况的一个因素是,对云环境的转移和依赖日益增加,而云环境主要基于Linux基础架构。因此,攻击者已经采用了专门为此基础结构设计的新工具和技术。