搜索精彩内容

包含"no cm JM fb"的全部内容

渗透测试信息收集心得分享 – 作者:Hackhy

*本文原创作者:Hackhy,本文属于FreeBuf原创奖励计划,未经许可禁止转载来源网络,回馈网络对一个网站挖掘的深浅来说,信息收集是非常的重要的,这篇文章主要分享本人在渗透测试信息收集阶段的...

SecWiki周刊(第271期) – 作者:SecWiki

安全资讯[新闻] FBI查获DeepDotWeb并逮捕其管理员https://nosec.org/home/detail/2564.html[人物] 饿了么王彬:安全即是公平 实现要靠运营https://mp.weixin.qq.com/s/3UYObnoZV_g-AZFdSo...

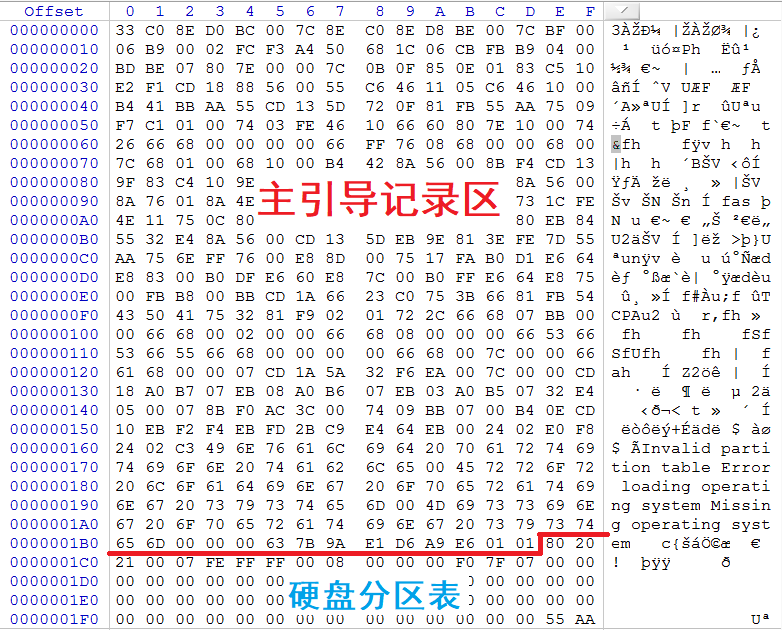

详解MBR篡改技术 – 作者:追影人

*本文作者:追影人,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。0×01 硬盘的逻辑结构机械磁盘在物理结构上是由磁片、马达、磁头、定位系统等部件构成,通常一块磁盘有若干块磁片构成,为...

关于Metasploit 5中测试模块的移植与验证 – 作者:Neroqi

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。前言如果针对某一程序或软件已经有了相应的渗透模块,此时再去写一个实现类似功能的模块就显得多此一举。然而,并非所有的渗透模块都...

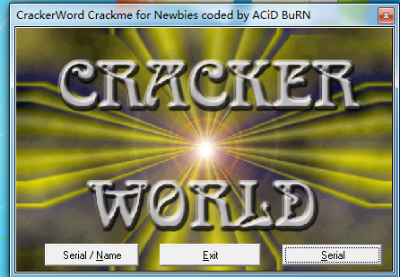

一道题入门逆向分析 – 作者:Boringrole

0x00 前言将自己学习逆向破解的知识总结一下,主要是逆向的入门知识以及自己的学习感悟,包括逆向时的一些思路和补丁,注册机,保护壳等方面的一些知识,有不到之处请师傅们斧正。演示程序【提...

APT34核心组件Glimpse:远控复现与流量分析 – 作者:DigApis

本文章涉及APT34远控实现的具体复现步骤及操作,具有攻击性,未经事先双方同意,使用APT34攻击目标的行为是非法的,本研究仅供安全研究与测试之用。严禁用于非法用途,所带来的法律风险与本文无...

应急响应团队建设:云上威胁响应周期模型 – 作者:达芬奇Davinci

笔者在最近的安全沙龙上,同僚们表现出对应急响应方法论的渴求。所以我想通过真实案例来讲一下应急响应周期建设,以起到抛砖引玉之效,给大佬们的工作带来参考价值。 自建的一个应急响应周期...

我没有填报这所大学,为什么能收到它的录取通知书? – 作者:安恒风暴中心

本文由安恒风暴中心发布,风暴中心将会陆续在freebuf媒体平台上,发布各类专题技术报告、年度安全报告及最新技术研究,欢迎各位关注我们,参与交流和讨论。智慧城市安全风暴中心是杭州安恒信息...

SecWiki周刊(第282期) – 作者:SecWiki

安全资讯[新闻] 《新时代的中国国防》白皮书发布,多处涉及网络安全https://mp.weixin.qq.com/s/d85LGOF-GubW6I7bGZ2Ovw[新闻] 美俄的网络威胁都针对民用基础设施https://www.solidot.org...

实战某游戏厂商FPS游戏CRC检测的对抗与防护 – 作者:小迪xiaodi

一、简介不得不说,随着时代的发展,游戏产业在近几年的互联网潮流中越来越扮演者重要的地位,与之而来的不仅有网络游戏公司的春天,还有游戏灰色产业的暗流涌动。在游戏产业的发展中,诞生了一...