搜索精彩内容

包含"what is a rootkit"的全部内容

浅谈内存取证 – 作者:i春秋学院

i春秋作家:lem0n原文来自:浅谈内存取证0x00 前言网络攻击内存化和网络犯罪隐遁化,使部分关键数字证据只存在于物理内存或暂存于页面交换文件中,这使得传统的基于文件系统的计算机取证不能有效...

十种进程注入技术介绍:常见注入技术及趋势调查 – 作者:Covfefe

前言进程注入是一种广泛使用的躲避检测的技术,通常用于恶意软件或者无文件技术。其需要在另一个进程的地址空间内运行特制代码,进程注入改善了不可见性,同时一些技术也实现了持久性。尽管目前...

自动化反弹Shell防御技术 – 作者:zhanghaoyil

*本文作者:zhanghaoyil,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。前言当命令注入点已经到手,Webshell已经就绪,nc已经监听起来了,冒新鲜热气儿的Shell唾手可得的那种狂喜,大家还记...

Linux下的Rootkit驻留技术分析 – 作者:alphalab

前言Linux作为服务器和IoT设备使用的主要操作系统,针对它的恶意软件也层出不穷。针对Linux设备的恶意软件(以下称为rootkit)通常需要长期驻留于目标操作系统以达到获利目的,所以如何实现驻留...

BCMUPnP_Hunter:疑似10万节点级别的僵尸网络正在滥用家用路由器发送垃圾邮件 – 作者:360Netlab

本文由 Hui Wang、RootKiter共同撰写360Netlab在2018年9月注意到一个新的僵尸网络。该僵尸网络的感染数量特别巨大,每个扫描波次中活跃的IP地址为10万左右,值得引起安全社区的警惕。我们将该...

Zebrocy新组件渗透过程详细解析 – 作者:fengbin8606

在2018年8月,Sednit的运营者部署了两个新的Zebrocy组件,从那时起我们看到Zebrocy部署的增长,它的目标是中亚以及中欧和东欧国家,特别是这些国家的大使馆、外交部和外交官员。Sednit组织自200...

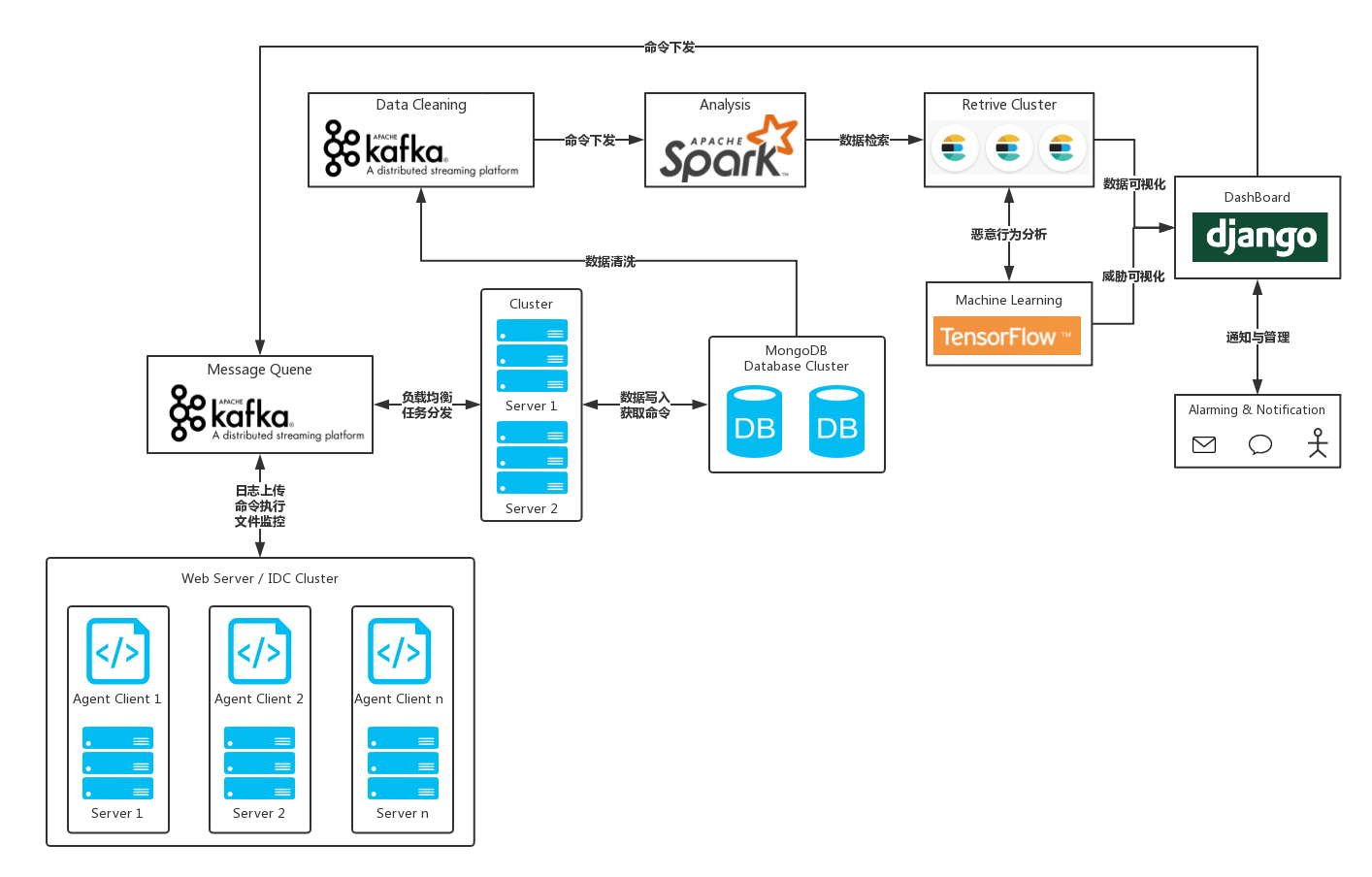

企业安全建设之HIDS – 作者:罹♛殇

*本文作者:罹♛殇,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。0x01:前言直奔主题,先来看看网络层是如何进行入侵检测的:入侵检测重点关注的,是GetShell这个动作,以及GetShell成功之...

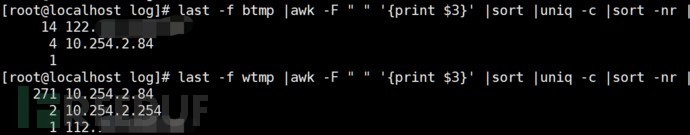

企业安全建设之HIDS(二):入侵检测&应急响应 – 作者:罹♛殇

*本文原创作者:罹♛殇,本文属FreeBuf原创奖励计划,未经许可禁止转载 0x01:前言WEB层的入侵检测一般会根据agent头信息、POST包请求信息基于攻击特征结合多逻辑语句以及响应体检测,HIDS基...

10大kali linux渗透测试工具 – 作者:凯信特安全团队

1.AssassinGo基于Go的高并发可拓展式Web渗透框架AssassinGo是一个可扩展和并发的信息收集和漏洞扫描框架,该框架基于Vue的WebGUI,前后端交互主要采用WebSocket技术,会将结果实时显示在前台。...

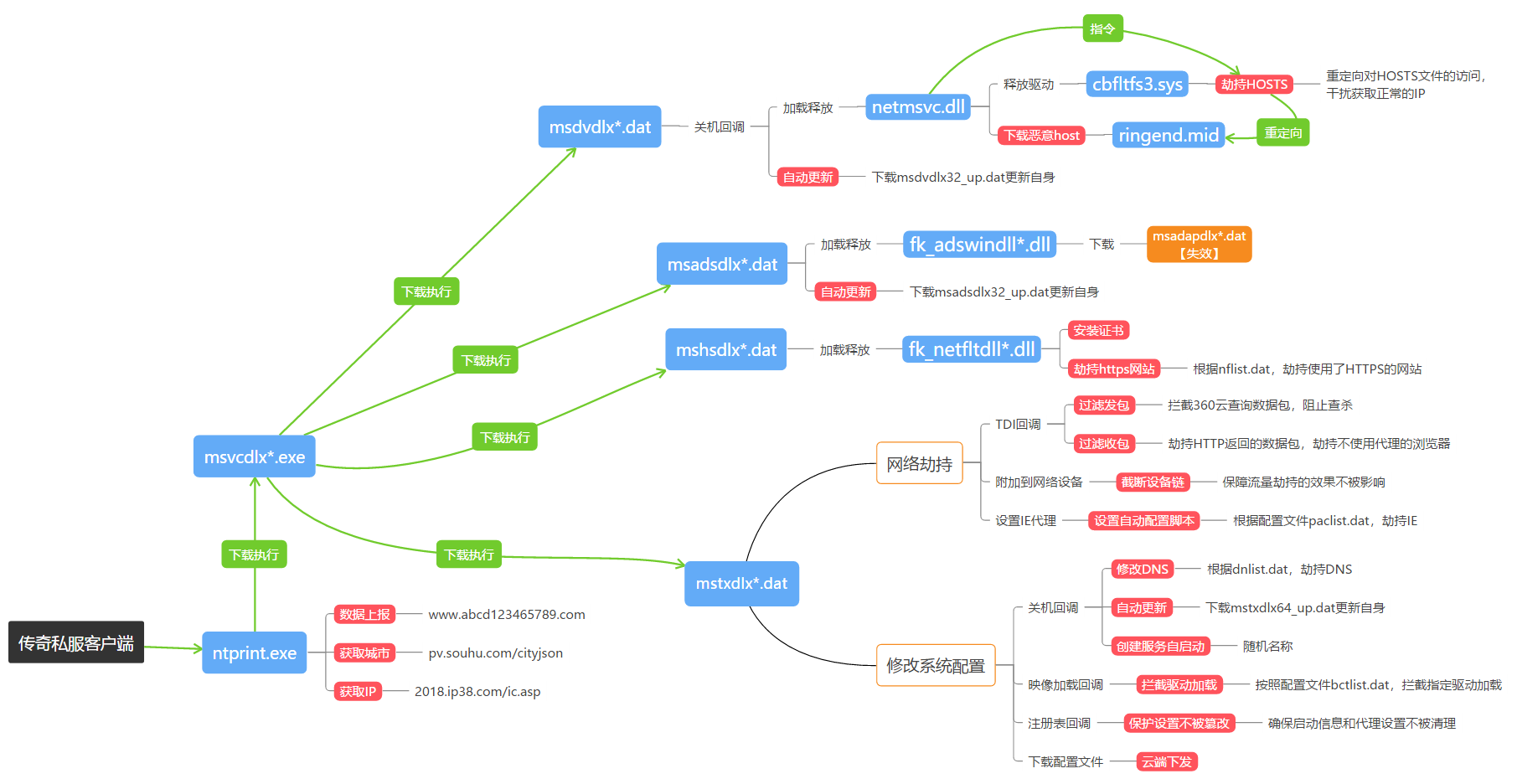

传奇私服暗藏杀机,亡灵病毒肆虐江湖 – 作者:安全豹

概况以《传奇》为代表的各大游戏私服非法运营活动长期泛滥,在国内游戏地下黑产圈内堪称独树一帜,围绕游戏暴利的争夺导致各大私服运营者之间斗争加剧,频繁利用网络劫持、DDOS等技术手段进行”...