搜索精彩内容

包含"水坑攻击"的全部内容

网空威胁框架的演进 – 作者:antiylab

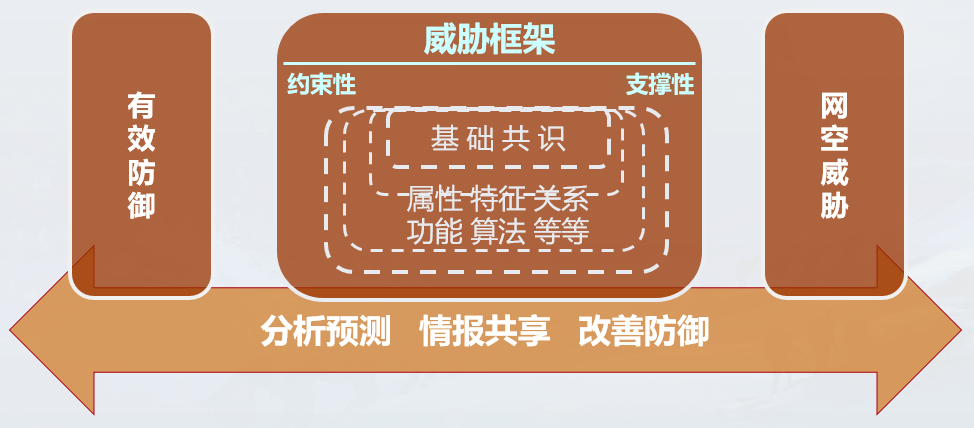

在当前网空对抗形势下,威胁框架是认知威胁的重要方法,也是安全厂商提高客户安全防御能力、达成客户安全价值的有效途径。从网空杀伤链模型演进到TCTF、ATT&CK等更细粒度的威胁...

全球高级持续性威胁(APT)2020年中报告 – 作者:奇安信威胁情报中心

前 言 奇安信威胁情报中心多年来持续跟踪分析全球高级持续性威胁(APT)活动趋势,总结高级持续性威胁背后的攻击组织在过去一段时间中的攻击活动和战术技术特点。 如今,2020年即将过去不平静...

Bitdefender揭露StrongPity APT组织的恶意活动 – 作者:比特梵德中国

Bitdefender研究人员最近发现,APT组织StrongPity一直针对Turkey和Syria发动APT攻击。 APT小组使用水坑攻击受害者,并部署了三层C&C基础设施以阻止取证调查,利用木马化的流行工具(例如压...

全球高级持续性威胁(APT)2020年中报告 – 作者:奇安信威胁情报中心

前 言 奇安信威胁情报中心多年来持续跟踪分析全球高级持续性威胁(APT)活动趋势,总结高级持续性威胁背后的攻击组织在过去一段时间中的攻击活动和战术技术特点。 如今,2020年即将过去不平静...

南亚APT团伙“摩诃草”近期频繁针对周边国家和地区的攻击活动分析 – 作者:奇安信威胁情报中心

概述 “摩诃草”APT团伙(APT-C-09),又称HangOver、VICEROY TIGER、The Dropping Elephant、Patchwork,是一个来自于南亚地区的境外APT组织,该团伙已持续活跃了超过8年时间。“摩诃草”最早...

网络安全相关专业术语名词解释(下篇) – 作者:郑州埃文科技

P 数据包嗅探器(Packet sniffer) 用于监视和记录网络流量的软件。它可以用于运行诊断和解决问题,或侦听私人数据交换,例如浏览历史记录,下载等。 被动攻击(Passive attack) 攻击者试图获...

高爆发率病毒及防御简谈 – 作者:bbbbbbig

1. 计算机病毒 计算机病毒是一个程序,一段可执行代码;是编制者在计算机程序中插入的破坏计算机功能或者数据的代码,能影响计算机使用,能自我复制的一组计算机指令或者程序代码。 计算机病...

如何规划企业钓鱼邮件演练? – 作者:leehack

为什么要开展网络钓鱼演练 相信在甲方工作的信息安全工程师都知道,定期对公司员工进行安全意识培训是我们的工作内容之一,目的也很明确,通过安全意识培训来改变员工的不安全行为,降低人的风...

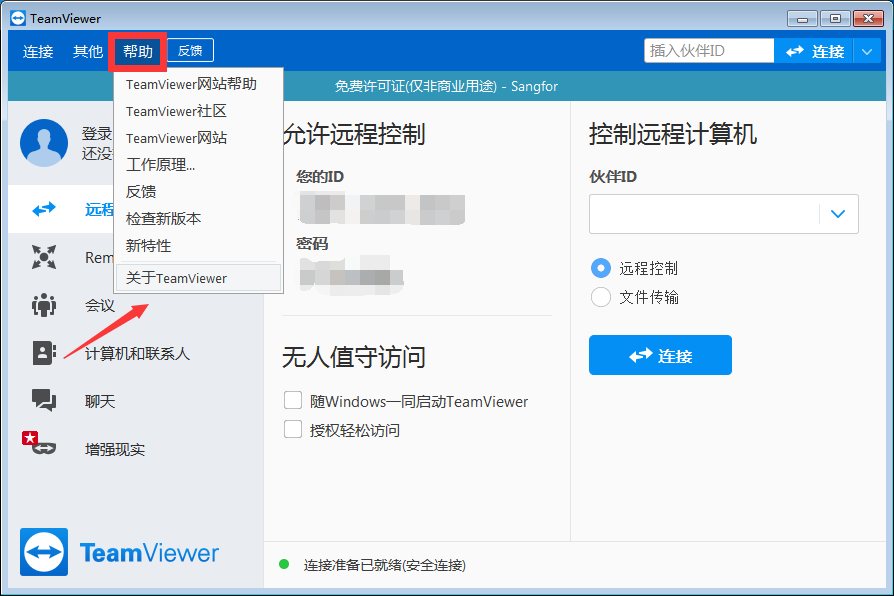

TeamViewer 远程代码执行漏洞通告 (CVE-2020-13699) – 作者:深信服千里目安全实验室

一、漏洞概要 2020年8月6日,TeamViewer官方发布了TeamViewer URL处理的风险通告。TeamViewer存在未引用的搜索路径或元素的安全缺陷,由于应用程序没有正确引用它的自定义URI处理程序,当安装了...

水坑攻击–Adobe flash player 28漏洞(CVE-2018-4878) – 作者:龙渊实验室LongYuanLab

Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878)。攻击者通过构造特殊的Flash链接,当用户用浏览器/邮件/Office访问此Flash链接时,会触发漏洞,可直接getshell。准备工...