搜索精彩内容

包含"Conti"的全部内容

PassGAN:一种关于密码破译的深度学习方法(二) – 作者:DigApis

II.背景和相关工作在这部分,我们展示关于深度学习和GANs的简短概述。然后,我们回顾密码破译的最新情况。A. 深度学习在90年代中期,一些机器学习方法,比如support vector machines[6...

一种绕过限制下载论文的思路 – 作者:tammypi

* 本文作者:tammypi,本文属FreeBuf原创奖励计划,未经许可禁止转载注:本文下面的内容仅讨论绕过思路,作为技术交流之用。大家下载论文还是应该通过正规渠道,付费下载,尊重各位站长的劳动成...

基于MetaSploit内网穿透渗透测试 – 作者:网络安全通

自己在无聊捣鼓windows渗透的时候想到以往都是基于内网渗透,想要更加自由地进行渗透就需要内网穿透实现可以任意控制网段主机,同时也将端口转发作为自己的跳板。集成的脚本是考虑到在渗透的时...

打造一款属于自己的远程管理软件(一) – 作者:Mr极目楚天舒

*本文原创作者:Mr极目楚天舒,本文属FreeBuf原创奖励计划,未经许可禁止转载本人为了工作中便于管理手中大量的计算机一直在寻找一款合适的远程控制软件。鉴于网上下载的远程控制软件大多都被不...

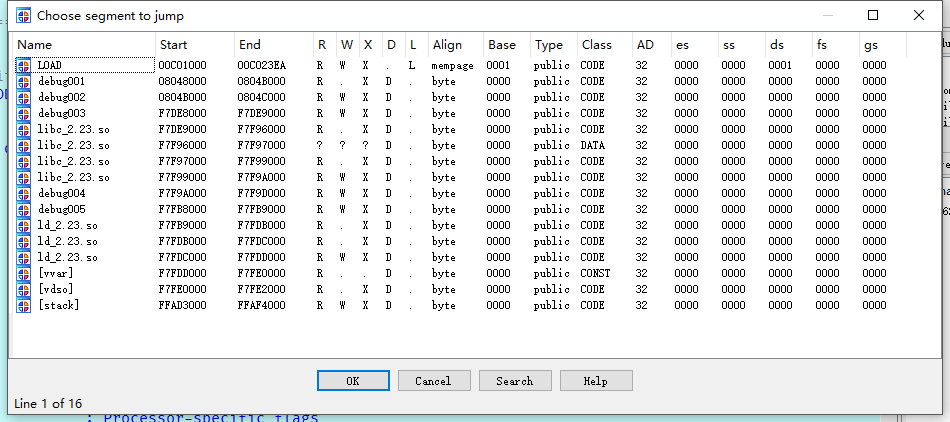

Reversing.kr题目之SimpleVM详解 – 作者:foyjog

概述Reversing.kr是一个韩国的逆向题练习网站,题目的质量还是比较好的,比较费时间去破解,这里给出我在刷到SimpleVM这道题目的时候的一些心得和体会。SimpleVM###0拿到文件之后拖入ida分析,...

Pam-Python实现SSH的短信双因素认证 – 作者:yuegui_2004

谈及到双因子认证或多因子认证时,解决方案有很多,可能会想到短信验证码、RSA动态令牌、Google Authenticator或者Duo,在国内由于某些限制的原因,Google Authenticator和Duo的应用案例较少,...

PassGAN:一种用于密码破译的深度学习方法 – 作者:DigApis

III.GAN的构造和参数 利用GAN的能力有效的评估训练集包含的口令的概率分布。我们实验了一些参数。在这一部分,我们讲解GANs在具体构架和参数方面的选择。 我们通过Gulraiani团队的IWGAN(Imp...

QtWebKit爬虫与去重规则 – 作者:0d9y

*本文作者:DX安全团队----0d9y,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。 一个漏扫程序想要检测更多的漏洞,那么他配备的爬虫一定得给力,能够爬取很多其他爬虫爬不到的链...

如何修复Python任意命令执行漏洞 – 作者:美丽联合安全MLSRC

1 前言今天遇到一个不好做白名单的Python命令执行漏洞修复的问题。由于是shell=True导致的任意命令执行,一开始大胆猜测将True改为False即可。经过测试确实是这样,但是参数需要放在list...

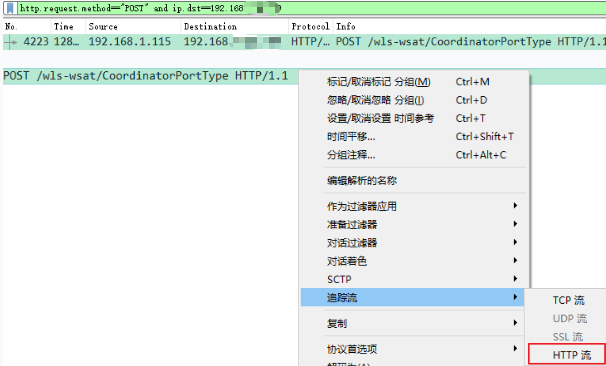

NSE漏洞审计和渗透脚本的demo – 作者:漏斗社区

nmap为我们提供了较为精准的端口和服务探测的功能,如果我们在探测到某些端口或者服务的同时顺带检测下是否含有曾经爆出的漏洞呢?本期将以Weblogic < 10.3.6 'wls-wsat' XMLDecoder 反序列...