搜索精彩内容

包含"network shark"的全部内容

企业FRP安全实践 – 作者:solosec

一、序1.1 前言近期看到一则消息如下:2020年11月17日上午11:56,某公司发出全员级别的通告。人工智能部AI实验室一名实习生私自将公司内网端口映射到公网,导致不法分子入侵公司服务器,违反《...

红队视角看Sunburst后门中的TTPs – 作者:深信服千里目安全实验室

针对SolarWinds供应链攻击简介最近FireEye披露的UNC2452黑客组织入侵SolarWinds的供应链攻击让安全从业人员印象深刻。一是影响规模大,SolarWinds官方称受影响的客户数量可能有18000家。二是攻...

慢雾:复盘 2020 DeFi、交易所和公链领域安全与隐私大事件 – 作者:SlowMist慢雾科技

2020 年,无论从哪个角度来讲,对区块链和数字货币来说都是非凡的一年。我们见证了 DeFi 和开放金融生态系统的爆炸性增长。我们见证了作为新技术基础设施代表之一的区块链被纳入“新基建”,我...

黑客视角揭秘WiFi钓鱼,零信任带来防护突破 – 作者:腾讯安全

无线钓鱼是一个广受关注但难以根治的热点安全话题。本文中,我将以攻击者视角揭露无线钓鱼攻击的技术原理,包括DNS劫持、Captive Portal、JS缓存投毒等有趣的攻击利用。随后将探讨企业该如何帮...

电子取证基础 – 作者:qq499101180

特点:客观性、合法性、关联性与应急响应区别:响应发现问题,取证收集证据。计算机硬件内存 ROM RAM闪存 Flash外存——移动硬盘、U盘、存储卡、TF卡 、光盘机械硬盘硬盘的物理容量为:柱面X磁头...

基于Frida的Windows厚客户端SSL流量解析研究 – 作者:he0xwhale

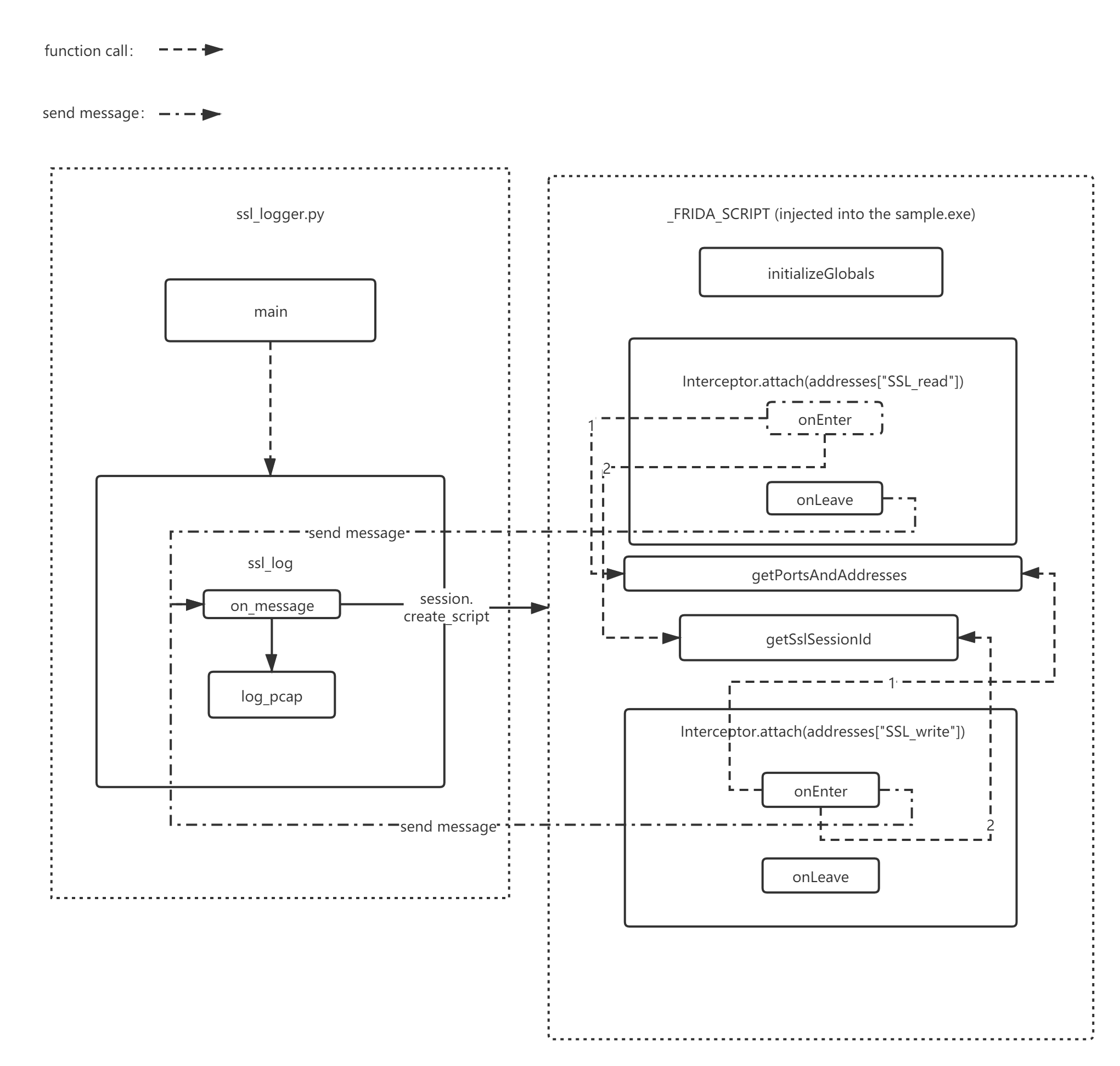

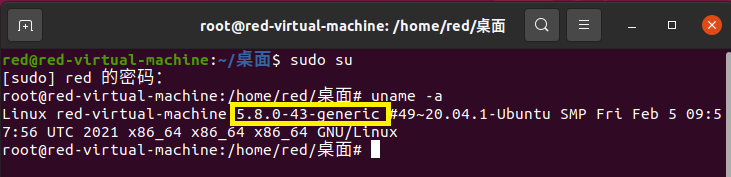

在最近对windows厚客户端的渗透测试中,需要对该客户端的ssl加密信息进行解密,解密后才能对其web后端进行渗透测试。于是,在githubs上找到了ssl流量的解密工具ssl_logger,但其是基于linux/dar...

VulnHub靶场篇15-DerpNStink:1 – 作者:Kr1pt0

靶机地址:DerpNStink:1~ VulnHub难易程度:3.0 / 10.0文章简要记录渗透靶机每一个过程,对于渗透过程中的每一步并非十分的详细,其中部分内容会有错,望读者指出错误,谢谢!摘要:基础信息扫...

ARP协议分析 – 作者:Johnson666

一.实验目的1.分析ARP 协议的报文格式2.理解ARP 协议的解析过程3.掌握ARP 相关命令二.实验拓扑三.实验工具GNS3和Wireshark抓包分析软件四.ARP协议的封装格式Hardware type 硬件类型,标识链路层...

Free5gc+UERANSIM模拟5G网络环境搭建及基本使用 – 作者:中兴沉烽实验室

HW期间,为防范钓鱼,即日起FreeBuf将取消投稿文章的一切外部链接。给您带来的不便,敬请谅解~0x00 前言而在众多研究者打算投身于5G网络安全研究的时候,一个难题自然而然的摆在大家眼前:5G网...

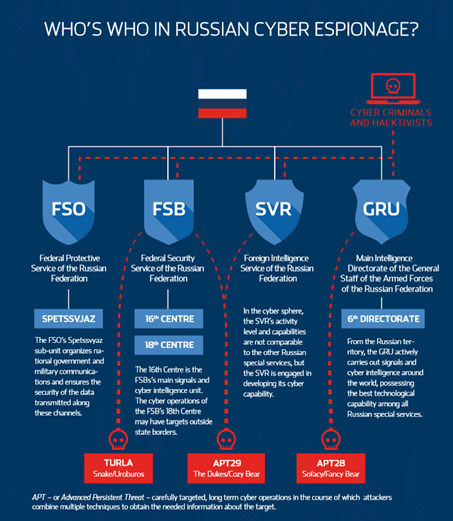

Turla 组织攻击面貌深度分析报告 – 作者:Threatbook

概述微步情报局长期致力于追踪发现全球高级威胁团伙活动轨迹,Turla APT 组织作为一支极具代表性的高级威胁组织,其一直是微步情报局追踪的重点。近日,我们整合梳理了 Turla 组织历史攻击事件...