搜索精彩内容

包含"scanner"的全部内容

利用ngrok传播样本挖矿 – 作者:360Netlab

概述'链治百病,药不能停'。时下各种挖矿软件如雨后春笋层出不穷,想把他们都灭了,那是不可能的,这辈子都不可能的。通常我们都忽略他们。但这个利用ngrok生成大量随机域名作为Downloader和Rep...

ECShop全系列版本远程代码执行高危漏洞分析+实战提权 – 作者:i春秋学院

漏洞概述 ECShop的user.php文件中的display函数的模版变量可控,导致注入,配合注入可达到远程代码执行。攻击者无需登录站点等操作,可以直接远程写入webshell,危害严重。漏洞评级 严重影响...

代码自动化扫描系统的建设(下) – 作者:MyKings

上一篇文章《代码自动化扫描系统的建设(上)》 主要介绍了自动扫描系统的背景和要实现的目标,这篇里我们将会详细介绍各个层与模块的设计。一、系统设计1.1 基础与准备这里我们主要使用 Linux 来...

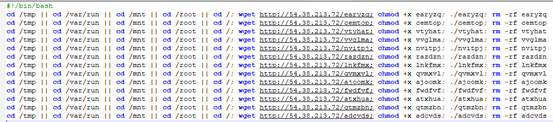

类Linux环境下支持多协议的DDoS病毒分析 – 作者:cgf99

*本文作者:cgf99,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。一、背景近期,在蜜罐平台发现了几个可疑的URL链接。分别是http://54.38.213.72/bins.sh、http://51.15.207.183/sbins.sh、...

小型互联网企业安全建设的管窥之见 – 作者:si1ence

*本文原创作者:si1ence,本文属于FreeBuf原创奖励计划,未经许可禁止转载0x0 背景 最近发现大家都在讨论一个人的安全部这个话题,两年前在某A轮互联网公司(80人左右的研发团队)做过...

浅谈内存取证 – 作者:i春秋学院

i春秋作家:lem0n原文来自:浅谈内存取证0x00 前言网络攻击内存化和网络犯罪隐遁化,使部分关键数字证据只存在于物理内存或暂存于页面交换文件中,这使得传统的基于文件系统的计算机取证不能有效...

物联网设备固件分析之小试牛刀 – 作者:scu-igroup

*本文作者:scu-igroup,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。前言近几年,物联网设备已渗透到生活的方方面面,为人们带来了极大的方便。但是,因其承载有人们日常生活产生的数据和...

开源Botnet框架Byob分析 – 作者:傻傻傻傻傻子

*本文作者:傻傻傻傻傻子,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。前言Byob是一个开源的僵尸网络框架,在Github上有2k的star了,最近抽时间看了代码,分析一下。Botnet指的是,攻击者...

从零学习flask模板注入 – 作者:和蔼的杨小二

前记之前对于模板漏洞一直没有复现学习,都是直接拿网上的payload来用,这次好好总结一下。flask基础在学习SSTI之前,先把flask的运作流程搞明白。这样有利用更快速的理解原理。路由先看一段代...

看我如何分析并渗透WebSocket和Socket.io – 作者:Covfefe

Websocket简介WebSocket是一种允许浏览器和服务器建立单个TCP连接然后进行全双工异步通信的技术。由于它允许实时更新,而浏览器也无需向后台发送数百个新的HTTP polling请求,所以对于web程序来...