搜索精彩内容

包含"3,151"的全部内容

pwnable.kr详细通关秘籍(二) – 作者:i春秋学院

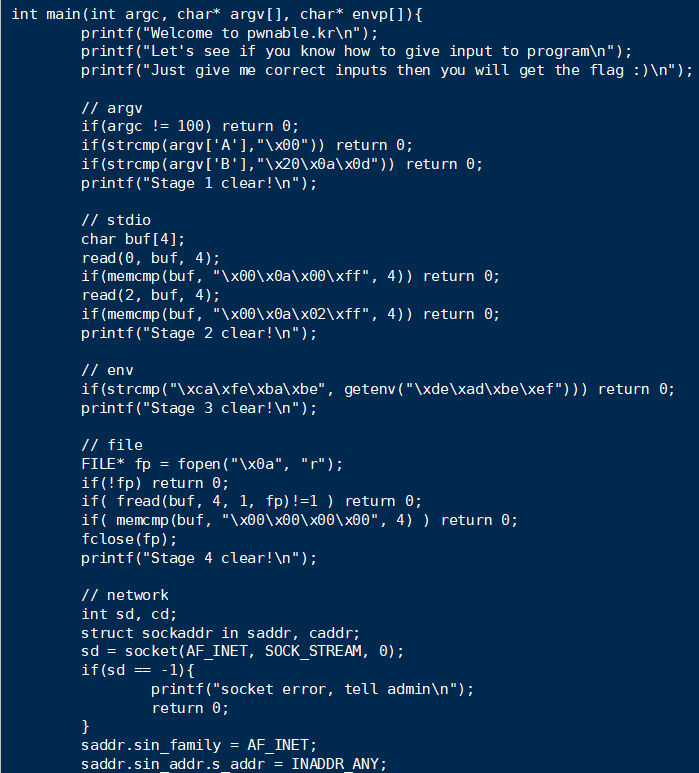

i春秋作家:W1ngs原文来自:pwnable.kr详细通关秘籍(二)0x00 input首先看一下代码:可以看到程序总共有五步,全部都满足了才可以得到flag,那我们就一步一步来看这道题考到了很多linux下的基...

负载恶意软件HawkEye的VB Inject样本分析 – 作者:Macc

*本文原创作者:Macc,本文属于FreeBuf原创奖励计划,未经允许禁止转载0x01 概述恶意软件HawkEye的利用大多都是通过钓鱼邮件分发,利用office直接启动HawkEye主体或者一些经过加密的程序,本文...

EmpireCMS_V7.5的一次审计 – 作者:i春秋学院

i春秋作家:Qclover原文来自:EmpireCMS_V7.5的一次审计EmpireCMS_V7.5的一次审计1概述 最近在做审计和WAF规则的编写,在CNVD和CNNVD等漏洞平台寻找各类CMS漏洞研究编写规则时顺便抽空对国...

APT32“海莲花”近期多平台攻击活动:熟悉的手段,全新的IOC – 作者:Threatbook

前言“海莲花”,又名APT32和OceanLotus,是越南背景的黑客组织。该组织至少自2012年开始活跃,长期针对中国能源相关行业、海事机构、海域建设部门、科研院所和航运企业等进行网络攻击。除中国...

浅谈内存取证 – 作者:i春秋学院

i春秋作家:lem0n原文来自:浅谈内存取证0x00 前言网络攻击内存化和网络犯罪隐遁化,使部分关键数字证据只存在于物理内存或暂存于页面交换文件中,这使得传统的基于文件系统的计算机取证不能有效...

如何使用Windows Library文件进行持久化 – 作者:eridanus96

前言想象一下,假设在你不知道的情况下,攻击者在你的计算机上放置了一个恶意文件。每当你访问桌面上某个文件夹时(例如Documents文件夹),都会执行一次该文件。这样的场景,通过利用一种鲜为...

Android逆向之动态分析so篇 – 作者:漏斗社区

斗哥这期将给大家带来Android逆向的动态分析,主要简述了Android动态分析环境配置与IDA调试so文件。学习Android逆向动态分析前,一定要有基础环境支持,比如sdk、jdk等,所以在动态分析前先要进...

探寻Metasploit Payload模式背后的秘密 – 作者:你会忘了我

*本文作者:你会忘了我,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。前言你们是否发现msf的payload中,经常会看见一对对长得特别像的兄弟?我第一次学习metasploit的时候,可能和大家...

WannaMine僵而不死:假装被美国土安全局查封 – 作者:Threatbook

概要WannaMine是一个以挖取门罗币为目的的僵尸网络,最早于2017年10月被国外网络安全厂 商曝光,因同样使用永恒之蓝(EternalBlue)漏洞进行扩散(与Wannacry相似)而得名。据微 步在线黑客画像系统...