搜索精彩内容

包含"cyber test"的全部内容

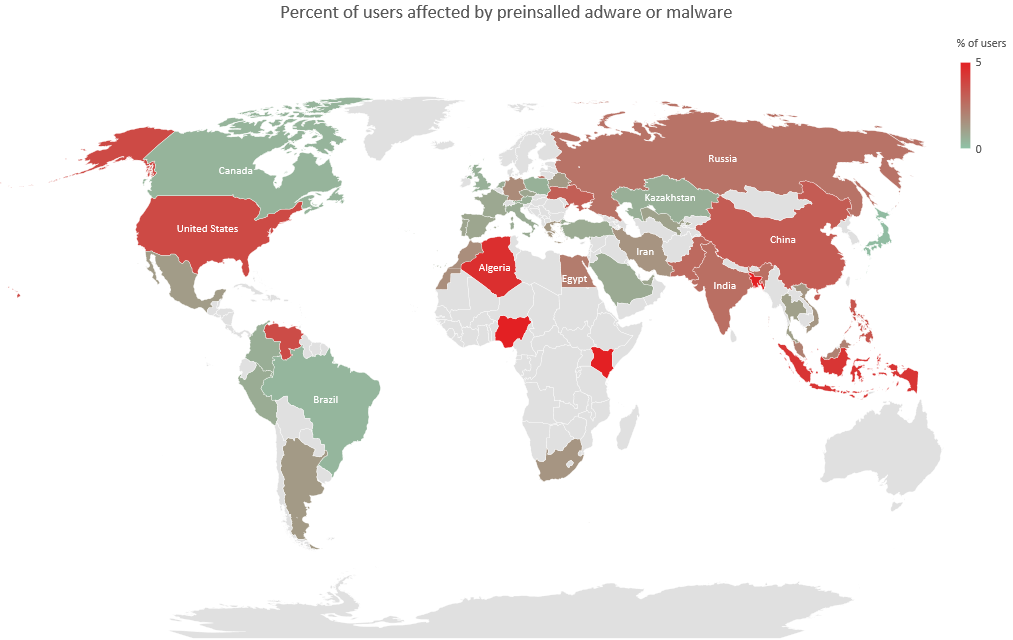

卡巴斯基:手机广告软件分析 – 作者:Kriston

许多用户抱怨未知来源广告软件被安装在手机上。广告软件可植入到系统分区中或者在代码级别嵌入到不可删除的系统应用和库中。数据显示,受恶意软件或广告软件攻击的所有用户中有14.8%的用户系统...

恶意ELF二进制文件相似度比较及可视化 – 作者:FreeAChao

二进制文件相似度比较是检测恶意软件的重要途径,利用待检测软件与系统中已收集的恶意软件的相似度大小,来判定其是否为恶意软件。本文介绍两种可视化的方式,分别来说明恶意ELF文件的相似度关...

2020第二届亚洲网络安全创新国际峰会 – 作者:Doraemon

随着人工智能、大数据、云计算、物联网等数字化技术的发展与应用,世界日益数字化与互联化。同时我们不难发现,网络攻击每年都在持续增加中,而这恰正强调了当下网络安全在全球范围内的重要性。...

从代码角度看各类子域名收集工具 – 作者:知道创宇404实验室

开源的域名收集工具有很多,本文会从代码的角度去看各类开源的域名收集工具的技术特点,以及各有哪些优缺点,来帮助大家,在合适的时候选择合适的利用工具。 这里选取了常用和知名的工具,包括s...

破解基于开源勒索的“KMS激活器2020版本”勒索软件 – 作者:深信服千里目安全实验室

样本简介随着前段时间大火的WannaRen勒索出现,导致又有一批人开始蠢蠢欲动,想借此在火热的勒索市场里分一杯羹。近日深信服安全团队捕获了一个伪装成激活工具的勒索软件,界面全部采用中文提示...

FreeBuf早报 | 网剧中披露他人手机号构成侵权;UHS医院网络受到勒索软件攻击 – 作者:Sandra1432

全球动态1. 看美执法部门如何从亚马逊请求获取客户数据任何人都可以访问一个被美执法部门用来从亚马逊那里获取客户数据的门户网站的部分,尽管该门户网站应该需要经过验证的电子邮件地址和密码...

技术分享丨基于赛宁网络靶场的内网渗透二:金银票据攻击 – 作者:XCTF2017

之前我们已经学习过Kerberos认证流程,这次分别从金票和银票来说说如何对其进行利用黄金票据攻击原理原理在Kerberos认证中,Client通过AS(身份认证服务)认证后,AS会给Client一个Logon Session ...

攻防世界WEB(一) – 作者:tomyyyyy

攻防世界WEB攻防世界WEB1.baby_web2.Training-WWW-Robots3.unserialize34.Webphpunserialize5.php_rce6.Webphpinclude7.supersqli8.ics-069.warmup10.NewsCenter11.NaNNaNNaNNaN-Batman12.web21...

ATT&CK框架详解 – 作者:AIInject

背景介绍最近在很多地方都提到了这个攻击框架,相关的介绍文档虽然各种角度都有,但很难通过一篇文章对框架有个整体了解,同时具体的落地实战方向也并不清晰,于是决定根据官方文档以及一些个人...

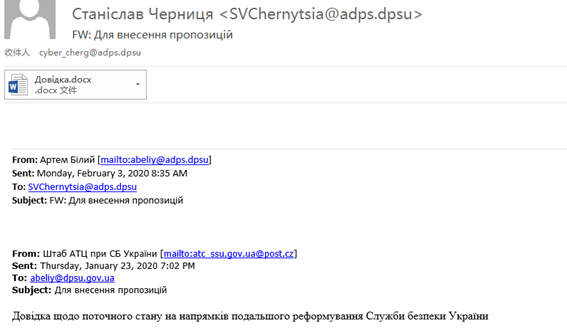

APT界劳模:东欧黑客组织使用鱼叉邮件定向攻击乌克兰活动总结 – 作者:奇安信威胁情报中心

概述Gamaredon APT组织是疑似具有东欧背景的APT团伙,该组织攻击活动最早可追溯到2013年,其主要针对乌克兰政府机构官员,反对党成员和新闻工作者,进行以窃取情报为目的网络攻击活动与传统的AP...