搜索精彩内容

包含"i p address"的全部内容

Bing-ip2hosts:针对Bing.com的基于IP地址的网络爬虫工具

Bing-ip2hostsBing-ip2hosts是一款针对Bing.com站点的网络爬虫工具,该工具基于IP地址实现,能够通过目标IP地址来寻找主机名。众所周知,Bing是微软公司旗下的旗舰搜索引擎,Bing.com此前还曾被...

Python网络开发简单的IP城市定位WebAPI

Python网络开发简单的IP城市定位WebAPI 之前学习Python,已经学会了使用IP和查询所在国家和城市,使用 ipip-ipdb 库和github上分享的IP地址库还是挺简单的。 如果你还想了解 ipip-ipdb 库...

【转】某租车系统JAVA代码审计

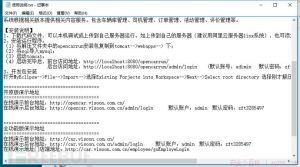

*本文原创作者:ADog,属于FreeBuf原创奖励计划,未经许可禁止转载 前言 由于开源的JAVA WEB项目不是很多,这里找到一个没有用struct2或是spring框架的cms,希望借此cms来帮助新手敲开JAVA代码...

【转】我是如何一步一步搞定小区的安防系统

author:KBdancer 前言 博主从小就是一个喜欢把事情简单化的男人,但是现实总是在不经意间给你太多的惊喜,比如不停的搬家。 博主从大学毕业到现在前前后后凑足了10次搬家运动,终于在第10次搬家...

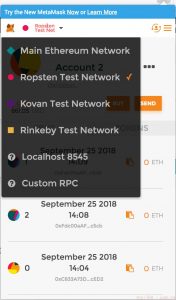

Ethernaut学习智能合约系列(一)

最近稍微有点空闲,就想去好好研究下智能合约的安全问题,因为是新兴产业,所以没有现成的教程或者是材料,所以只能找一些较为基础但是能够帮助我们学习智能合约的平台,这里的Ethernaut就是一...

Linux下文件描述符回显构造

1 前言 前面讲了如果通过工具来半自动化挖掘中间件的回显构造方法,那么本篇在适用性上远比前文小,文件描述符只存在于Linux环境下,甚至在Mac环境下都不能调试,因此其局限性还是非常大的,另...

慢雾:技术拆解 THORChain 跨链系统“假充值”漏洞 – 作者:SlowMist慢雾科技

By:Johan@慢雾安全团队据慢雾区消息,2021 年 6 月 29 日,去中心化跨链交易协议 THORChain 发推称发现一个针对 THORChain 的恶意攻击,THORChain 节点已作出反应并进行隔离和防御。慢雾安全团...

让InfinityHook再次伟大 – 作者:huoji120

make InfinityHook great again前言在我折腾InfinityHook的时候我发现2004下系统没啥作用,原因是在2004系统上 WMI_LOGGER_CONTEXT->GetCpuClock已经不是rdtsc()函数了而是一个叫做 EtwpGetLo...

HackTheBox-Optimum实战 – 作者:umbrella1CE

HackTheBox-Optimumip:10.10.10.80x01 信息搜集:1.nmap扫描IPnmap -A -Pn 10.10.10.8Starting Nmap 7.80 ( https://nmap.org ) at 2020-02-24 16:05 CST Nmap scan report for 10.10.10.8 Host...