搜索精彩内容

包含"ntlm"的全部内容

瑞星2019年中国网络安全报告 – 作者:瑞星

一、恶意软件与恶意网址 (一)恶意软件 1. 2019年病毒概述 (1)病毒疫情总体概述 2019年瑞星“云安全”系统共截获病毒样本总量1.03亿个,病毒感染次数4.38亿次,病毒总体数量比2018年同期...

Vlunstack ATT&CK实战系列0x1 – 作者:Hackhy

Over the mountains,mountains.我翻山越岭,才发现无人等候。 这个靶场是红日安全团队的一个靶场项目~ 非常好,方便了我这类懒得搭建域(不会)的人。 如有谬误恳请指出 环境下载 ...

后渗透之免杀+提权 to Passing the Hash – 作者:Snow狼啊

前言完整攻击链大概包括信息搜集、漏洞利用、建立据点、权限提升、权限维持、横向移动、痕迹清除等七步,本次我们将注重探索建立据点以及权限提升,对于新手来说具有较好的参考性。免杀环境为wi...

[红日安全]Web安全Day10 – 重放攻击实战攻防 – 作者:Setup

本文由红日安全成员: misakikata 编写,如有不当,还望斧正。大家好,我们是红日安全-Web安全攻防小组。此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了...

Windows分析环境搭建 – 作者:lsunmmer

其实Android程序环境分析对Windows分析平台的系统版本要求并不高,最低可以使用Windows Xp系统。但是如果使用docker来编译Android程序源码,那么则需要满足docker运行的最低系统要求,也就是Win...

windows hash 抓取总结 – 作者:CSeroad

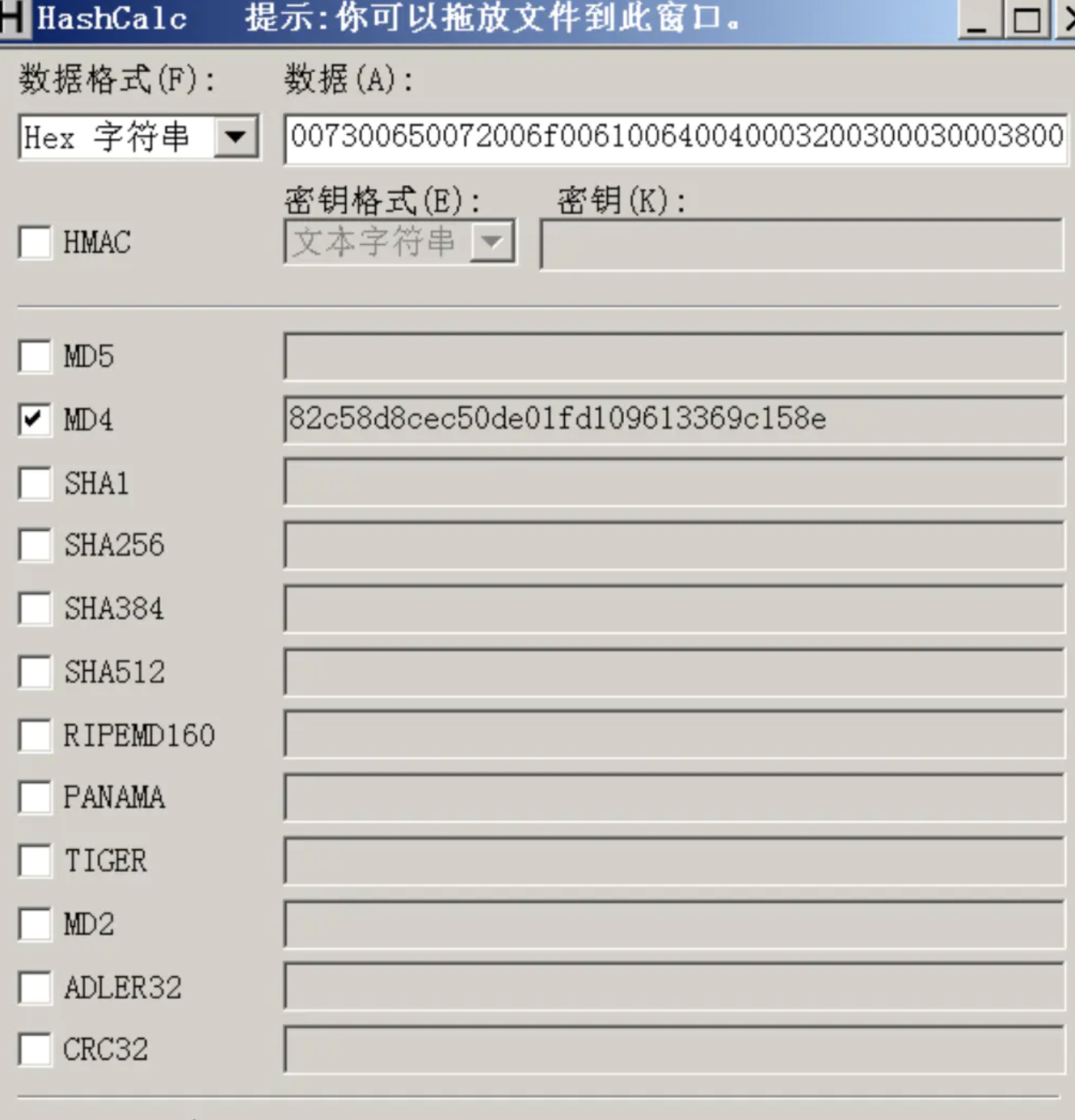

windows 密码windows hash由二部分组成,分别是LM HASH和NTLM HASH,这是对同一个密码的两种不同的加密方式。组成为:username:RID:LM-HASH值:NTLM-HASH值NTLM-Hash的生成方法为:1.将明文口令...

内网横向移动技巧总结 – 作者:新华三攻防团队

一、前言 在攻击者获取到某台内网机器的控制权限之后,进一步会考虑如何在内网进行横向移动,以及攻击域控服务器,本文总结了突破边界后进一步的攻击技巧。主要分为Windows域认证背景介绍、...

Mimikatz提取Windows用户凭证分析 – 作者:新华三攻防团队

一、前言 攻击者在获取到Windows shell之后,有可能会上传Mimikatz提取用户凭证。由于提取密码是本地操作,在执行时并没有网络流量产生,而ips,waf网络设备能检测到的Mimikatz相关流量主要...

ATT&CK实战 | 红队评估一(下) – 作者:Setup

—————— 昨日回顾 —————— 红日安全出品|转载请注明来源文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则...

SecWiki周刊(第316期) – 作者:SecWiki

安全技术[Web安全] XSS入门到进阶(附Fuzzing+BypassWAF+Payloads)https://mp.weixin.qq.com/s/EOPCstDYmFVtaLYNcUQLzA[Web安全] 讨论网络安全测试工具的发展https://mp.weixin.qq.com/s/h...

![[红日安全]Web安全Day10 - 重放攻击实战攻防 - 作者:Setup-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/xzfile.aliyuncs.com/media/upload/picture/20191025094829-8b254838-f6c9-1.png)