搜索精彩内容

包含"type de malware"的全部内容

SolarWinds供应链攻击持续跟踪进展 – 作者:深信服千里目安全实验室

主要内容本文总结了SolarWinds供应链攻击的进展情况,主要包括新发现的技术点解读和攻击相关的最新动态。详尽的攻击链细节1 获取初始权限阶段1.1 事件进展1月7号,美国网络安全与基础设施安全局...

windows 计划任务隐藏新姿势分享 – 作者:青藤云实验室

作者:青藤实验室原文链接:https://mp.weixin.qq.com/s/ktGug1VbSpmzh9CEGKbbdw恶意软件或攻击者通常使用计划任务作为他们的持久化机制。从风险发现的角度考虑,理解计划任务的运行和创建方式...

反恶意软件扫描接口(AMSI)对抗学习 – 作者:dnsill

Amsi(Antimalware Scan Interface)基础知识The Windows Antimalware Scan Interface (AMSI) is a versatile interfacestandard that allows your applications and services to integrate wit...

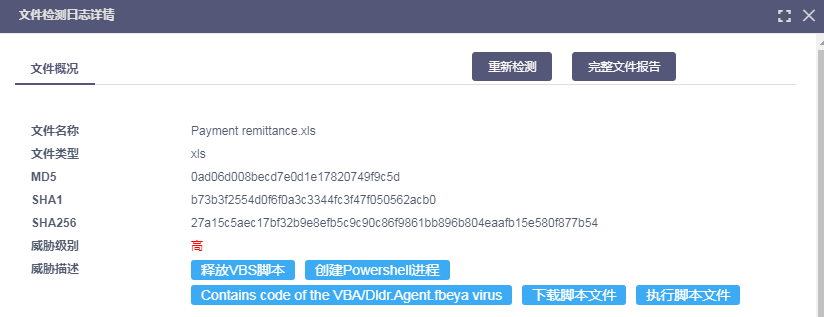

最新版 Remcos 远控正在利用 Office 文件传播 – 作者:兰云科技银河实验室

一、概述近日,兰云科技银河实验室通过 '兰眼下一代威胁感知系统' 发现了一封邮件中内嵌的 Office 文档通过宏命令来传播最新版的 Remcos 远控木马 (截止本文写作时),邮件附件检测结果如下所示...

关于钓鱼邮件,你了解多少?(中) – 作者:cagetest

接上文SPF绕过简单了解SPF规则之后,我们总结一下,如果你模拟一个MTA向对端MTA发送邮件是行不通的,因为MTA后端会检查你的ip地址是否通过spf规则。前文向gmail发出的1634.com后缀的钓鱼邮件是...

干货!powershell 利用详解 – 作者:mengmeng1

干货!powershell 利用详解前言这是自己在学习过程中遇到的关于一些powershell的利用,会有点乱和杂。powershell命令详解设置执行策略为 bypass:powershell.exe -ExecutionPolicy bypass -nopro...

渗透测试全流程总结(速查版、系统化整理) – 作者:白色的空盒子

进来先点个赞,评个论,关个注呗~获取更多学习资料、想加入社群、深入学习,请扫我的二维码或加Memory20000427。写在开头:知识面,决定看到的攻击面有多广。知识链,决定发动的杀伤链有多深。...

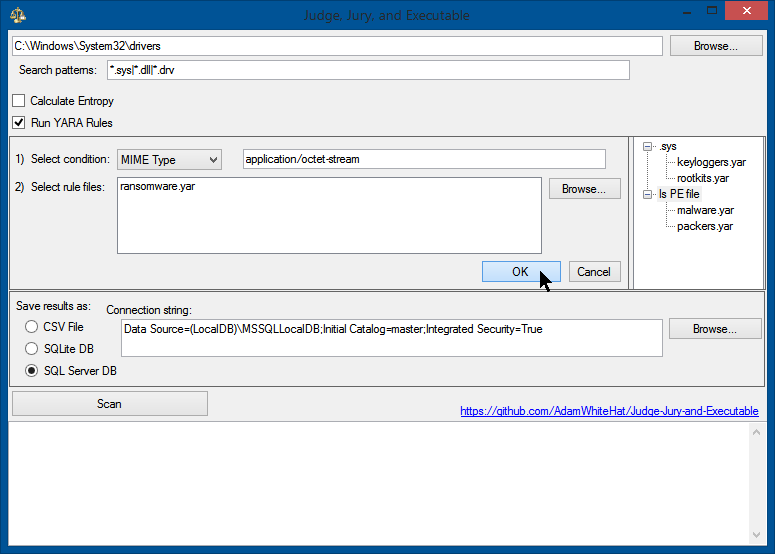

如何使用Judge-Jury-and-Executable进行文件系统取证和威胁分析 – 作者:Alpha_h4ck

关于Judge-Jury-and-ExecutableJudge-Jury-and-Executable是一款文件系统取证分析扫描和威胁捕捉工具。该工具能够在MFT和操作系统级别上进行文件系统扫描,并且还可以扫描存储在SQL、SQLite或CS...

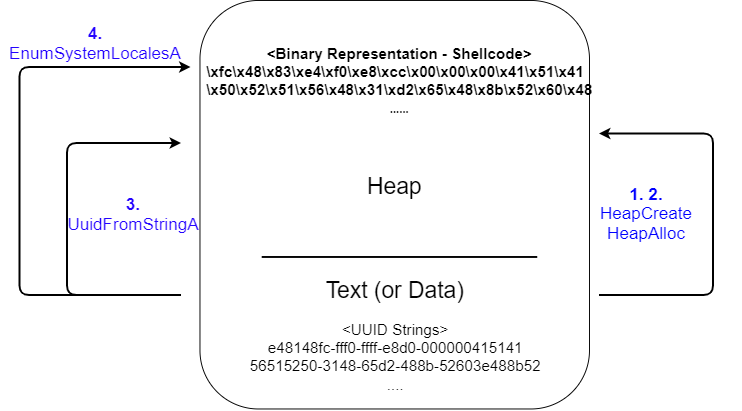

nim-lang: UUID shellcode execution(过所有杀软) – 作者:studyCat

免责声明本文中提到并不是什么新技术,仅为基于个人爱好的研究笔记,文中使用到的代码都是公开的,网上可以找到。文中提供程序(方法)可能带有攻击性,仅供安全研究与教学之用,用户将其信息做其...

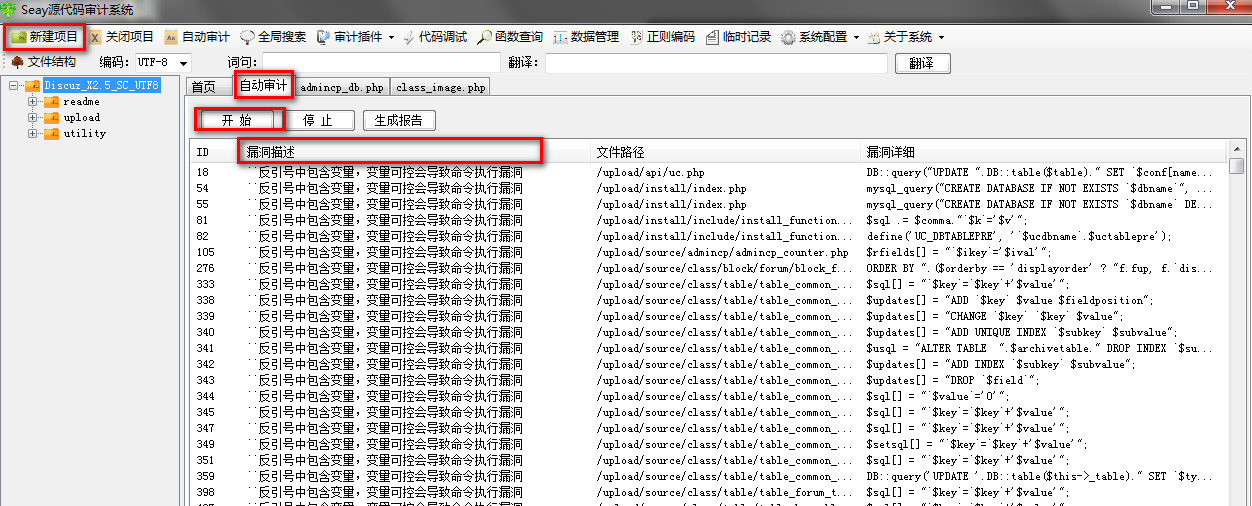

命令注入漏洞介绍(下篇) – 作者:nobodyshome

命令注入测试我们要知道,命令注入并不是Web特有,所有能执行系统系统命令的程序都可能有命令注入漏洞。理论上讲,通过白盒代码审计是最简单的排查命令注入的方式。在接触不到源码的情况下,还...