搜索精彩内容

包含"0232"的全部内容

VulnHub靶场之Potato (SunCSR) – 作者:Rexays

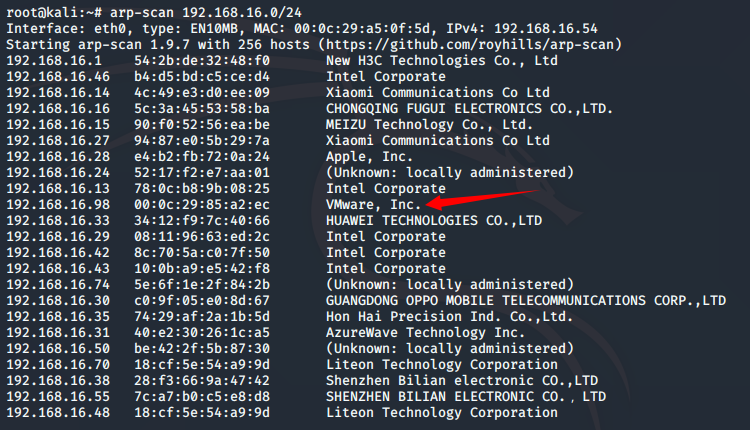

靶机概述Kali地址:192.168.16.54靶机地址:192.168.16.98目标:获取根外壳程序ie(root @ localhost :〜#),然后获取/ root下的标志。难度:中等提权过程1、扫描存活主机ip:arp-scan 192....

– 作者:杭州美创科技

9月27日上午,由中国卫生信息与健康医疗大数据学会、《中国卫生信息管理杂志》主办、美创科技、天融信、启明星辰等单位协办的卫生健康网络安全体系建设分论坛成功举行。论坛由国家卫健委统计信...

Weblogic SSRF漏洞复现 – 作者:cloudcoll

一、使用docker搭建环境docker安装及搭建环境教程:https://www.freebuf.com/sectool/252257.html访问7001端口二、漏洞复现步骤1、漏洞存在页面 /uddiexplorer/SearchPublicRegistries.jsp2、检...

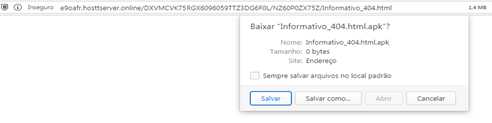

Ghimob银行木马分析 – 作者:Kriston

Guildma是Tétrade银行木马家族中的一员,它活动频繁并处于持续开发状态。最近,他们的新恶意软件Ghimob banking已经开始感染移动设备,其目标主要是巴西、巴拉圭、秘鲁、葡萄牙、德国、安哥拉...

白话科普系列——双十一,竟然是一场有“预谋”的DDoS攻击? – 作者:又拍云

随著互联网与信息技术的发展,所有人都在享受互联网带来的舒适和便利。如今,无论是个人社交行为,还是商业活动都早已离不开互联网。但是,网络空间在创造机遇的同时,也带来了威胁。随着企业价...

NIST,这些年都在研究些啥? – 作者:xxx幸xxx

多年来,NIST(美国国家标准与技术研究院)的研究报告、标准、指南以及所推荐的最佳实践都聚焦于提高网络安全策略和措施的有效性,并且该研究院还发布了一系列不断扩展的、最新的网络安全相关工...

Docker安全实践分享 – 作者:洪兴照我心

1、序章随着Docker技术近年来的高速发展和广泛使用,众多互联网公司陆续采用Docker技术作为核心业务的Paas层支撑。那么势必在Docker技术下会给安全技术体系带来新的挑战。本文章目录索引如下:1...

轻松渗透linux之利用 redis 提权 – 作者:德慎思信息安全

利用 redis 提权与防范本文采写目的仅作为信息安全学习与交流之用,凡经由传播或利用此文提供之信息所造成的任何直接或间接后果及损失,均由使用者本人负责当下 redis 已经成为业界最流行的 KV ...

再谈一款国内工业Scada软件的RCE漏洞 – 作者:fangyu0216

1、概述全球工控信息安全市场规模稳步增长当前全球范围内工业信息安全整体形势不容乐观,全球暴露在互联网上的工业控制系统及设备数量不断增多,工控安全高危漏洞频现,加上对工业控制系统实施...

nginx实现网页缓存防篡改 – 作者:stan1y

简介使用网站防篡改对指定的敏感页面设置缓存,缓存后即使源站页面内容被恶意篡改,WAF也会向访问者返回预先缓存好的页面内容,确保用户看到正确的页面。启用 网页防篡改、敏感信息防泄露开关...