搜索精彩内容

包含"Malicious ads"的全部内容

Spring Boot Actuator 漏洞利用 – 作者:诺言

前言Actuator 是 Spring Boot 提供的服务监控和管理中间件。当 Spring Boot 应用程序运行时,它会自动将多个端点注册到路由进程中。而由于对这些端点的错误配置,就有可能导致一些系统信息泄露...

远控免杀从入门到实践 (11) 终结篇 – 作者:Tide重剑无锋

郑重声明:文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则后果自行承担!《远控免杀从入门到实践》系列文章目录:1、远控免杀...

技术讨论 | Exchange后渗透利用上篇 – 作者:Kriston

Exchange是渗透测试中的兵家必争之地,获取到了Exchange的权限后往往能从用户邮件中获取能够进行进一步渗透的大量有价值信息。当黑客拿到某些用户的合法凭证,或者拿到与邮箱账户相同的域账户凭...

恶意软件通过虚构Black Lives Matter活动进一步传播 – 作者:超不A的伞居柏

最近,一起网络钓鱼电子邮件活动正在进行。威胁者通过“Black Lives Matter”(黑人人权运动)匿名投票传播TrickBot恶意软件。一般来说,网络安全的威胁者们通常会利用时事来诱骗人们打开他们的...

SecWiki周刊(第328期) – 作者:SecWiki

安全资讯[观点] 《黑镜》:斯诺登揭露NSA的社交图谱工厂https://www.anquanke.com/post/id/207943[新闻] 工控安全事件汇总与分析https://mp.weixin.qq.com/s/rG1oG8nz07DtRKTRaJjM7A安全...

从反恶意代码到对抗高级威胁 – 作者:antiylab

威胁是一场你争我夺的战争;能力是一场新我与旧我的迭代;告别与迎接是一道暗示自己的口令;20年的安全威胁,不是亲历者的功成身退,而恰是眼前蓄势待发的动力。一文记录网络安全20载的威胁事件...

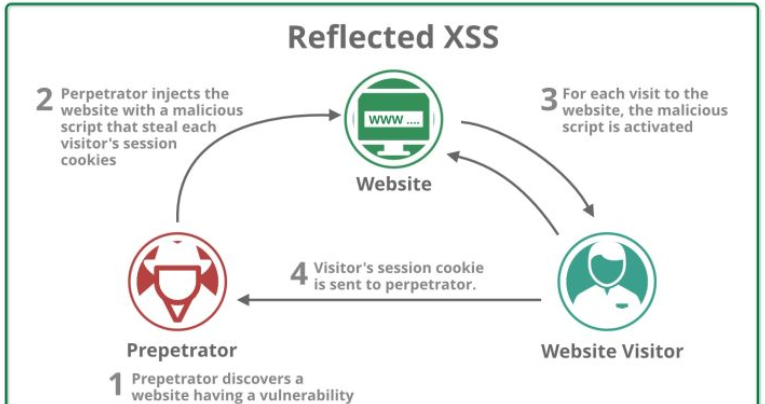

如何绕过XSS防护 – 作者:stan1y

本文旨在为应用程序安全测试专业人员提供指南,以协助进行跨站点脚本测试。源自于OWASP跨站脚本预防备忘单。本文列出了一系列XSS攻击,可用于绕过某些XSS防御filter。针对输入进行过滤是不...

渗透测试指南(七)基于应用的漏洞利用 – 作者:nobodyshome

渗透测试指南系列文章内容纲要第一章 渗透测试简介第二章 前期交互第三章 信息收集第四章 漏洞识别第五章 社会工程学第六章 有线/无线网络利用第七章 基于应用的漏洞利用第八章 基于本地主机和...

FreeBuf早报 | 思科前员工删除四百多台虚拟机;微博关闭109个向涉黄黑产导流账号 – 作者:Megannainai

全球动态1.埃隆·马斯克确认俄罗斯黑客的目标是特斯拉工厂近日,有媒体猜测,被美国当局逮捕的那名贿赂内鬼布局恶意软件的俄罗斯男子的袭击目标是特斯拉。特斯拉在内华达州里诺附近的一个小镇斯...

Tor安全研究:发现客户端IP地址 – 作者:clouds

去年2月,我的“Tor洋葱路由服务”(Onion Service)遭受了一段时间的分布式拒绝服务攻击(DDoS),我花了好长时间对攻击进行了分析,并制订了缓解和防护策略。当时,连我为 Internet Archive (...