搜索精彩内容

包含"pen test tool"的全部内容

利用java复现 ES文件浏览器 CVE-2019-6447 高危漏洞

今天看到关于ES文件浏览器的漏洞,觉得危险程度非常高,所以我简单的用java代码复现一下, 首先关于ES文件浏览器,我就不多说了。非常著名的一款文件浏览器。 漏洞利用就是该软件运行之后开启TC...

通过FatJar将JAVA项目导出为JAR包可执行程序

FatJar是一款运行在eclipse上的插件,通过FatJar这款插件你可以将你的JAVA项目导出为JAR包, 并且如果你的项目包含GUI界面,本机装的也有java运行环境,那就可以直接双击打开了。 那有人问了,e...

mongo-express 远程代码执行漏洞分析 – 作者:合天智汇

搭建调试环境,调试 CVE-2019-10758 漏洞,学习nodejs 沙箱绕过,以及nodejs 远程调试。目前网上关于该漏洞的基于docker的远程调试分析写的很泛,本文从初学者角度分析调试漏洞成因,特别是在ch...

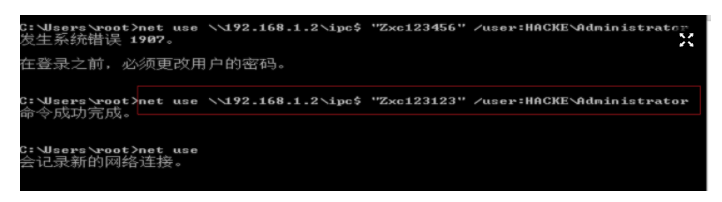

从外网代码审计到三层内网各种漏洞拿到域控 – 作者:211124332

前言本次靶场要求:提示: http://www.cocat.cc/web.zip四个root.txt分别在四台机子用户目录下拿到三个及格拿下四个满分代码审计 Getshell首先是一个站:cocat.cc通过提示把它的备份文件下载到...

内网渗透基石篇 | 域内横向移动分析及防御(上) – 作者:pony686

前言:你的自信是因为你没见过世面,因为你没有和真正的高手对决过。一、简介域内横向移动技术就是在复杂的内网攻击中被广泛使用的一种技术,尤其是在高级持续威胁中。攻击者会利用该技术,以被...

CSRF(跨站点请求伪造)在Flash中的利用 – 作者:淼淼兮与怀

0x00 前言CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS)...

Whats APT:浅谈APT攻击 – 作者:LinuxSelf

Whats APT:浅谈APT横看成岭侧成峰,远近高低各不同APT(Advanced Persistent Threat):高级持续威胁,主要特点是利用手段高,攻击持续,高危害。换句话说其实当于持续性高级渗透,加上恶意的目的...

2018最新款渗透测试框架,Fsociety搞定各种姿势脚本 – 作者:2cat

*本文作者:2cat,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。Fsociety是一款最新的渗透测试框架,可以帮助各位兄弟在安全测试过程中拥有变身成黑客所需要的各种姿势脚本。 这个工具...

深入挖掘APP克隆实验 – 作者:烟波渺渺正愁予

*本文原创作者:烟波渺渺正愁予,本文属FreeBuf原创奖励计划,未经许可禁止转载0×00前言在上一篇文章《WebView域控不严格读取内部私有文件实验》中,对webview跨域访问进行了简单的实验,后续...

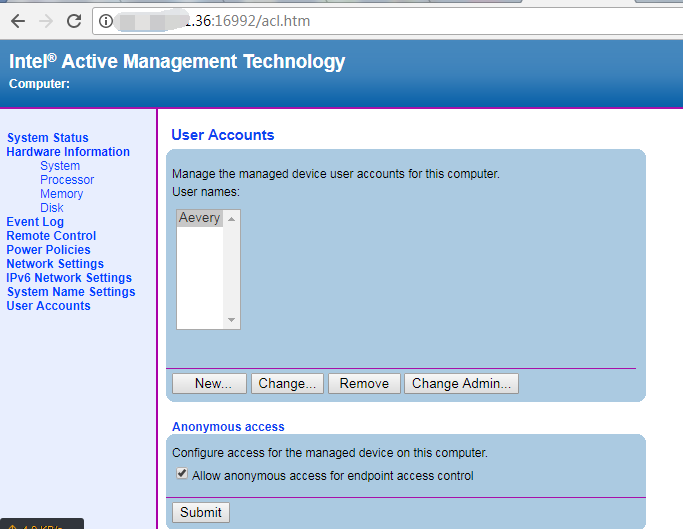

旧饭新炒之Intel AMT提权漏洞(CVE-2017-5689)后续利用 – 作者:test124

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。之前的一篇Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现,只...