环境介绍

目前实验室使用的是Siemens S7-300PLC,CPU型号为315-2 PN/DP,破解使用到的工具如下表:

|

工具名称 |

工具说明 |

|

TIA Portal V13 |

PLC编程工具 |

|

s7clientdemo.exe |

S7-300辅助查看cpu密码设置状态工具 |

|

Wireshark |

用来截取PLC和上位机通信的报文 |

s7clientdemo.exe下载地址:http://icsmaster.com/tool/icstools.html

0x01 准备工作

Siemens系列PLC的密码,通常有4种设置状态,分别为:完全权限,只读权限,最低权限,不允许上传。关于这几个级别的授权信息上一篇文章中有详细介绍。

由于操作员的疏忽或者调试方便,通常会不给PLC设置密码,或者只设置简单密码,接下来我会展示这样做的危险性。

本文将从PLC密码加密方式开始谈起,之后会讨论PLC密码被暴力破解的可能性,从而得出保证PLC密码安全的方式。

![图片[1]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753038.jpg)

上图展示了S7-300的外形,通常是通过Step7或者博图(TIA)软件去对PLC进行编程及设置。在这里我们使用博图来给PLC设置密码。

0x02 算法解密

![图片[2]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753066.jpg)

比如设置密码状态为只读,密码为:123456,然后重新通过上位机和PLC建立连接,验证密码的时候,截取到如下报文:

![图片[3]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753076.png)

图:密码验证时候截取到的报文

分析得出规律:

S7-300用的是可逆加密算法,密码长度最多为8位,通过可逆算法转换成8个16进制数字通过S7协议发送给PLC。

1、将不超过8位的字符串转换成8个16进制数字:

2、opData数组元素默认都是0x20

如果密码为123456,可逆算法的代码如下:

int main()

{

char opData[8],Pwd[8],pass[8];

int c;

opData[0] = '1';

opData[1] = '2';

opData[2] = '3';

opData[3] = '4';

opData[4] = '5';

opData[5] = '6';

opData[6] = 0x20;

opData[7] = 0x20;

Pwd[0] = opData[0] ^ 0x55;

Pwd[1] = opData[1] ^ 0x55;

for (c = 2; c < 8; c++) {

Pwd[c] = opData[c] ^ 0x55 ^ Pwd[c - 2];

};

程序运行后得到的Pwd数组如下所示,和我们截取到的报文一致。从而说明我们找到的算法是正确的。

/* Pwd[0] = 0x64; Pwd[1] = 0x67; Pwd[2] = 0x02; Pwd[3] = 0x06; Pwd[4] = 0x62; Pwd[5] = 0x65; Pwd[6] = 0x17; Pwd[7] = 0x10; */

当发送了转换后的密码后,会得到PLC返回的报文,返回的报文中,有对发送的密码正确性验证的结果,如果验证通过,就会将错误码那几个位置位为0x0000,如果密码不正确,就会是别的错误码。

0x03 暴力破解

知道了密码的加密算法之后,我们就可以生成弱口令字典,然后通过加密算法对弱口令进行加密,使用加密后的密码字典与PLC进行通信,如果破解成功,返回明文密码。

![图片[4]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753280.png)

![图片[5]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753291.png)

0x04 存储块解密

知道了密码的加密过程,和密码的加密算法,那么CPU密码是怎样存储在PLC中呢?必须通过暴力破解的方式,才能获取未知设备的CPU密码吗?

我们研究S7-300 CPU密码得到以下成果:

1.CPU密码保存在SDB0块中

2.S7-300 CPU密码在块中的保存方式

以下3个图分别为未加密,只读权限,无读写权限的SDB0块的数据。在只读权限和无读写权限状态时,CPU密码均为000000。

![图片[6]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753389.png)

![图片[7]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753397.png)

![图片[8]-工控渗透框架ISF:Siemens S7-300PLC破解及防护思路 – 作者:andiSEC-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595753404.png)

经过研究得出以下结论:

红色方框内为加密后的密码,蓝色方框内的数字02代表只读权限,03代表不可读写权限。而第一张图中,因为没有设置密码,所以缺少这一部分内容。

3.加密算法:

我们找出了加密算法,算法和上文中算法类似但略有不同,同样也是可逆的加密算法,具体加密算法程序如下:

char opData[8],Pwd[8],pass[8];

int c;

opData[0] = '1';

opData[1] = '2';

opData[2] = '3';

opData[3] = '4';

opData[4] = '5';

opData[5] = '6';

opData[6] = 0xaa;

opData[7] = 0xaa;

Pwd[0] = opData[0] ^ 0xaa;

Pwd[1] = opData[1] ^ 0xaa;

for (c = 2; c < 8; c++) {

Pwd[c] = opData[c] ^ 0xaa ^ Pwd[c - 2];

};

通过以上可逆算法,我们可以断言,只要可以读取SDB0块,就可以直接根据块信息,获取明文密码,根本不需要暴力破解。在获取到明文密码后,通过发送密码校验的报文,就拥有下载的权限,进而可以直接改写密码为自己想要的设置,设置可以更改CPU的密码设置等级(只读或者无读写权限)。因此,在设置CPU密码权限的时候,我们推荐设置为不可读写的状态,加大获取到SDB0块的难度,从而保护我们设置的密码。

保护方式及建议

通过以上示例,我们知晓了S7-300的CPU加密方式,并且给出了暴力破解的思路。反过来,我们可以通过暴力破解的思路,加固我们的PLC,让PLC更不容易被攻破,我们提出以下建议:

PLC一定要设置密码,并且设置为不可读不可写状态,尽可能多的保护您的程序。

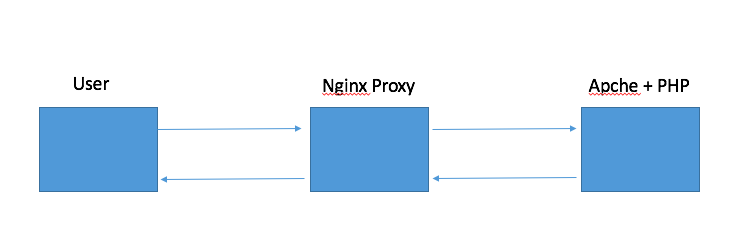

在进行上装和下装的时候,电脑最好直接与PLC相连,避免透过中间人或者交换机等方式获取到通信报文,使攻击者有机可乘。

不要设置弱密码,尽量设置复杂密码,这样可以使得暴力破解的时间变得更长,被发现的几率也就更大。

不要将PLC暴露在公网上。

来源:freebuf.com 2020-07-26 17:01:25 by: andiSEC

请登录后发表评论

注册