搜索精彩内容

包含"detecting"的全部内容

从刷支付宝乘地铁谈起,浅议大数据时代的隐私安全 – 作者:Elaine_z

据悉,在2018年,每个月都会有新的城市在公交地铁领域开通移动支付。 近期支付宝、微信、银联等移动支付企业纷纷抢滩城市公共服务。针对地铁公交这一场景,目前已经有超过30个城市在...

检测Hooks和ROP攻击:示例方法 – 作者:浪子_三少

翻译稿件: 原始文章: https://www.apriorit.com/dev-blog/536-detecting-hook-and-rop-attacks 虽然有许多创新系统可确保软件安全。 但是许多应用程序仍然容易受到hooks和return-oriented p...

suricata下的挖矿行为检测 – 作者:charm1y

*本文原创作者:charm1y,本文属于FreeBuf原创奖励计划,未经许可禁止转载本文浅略地分析了挖矿行为的流量特征,在suricata下使用相应检测规则发现挖矿行为。 挖矿木马的现状随着加密货币的...

CTF靶场系列-Hackademic_RTB2 – 作者:陌度

下载地址https://download.vulnhub.com/hackademic/Hackademic.RTB2.zip 实战演练下载完成后解压试用VMware虚拟机打开,可以看到登录界面,不需要登录。对这个靶机系统,我使用kali进行测试。首...

SQLMAP深度解析及使用手册 – 作者:scanner

0X00 背景写这篇技术文有两个诱因,一是大菲兄弟@大菲哥和朋友从国外买了一篇二十美刀的XSS文章,做了翻译,自古XSS和sql注入是倚天屠龙的对立统一关系,所以有朋友说想看一看sql注入的文章。二...

– 作者:SecWiki

安全资讯[新闻] 2019年全球网络安全热词排行榜https://mp.weixin.qq.com/s/agrm_Xgi1GJP3vmCiL4aVg[新闻] 一图看懂网络安全执法检查https://mp.weixin.qq.com/s/gAS2cFaWMUdY0s6sT6ZtHw[...

浅析基于人格特征的内部高风险用户识别方法 – 作者:木千之

*本文作者:木千之,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。写在前面自2013年斯诺登同学引爆“棱镜门”以来,内部威胁(Insider Threats)早已被熟知,并且随着信息化深入到各行各业...

SecWiki周刊(第273期) – 作者:SecWiki

安全资讯[新闻] 远不止FBI和CIA——美国情报机构红宝书https://mp.weixin.qq.com/s/AUwNbrUuiE7DldWeK9QcOA[法规] 关于《网络安全审查办法(征求意见稿)》公开征求意见http://www.cac.go...

Awake Security Platform:一款用NTA实现恶意行为检测的工具 – 作者:Karunesh91

随着企业及各类组织机构逐渐将网络的使用转向云和远程,传统网络的定义在逐渐发生变化。同样,物联网设备的使用越来越多,加密和影子系统的使用越来越频繁,我们也就可以理解,为什么一直以来在...

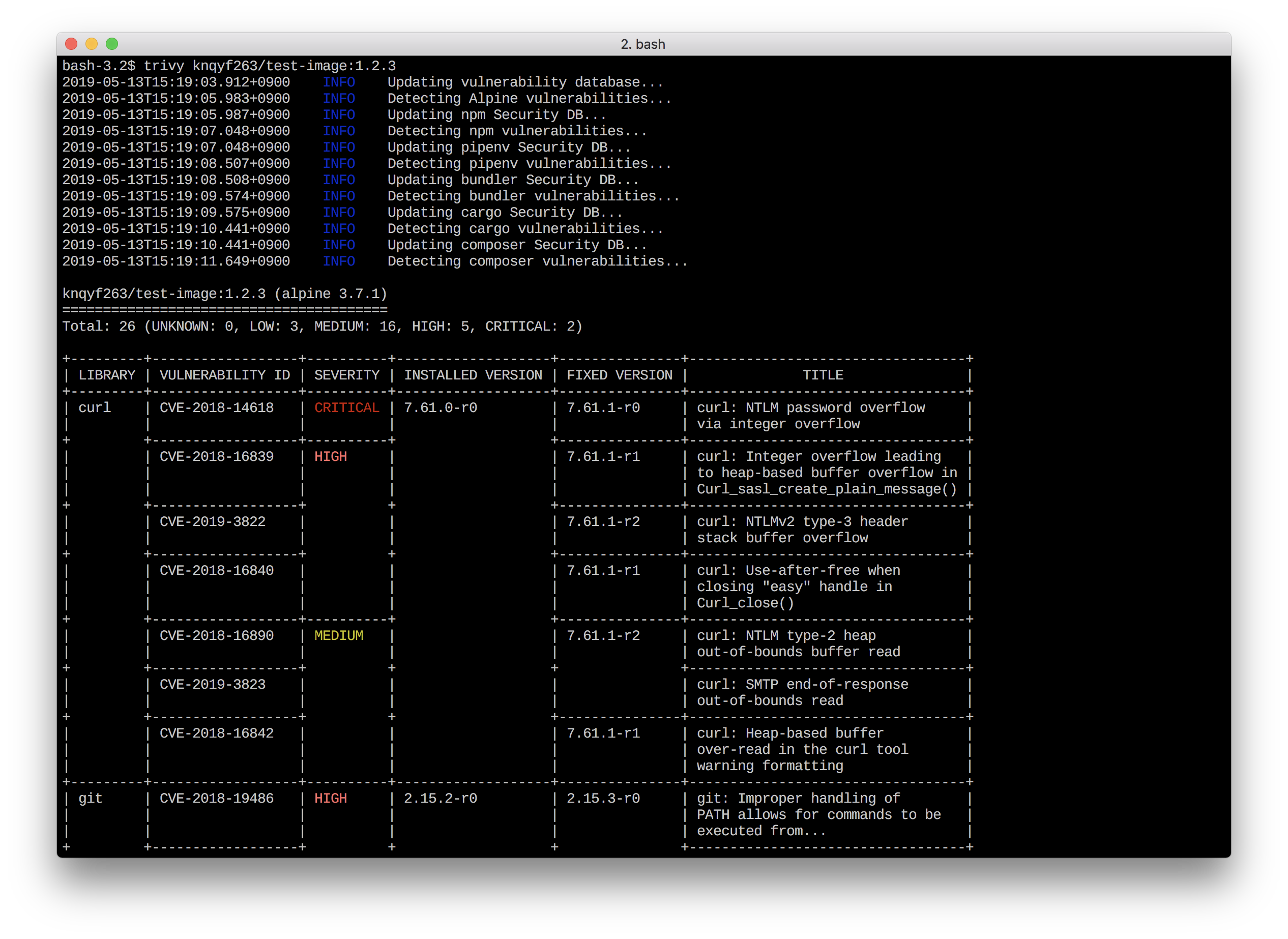

Trivy:针对容器的漏洞扫描器 – 作者:secist

Trivy是一款针对容器适用于CI的漏洞扫描器。准确性对比在Alpine Linux上检测到的漏洞数量(截至2019/05/12) 有关详请,请参阅与其他扫描器的比较部分。概要Trivy(tri发音像trigger,vy发音像e...