排序

3.1.3 无线安全攻防思路 · 物联网安全

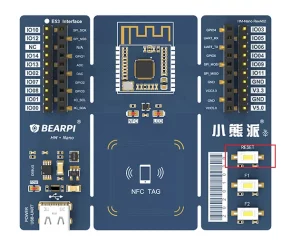

无线电攻防思路 相关推荐: 2.4.2 USB · 物联网安全USB 相关推荐: 3.6.2 LoRa通信 · 物联网安全LoRa通信 准备LoRa模块两个(SX1262 686、915MHz 160mW LoRa无线模块) 图 1.4.6.2.1 - image-20...

2.5.2 JTAG调试 · 物联网安全

JTAG调试 前言 JTAG(Joint Test Action Group;联合测试工作组)是一种国际标准测试协议(IEEE 1149.1兼容),主要用于芯片内部测试。现在多数的高级器件都支持 JTAG 协议,如 DSP、FPGA 器件等...

2.6.1 硬改 · 物联网安全

硬改 前言 硬件层面的修改在现实生活中是相当常见的事情,所谓的硬改、魔改、硬破等等说法,指的就是在硬件层面对设备进行 diy 功能改造。例如针对传统路由器的硬件架构,替换大容量的内存和闪...

7. Iot CTF · 物联网安全

Iot CTF 相关推荐: 5.3.1 智能锁的破解 · 物联网安全智能锁具安全风险 物理层 锁具在安装之后,存在结构薄弱点,直接暴露锁簧或锁体结构的薄弱点,甚至可以通过外部拨动锁体; 图 1.6.3.1.1 - ...

附录一: 相关链接 · 物联网安全

相关链接 学术 ches https://ches.iacr.org 会议 DEFCON Black Hat bluehat ... https://hardwear.io (DEFCON, Hack in the Box , Breakpoint, CanSecWest, USENIX, Black Hat, ToorCon, an...

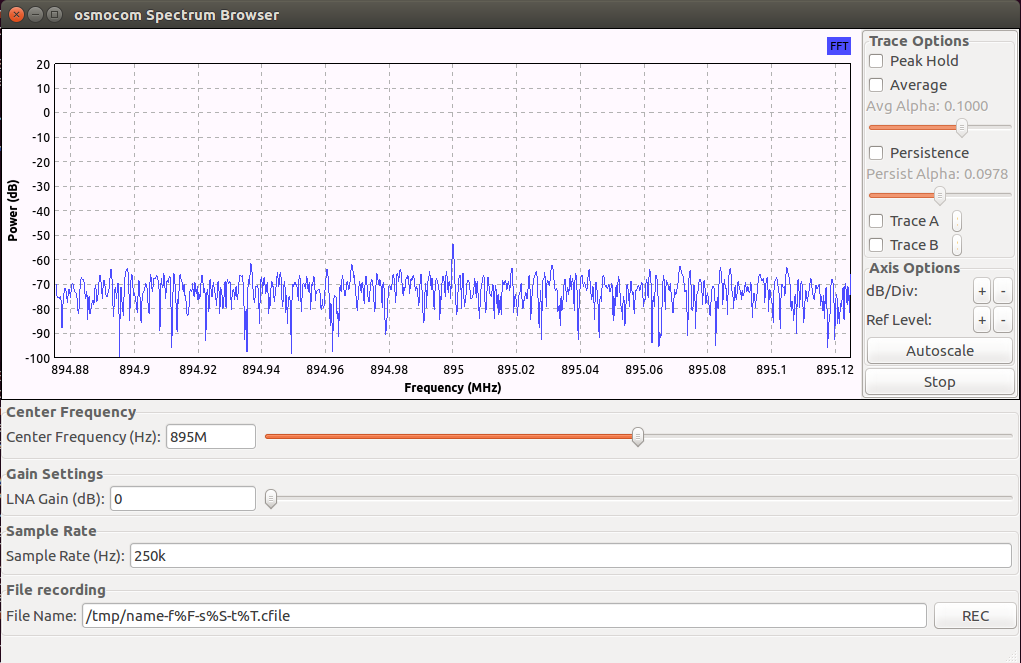

3.5.1 使用YARD Stick One重放信号 · 物联网安全

使用 YARD Stick One 进行重放信号 YARD Stick One 是一款低于 1 GHz 以下的 USB 无线收发器,基于德州仪器(TI)CC1111。它与 IM-Me 相同的无线电电路。现在,当你通过 USB 将 YARD Stick One ...

2.4.2 USB · 物联网安全

USB 相关推荐: 3.6.2 LoRa通信 · 物联网安全LoRa通信 准备LoRa模块两个(SX1262 686、915MHz 160mW LoRa无线模块) 图 1.4.6.2.1 - image-20210108153314749 首先进入WOR模式进行配置,设置信...

2.9 安全防护 · 物联网安全

安全防护 本节是对硬件固件层,应用层,传输层等各个方面的安全防护。 相关推荐: 5. 锁具安全 · 物联网安全锁具安全 从原始公有制的瓦解到私有制意识的萌芽,人类社会逐渐从愚昧走向了文明,而...

5.2.1 传统锁的破解 · 物联网安全

锁具破解 从古至今,对锁具的攻防就从未停止过,古来就有梁上君子溜门撬锁的记载,各类开锁工具随着锁的发展也不断推陈出新,从最简单的单勾到后来的锡纸和软硬开工具,针对不同锁具有不同的开...

2.2.2 电路分析 · 物联网安全

电路分析 前言 本节介绍一些有关电路和电路分析的一些基本知识和工具。 电路的定义 由金属导线和电气、电子部件组成的导电回路,称为电路。在电路输入端加上电源使输入端产生电势差,电路连通时...